【Java机器学习算法库:深度信念网络(DBN)实现】:构建深度学习模型的捷径

发布时间: 2024-08-30 02:04:27 阅读量: 79 订阅数: 50

# 1. 深度学习与深度信念网络概述

在当今的信息时代,数据量的爆炸性增长催生了对更高级的机器学习算法的需求。深度学习作为其中的佼佼者,已经成为推动人工智能发展的核心技术之一。深度信念网络(Deep Belief Networks, DBN)作为深度学习模型的一种,具有强大的特征学习能力,它在无监督学习领域显示出独特的优势,被广泛应用于图像识别、语音识别、自然语言处理以及推荐系统等众多领域。

深度信念网络是由多层的受限玻尔兹曼机(Restricted Boltzmann Machine, RBM)堆叠而成的生成式概率模型。DBN可以有效地捕捉到高维数据的复杂结构,尤其是在处理图像、文本和其他非结构化数据时表现出色。它的学习过程分为两个阶段:预训练阶段使用贪心算法逐层进行无监督预训练,微调阶段利用反向传播算法进行有监督的微调。

随着深度学习框架的不断优化,越来越多的开发者和研究者开始探索如何利用深度信念网络解决实际问题。本章将概述深度学习的基本概念、深度信念网络的构成及特性,并简要介绍如何在现实世界中应用这一强大的机器学习技术。接下来的章节将详细解读深度信念网络的理论基础、实现方式以及优化和应用策略。

# 2. ```

# 第二章:深度信念网络理论基础

## 2.1 神经网络的基本概念

### 2.1.1 神经元与激活函数

神经元是深度信念网络(DBN)中的基本单元,类似于人类大脑中的神经元。每个神经元接收来自其他神经元的输入信号,进行加权求和,并通过激活函数产生输出。激活函数的作用是引入非线性因素,使得网络能够学习和表示复杂的函数映射。

在DBN中,神经元的设计通常采用二值化形式,输出为0或1,这种形式类似于受限玻尔兹曼机(RBM)中的单元。激活函数可以是传统的S型函数,也可以是更现代的ReLU函数等。

一个典型的神经元模型可以用以下公式表示:

```

y = f(W * x + b)

```

其中,`x` 表示输入向量,`W` 表示权重矩阵,`b` 表示偏置项,`f` 是激活函数,`y` 是输出值。

### 2.1.2 前向传播与反向传播算法

前向传播是指信号从输入层开始,逐层传递并经过激活函数处理,直至输出层的过程。这一过程是计算网络输出值的基础。

反向传播算法则是用于训练网络的梯度下降方法。其核心思想是,从输出层开始,逐层向后计算误差的梯度,然后根据梯度反方向调整权重。反向传播算法通过链式法则计算各个权重对输出误差的贡献,并据此更新权重,以最小化误差。

反向传播算法的步骤可以概括为:

1. 前向传播,计算每个神经元的输出值。

2. 计算输出误差,通常是实际输出与期望输出之间的差。

3. 反向传播误差,计算每一层的误差对权重的导数。

4. 更新权重,使用梯度下降法更新权重值。

## 2.2 深度信念网络的原理

### 2.2.1 贪心算法在DBN中的应用

深度信念网络的一个核心思想是使用贪心算法逐层训练网络。具体而言,在DBN的无监督预训练阶段,贪心算法用于逐层训练每一层的RBM,将前一层RBM的输出作为下一层RBM的输入。

贪心算法的步骤如下:

1. 初始化第一层RBM的权重和偏置。

2. 使用大量未标记数据训练第一层RBM。

3. 将第一层RBM的隐藏层输出作为第二层RBM的输入,并重复上述过程。

4. 通过逐层贪心训练构建整个DBN。

### 2.2.2 DBN的无监督预训练过程

DBN的无监督预训练是基于逐层贪心学习算法。在每一步中,一个RBM被用来学习输入数据的高阶特征表示。当所有RBM被顺序训练完成后,整个DBN网络的权重被初始化,随后可以通过监督学习微调整个网络。

无监督预训练的过程可以分为以下几个步骤:

1. **初始化**:确定DBN的结构,包括层数、每层的神经元数等。

2. **逐层预训练**:对每个RBM进行训练,使其能够表示输入数据。训练完成的RBM层被看作是新的输入数据集,用于训练下一层RBM。

3. **微调**:一旦所有的RBM被训练完成,整个DBN的权重会被固定,然后使用有标签的数据对网络进行微调。

## 2.3 深度信念网络与其他模型的对比

### 2.3.1 深度学习模型的特点与挑战

深度信念网络结合了深度学习和概率模型的优点,利用无监督学习预训练能够学习到数据的深层特征。DBN的特点包括:

- **层次化特征学习**:通过多层的表示能够学习数据的复杂结构。

- **无监督预训练**:为深度学习模型提供了一个有效的初始化策略,减少了随机初始化带来的不稳定性。

然而,DBN也面临挑战:

- **训练时间长**:DBN的训练需要逐层进行,这增加了训练时间。

- **需要大量未标记数据**:无监督预训练需要大量的未标记数据。

- **调参复杂度高**:DBN结构的复杂性导致寻找最优参数是一个挑战。

### 2.3.2 DBN与RBM、CNN的关系和区别

- **与RBM的关系和区别**:RBM是一种能量型概率图模型,可以看作是DBN中的一个组成部分。DBN由多层RBM堆叠而成,通过逐层预训练实现深度学习。RBM更专注于每一层的特征学习,而DBN则强调多层结构和层次化的特征表示。

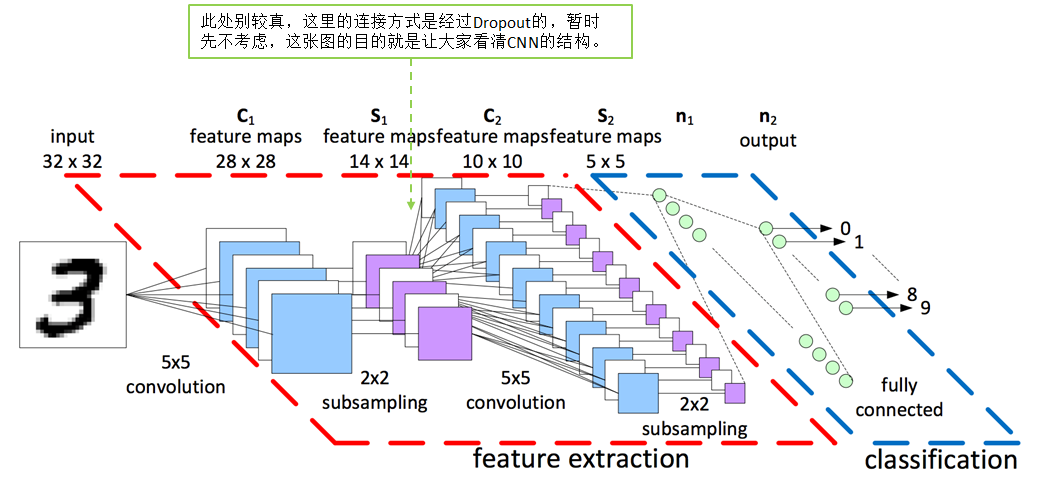

- **与CNN的关系和区别**:卷积神经网络(CNN)主要应用于图像识别等需要局部感知的领域。DBN的结构虽然也具有层级化的特点,但不如CNN那样具有明确的空间结构。CNN通常有固定的卷积层和池化层结构,而DBN则是通过逐层RBM堆叠形成。在实现上,CNN能够更好地利用数据的空间相关性,而DBN更擅长学习和利用数据的序列或时序特征。

```

# 3. Java中的深度信念网络实现

在第二章中,我们了解了深度信念网络(DBN)的理论基础和原理。现在,我们将深入探讨如何在Java中实现深度信念网络。Java虽然不是进行深度学习研发的最热门语言,但其在企业级应用中的广泛应用使其成为实现深度学习模型的另一种选择。

## 3.1 Java机器学习库概览

### 3.1.1 Java中的主要机器学习库

Java有着丰富的机器学习库,尽管它们可能不像Python的TensorFlow或PyTorch那样广泛使用。以下是一些Java中用

0

0