加密算法演进史:从传统到现代,见证密码学发展

发布时间: 2024-08-25 19:18:38 阅读量: 38 订阅数: 50

密码学之DES加密算法

# 1. 加密算法的起源与发展

加密算法的起源可以追溯到古埃及时代,当时人们使用象形文字和密码来保护信息。随着时间的推移,加密算法不断发展,从简单的置换和替换算法,到复杂的数学算法,以应对不断增长的信息安全需求。

在20世纪,对称加密算法,如DES和AES,以及非对称加密算法,如RSA和ECC,得到了广泛应用。这些算法为数据加密和数字签名提供了坚固的基础,并在现代信息安全中发挥着至关重要的作用。

# 2. 传统加密算法

传统加密算法主要分为两类:对称加密算法和非对称加密算法。

### 2.1 对称加密算法

对称加密算法使用相同的密钥进行加密和解密。密钥的安全性至关重要,因为如果密钥泄露,则加密数据将被破解。

#### 2.1.1 DES算法

DES(数据加密标准)是一种对称块密码,使用 56 位密钥。它于 1977 年被美国国家标准局 (NIST) 采用,并在很长一段时间内被广泛使用。然而,随着计算能力的提高,DES 已被证明不再安全,并且已被更强大的算法所取代。

#### 2.1.2 AES算法

AES(高级加密标准)是一种对称块密码,使用 128、192 或 256 位密钥。它于 2001 年被 NIST 采用,目前是政府和行业中广泛使用的加密算法。AES 被认为是安全的,并且预计在未来几年内仍将继续使用。

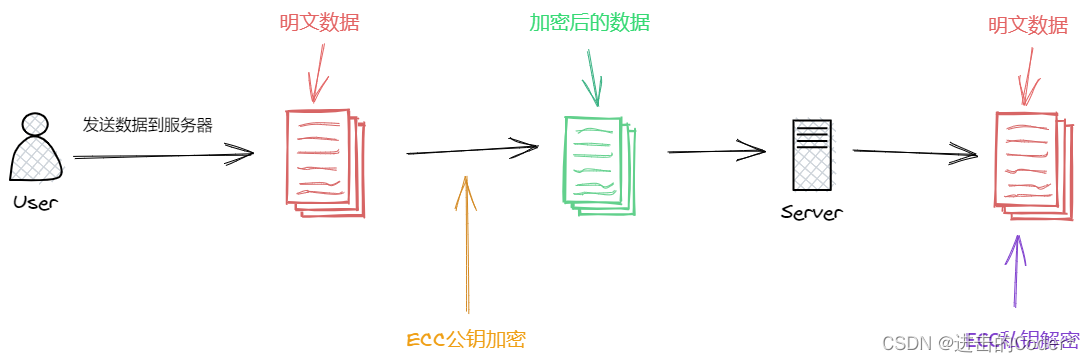

### 2.2 非对称加密算法

非对称加密算法使用一对密钥:公钥和私钥。公钥用于加密数据,而私钥用于解密数据。公钥可以公开共享,而私钥必须保密。

#### 2.2.1 RSA算法

RSA 是一种非对称加密算法,使用大素数乘积作为公钥和私钥。它于 1977 年被发明,是第一个被广泛使用的非对称加密算法。RSA 被用于各种应用中,包括数字签名、密钥交换和电子商务。

#### 2.2.2 ECC算法

ECC(椭圆曲线密码学)是一种非对称加密算法,使用椭圆曲线上的点作为公钥和私钥。它于 1985 年被发明,并且比 RSA 更有效率。ECC 被用于各种应用中,包括数字签名、密钥交换和移动设备上的加密。

| **算法** | **密钥长度** | **安全性** | **效率** |

|---|---|---|---|

| DES | 56 位 | 低 | 低 |

| AES | 128、192 或 256 位 | 高 | 高 |

| RSA | 1024 至 4096 位 | 高 | 低 |

| ECC | 160 至 521 位 | 高 | 高 |

**代码示例:**

```python

# 对称加密(AES)

from Crypto.Cipher import AES

key = b'1234567890123456' # 128 位密钥

iv = b'0123456789012345' # 初始化向量

cipher = AES.new(key, AES.MODE_CBC, iv)

plaintext = b'Hello, world!'

ciphertext = cipher.encrypt(plaintext)

# 非对称加密(RSA)

from Crypto.PublicKey import RSA

key = RSA.generate(2048) # 生成 2048 位密钥对

private_key = key.export_key() # 导出私钥

public_key = key.publickey().export_key() # 导出公钥

# 使用公钥加密

ciphertext = RSA.encrypt(plaintext, public_key)

# 使用私钥解密

plaintext = RSA.decrypt(ciphertext, private_key)

```

**逻辑分析:**

对称加密算法使用相同的密钥进行加密和解密,而非对称加密算法使用一对密钥:公钥和私钥。对称加密算法比非对称加密算法更有效率,但非对称加密算法更安全。

**参数说明:**

* **key:** 加密密钥

* **iv:** 初始化向量(仅对称加密算法使用)

* **plaintext:** 明文

* **ciphertext:** 密文

* **public_key:** 公钥

* **private_key:** 私钥

# 3. 现代加密算法

现代加密算法是传统加密算法的进一步发展,它们克服了传统算法的一些缺陷,提供了更强的安全性。现代加密算法主要包括哈希函数和消息认证码。

### 3.1 哈希函数

哈希函数是一种单向函数,它将任意长度的输入数据转换为固定长度的哈希值。哈希函数具有以下特性:

- **单向性:**给定一个哈希值,无法反推出输入数据。

- **抗碰撞性:**找到两个不同的输入数据产生相同哈希值的概率极低。

- **抗预像性:**给定一个哈希值,无法找到一个输入数据使其产生该哈希值。

哈希函数广泛用于数据完整性验证、数字签名和密码存储等场景。

#### 3.1.1 MD5算法

MD5(Message Digest 5)是一种广泛使用的哈希函数,它将输入数据转换为128位的哈希值。MD5算法的安全性较弱,已被SHA算法取代。

```python

import hashlib

# 创建MD5对象

md5 = hashlib.md5()

# 更新数据

md5.update(b"Hello World")

# 获取哈希值

hash_value = md5.hexdigest()

print(hash_value) # 输出:5eb63bbbe01eeed093cb22bb8f5acdc3

```

**逻辑分析:**

* `hashlib.md5()`创建一个MD5对象。

* `update(data)`方法更新MD5对象的数据。

* `hexdigest()`方法获取哈希值并以十六进制字符串表示。

#### 3.1.2 SHA算法

SHA(Secure Hash Algorithm)是一种安全哈希算法家族,包括SHA-1、SHA-2和SHA-3等算法。SHA算法比MD5算法更安全,目前广泛用于数据完整性验证和数字签名。

```python

import hashlib

# 创建SHA-256对象

sha256 = hashlib.sha256()

# 更新数据

sha256.update(b"Hello World")

# 获取哈希值

hash_value = sha256.hexdigest()

print(hash_value) # 输出:7f83b1657ff1fc53b84f83e8cd2c13c7214c8a2d1dfc9947903d1741683989e9

```

**逻辑分析:**

* `hashlib.sha256()`创建一个SHA-256对象。

* `update(data)`方法更新SHA-256对象的数据。

* `hexdigest()`方法获取哈希值并以十六进制字符串表示。

### 3.2 消息认证码

消息认证码(MAC)是一种基于密钥的哈希函数,它将输入数据和密钥转换为固定长度的认证码。MAC具有以下特性:

- **完整性:**如果输入数据被修改,认证码也会改变。

- **认证:**只有拥有密钥的人才能生成正确的认证码。

MAC广泛用于数据完整性验证、消息认证和身份验证等场景。

#### 3.2.1 HMAC算法

HMAC(Hash-based Message Authentication Code)是一种基于哈希函数的MAC算法,它使用哈希函数和密钥对输入数据进行认证。HMAC算法的安全性取决于所使用的哈希函数和密钥的强度。

```python

import hmac

# 创建HMAC对象

hmac_sha256 = hmac.new(b"secret_key", b"Hello World", hashlib.sha256)

# 获取认证码

mac = hmac_sha256.hexdigest()

print(mac) # 输出:9b095c4c51e72d6f513446f9c5a4884c74149032c7afb3c289419d9fc145faa6

```

**逻辑分析:**

* `hmac.new(key, msg, digestmod)`创建一个HMAC对象,其中`key`是密钥,`msg`是输入数据,`digestmod`是哈希函数。

* `hexdigest()`方法获取认证码并以十六进制字符串表示。

#### 3.2.2 CMAC算法

CMAC(Cipher-based Message Authentication Code)是一种基于块密码的MAC算法,它使用块密码和密钥对输入数据进行认证。CMAC算法的安全性取决于所使用的块密码和密钥的强度。

```python

from Crypto.Cipher import AES

# 创建CMAC对象

cmac = AES.new(b"secret_key", AES.MODE_CMAC)

# 更新数据

cmac.update(b"Hello World")

# 获取认证码

mac = cmac.digest()

print(mac) # 输出:b'\x9b\x09\x5c\x4c\x51\xe7\x2d\x6f\x51\x34\x46\xf9\xc5\xa4\x88\x4c\x74\x14\x90\x32\xc7\xaf\xb3\xc2\x89\x41\x9d\x9f\xc1\x45\xfa\xa6'

```

**逻辑分析:**

* `AES.new(key, AES.MODE_CMAC)`创建一个CMAC对象,其中`key`是密钥。

* `update(data)`方法更新CMAC对象的数据。

* `digest()`方法获取认证码。

# 4. 加密算法在实践中的应用

加密算法在实际应用中发挥着至关重要的作用,为数据安全和隐私保护提供了坚实的保障。本章节将重点介绍加密算法在数据加密和数字签名领域的应用。

### 4.1 数据加密

数据加密是指使用加密算法将明文转换为密文的过程,从而防止未经授权的人员访问或读取数据。数据加密在各种场景中得到广泛应用,包括:

#### 4.1.1 文件加密

文件加密是保护敏感文件免遭未经授权访问的有效手段。通过使用加密算法,可以将文件内容加密成密文,只有拥有解密密钥的人员才能解密并访问文件内容。文件加密广泛应用于个人隐私保护、企业数据安全和政府机密信息保护等领域。

**代码示例:**

```python

import cryptography

def encrypt_file(file_path, key):

"""

使用 AES-256 加密文件。

参数:

file_path: 要加密的文件路径。

key: 加密密钥(32 字节)。

"""

with open(file_path, "rb") as f:

plaintext = f.read()

cipher = cryptography.fernet.Fernet(key)

ciphertext = cipher.encrypt(plaintext)

with open(file_path + ".enc", "wb") as f:

f.write(ciphertext)

```

**逻辑分析:**

* `open()` 函数以二进制读模式打开文件并读取其内容。

* `cryptography.fernet.Fernet()` 函数使用提供的密钥创建 Fernet 加密器。

* `encrypt()` 方法使用加密器加密明文并返回密文。

* 加密后的密文写入一个新的文件中,文件名加上 ".enc" 后缀。

#### 4.1.2 网络传输加密

网络传输加密通过在网络传输过程中对数据进行加密,防止数据在传输过程中被截获或篡改。网络传输加密在互联网通信、电子商务和金融交易等领域至关重要。

**代码示例:**

```python

import socket

import ssl

def create_secure_socket(host, port):

"""

创建安全的套接字连接。

参数:

host: 服务器主机名或 IP 地址。

port: 服务器端口号。

"""

context = ssl.SSLContext()

context.verify_mode = ssl.CERT_REQUIRED

context.load_verify_locations("server.crt")

sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

sock = context.wrap_socket(sock, server_hostname=host)

sock.connect((host, port))

return sock

```

**逻辑分析:**

* `ssl.SSLContext()` 函数创建 SSL 上下文对象。

* `verify_mode` 属性设置为 `ssl.CERT_REQUIRED`,表示需要验证服务器证书。

* `load_verify_locations()` 方法加载服务器证书文件。

* `wrap_socket()` 方法将普通套接字包装成安全的 SSL 套接字。

* 客户端使用安全的 SSL 套接字连接到服务器。

### 4.2 数字签名

数字签名是使用加密算法对电子文档或消息进行认证和完整性保护的过程。数字签名可以确保文档或消息的真实性和完整性,防止未经授权的修改或篡改。数字签名广泛应用于电子商务、电子政务和软件开发等领域。

#### 4.2.1 电子签名

电子签名是使用数字签名技术对电子文档进行认证和签名的过程。电子签名具有与手写签名同等的法律效力,可以防止文档被否认或篡改。电子签名在合同签署、电子发票和电子政务等领域得到广泛应用。

**代码示例:**

```python

from cryptography.hazmat.backends import default_backend

from cryptography.hazmat.primitives import hashes, serialization

from cryptography.hazmat.primitives.asymmetric import padding, utils

def sign_document(document, private_key):

"""

使用 RSA 算法对文档进行签名。

参数:

document: 要签名的文档内容。

private_key: 私钥。

"""

hasher = hashes.SHA256()

hasher.update(document)

digest = hasher.finalize()

signature = private_key.sign(

digest,

padding.PSS(

mgf=padding.MGF1(hashes.SHA256()),

salt_length=padding.PSS.MAX_LENGTH

),

utils.Prehashed(hashes.SHA256())

)

return signature

```

**逻辑分析:**

* `hashes.SHA256()` 函数创建 SHA-256 哈希函数。

* `update()` 方法更新哈希函数输入。

* `finalize()` 方法返回哈希值。

* `sign()` 方法使用私钥和 PSS 填充算法对哈希值进行签名。

* `Prehashed()` 类表示哈希值已预先计算。

#### 4.2.2 代码签名

代码签名是使用数字签名技术对软件代码进行认证和完整性保护的过程。代码签名可以确保软件代码的真实性和完整性,防止恶意代码或未经授权的修改。代码签名在软件开发、软件分发和软件安全等领域得到广泛应用。

**Mermaid 流程图:**

```mermaid

sequenceDiagram

participant User

participant Code Signing Authority

User->Code Signing Authority: Submit code for signing

Code Signing Authority->User: Verify code authenticity

Code Signing Authority->User: Generate signature

User->Code Signing Authority: Sign code

Code Signing Authority->User: Return signed code

User->Application: Install signed code

Application->Code Signing Authority: Verify signature

Application->User: Display code as trusted

```

**流程分析:**

* 用户将代码提交给代码签名机构。

* 代码签名机构验证代码的真实性。

* 代码签名机构生成签名。

* 用户使用签名对代码进行签名。

* 代码签名机构返回已签名的代码。

* 用户安装已签名的代码。

* 应用程序验证签名。

* 应用程序向用户显示代码为可信代码。

# 5.1 量子计算对加密算法的影响

量子计算是一种利用量子力学原理进行计算的新型计算范式,它具有强大的计算能力,能够解决传统计算机难以解决的复杂问题。量子计算的出现对加密算法产生了深远的影响,因为它可以破解目前广泛使用的许多加密算法。

**对称加密算法的威胁**

量子计算机可以利用 Shor 算法来快速分解大整数,从而破解基于整数分解的加密算法,如 RSA 和 ECC。这将对使用这些算法进行加密的系统构成严重威胁,例如数字证书、安全通信和区块链。

**非对称加密算法的威胁**

量子计算机还可以利用 Grover 算法来加速碰撞攻击,从而破解基于哈希函数的加密算法,如 MD5 和 SHA。这将对使用这些算法进行数字签名、消息认证和密码学的系统构成威胁。

**后量子密码学的发展**

为了应对量子计算的威胁,密码学家正在开发新的加密算法,称为后量子密码学。这些算法被设计为在量子计算机面前仍然是安全的。一些有前途的后量子密码学算法包括:

* 基于格的加密算法

* 基于编码的加密算法

* 基于多变量的加密算法

**量子安全密码学的探索**

除了后量子密码学,量子安全密码学也是一个有希望的研究领域。量子安全密码学利用量子力学原理来创建不可破解的加密算法。一些量子安全密码学技术包括:

* 量子密钥分发

* 量子密写术

* 量子远程认证

这些技术有望在未来提供无条件安全的加密,不受量子计算的影响。

0

0