【Java加密技术在云服务中的应用】:云计算环境下的加密挑战与解决方案

发布时间: 2024-10-20 11:16:37 阅读量: 27 订阅数: 37

# 1. 云计算环境与加密技术概述

云计算技术的快速发展带来了数据存储和处理的便捷性,但同时也带来了数据安全和隐私保护的新挑战。在云计算环境中,数据可以分布在世界各地的服务器上,这就需要一种强大的安全机制来确保数据在存储和传输过程中的安全。

加密技术作为保障信息安全的重要手段,在云计算环境中发挥着不可或缺的作用。通过加密,即使是数据被非法获取,未经授权的第三方也无法解读这些信息。本章将简要介绍云计算环境的特点及其对加密技术的需求,并探讨基本的加密技术和它们在云服务中的应用。

我们将从云计算的基本概念讲起,解释数据加密的重要性,并概述加密技术如何在云服务提供商和用户之间建立起信任。随着我们深入到每一个章节,你将逐步掌握如何在实际的云服务项目中应用和优化加密技术,确保信息的安全性和隐私性。

# 2. ```

# 第二章:Java加密技术基础

Java加密技术是构建安全Java应用程序的基石。它包括了一系列的算法和工具,可以用来保护数据的机密性和完整性。在这一章节中,我们将深入探讨Java加密技术的基础知识,包括加密算法的分类与选择、Java加密框架与API的介绍,以及加密实践的实例。

## 2.1 加密算法的分类与选择

### 2.1.1 对称加密与非对称加密

加密算法可以分为对称加密和非对称加密两大类。对称加密使用相同的密钥进行加密和解密操作,其优点是速度快,适用于大量数据的加密。非对称加密使用一对密钥,公钥和私钥。公钥用于加密数据,私钥用于解密。虽然非对称加密比对称加密慢,但是它提供了更好的安全性,尤其是在密钥分发方面。

在Java中,可以使用`Cipher`类来实现对称加密和非对称加密。`Cipher`类是Java加密API的核心类,可以用来完成加密和解密操作。

### 2.1.2 哈希函数与消息摘要

哈希函数和消息摘要算法是加密算法的另一个重要分支。它们不提供加密/解密功能,而是用于验证数据的完整性和一致性。常见的哈希函数包括MD5、SHA-1、SHA-256等。这些算法将输入数据转换为固定长度的哈希值,一旦数据被篡改,哈希值将产生明显的变化。

在Java中,`MessageDigest`类提供了一种标准的方法来生成数据的哈希值。消息摘要算法对于数字签名和数据完整性验证是非常有用的。

## 2.2 Java加密框架与API

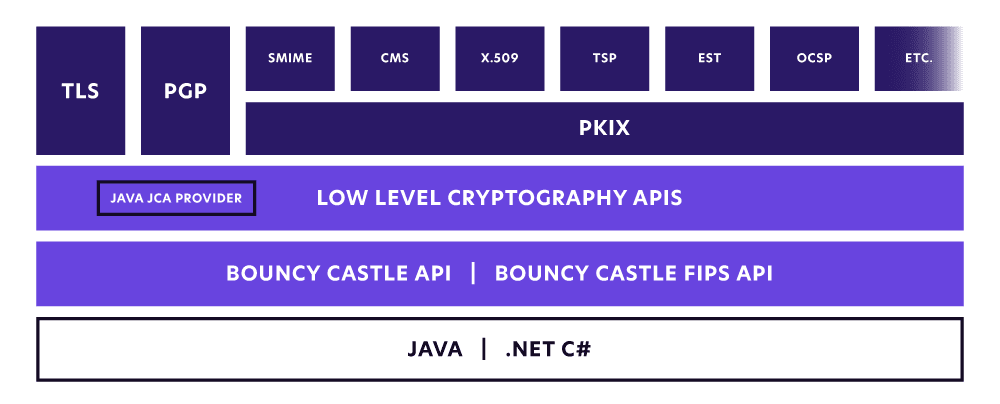

### 2.2.1 Java加密扩展(JCE)介绍

Java加密扩展(Java Cryptography Extension,JCE)为Java平台增加了加密技术。JCE提供了加密框架和API,支持在Java应用程序中实现广泛的加密技术,包括对称加密、非对称加密、密钥生成和协商,以及消息摘要算法。

### 2.2.2 密码工具类和密钥管理

除了JCE,Java提供了一系列工具类来进行加密操作,如`KeyGenerator`、`KeyFactory`、`KeyPairGenerator`等。这些工具类可以用于生成密钥、密钥对和转换密钥格式。

密钥管理在加密技术中占有重要地位。在Java中,密钥可以存储在密钥库(keystore)中,使用`KeyStore`类进行管理。密钥库是一个存储私钥和证书的文件,它可以保护密钥不被未授权访问。

## 2.3 加密实践:实现数据的加密与解密

### 2.3.1 数据加密的基本操作流程

在Java中,实现数据的加密与解密通常遵循以下基本步骤:

1. 选择加密算法。

2. 创建`Cipher`实例并初始化。

3. 加载或生成密钥。

4. 加密或解密数据。

5. 清理资源。

### 2.3.2 使用Java进行数据加密实例

以下是一个使用Java实现AES(高级加密标准)加密算法的简单示例:

```java

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

public class AESExample {

public static void main(String[] args) throws Exception {

// 1. 生成AES密钥

KeyGenerator keyGen = KeyGenerator.getInstance("AES");

keyGen.init(128);

SecretKey secretKey = keyGen.generateKey();

byte[] keyBytes = secretKey.getEncoded();

// 2. 创建加密 Cipher 实例并初始化

Cipher cipher = Cipher.getInstance("AES");

cipher.init(Cipher.ENCRYPT_MODE, secretKey);

// 3. 加密数据

String original = "Hello World";

byte[] encodedBytes = cipher.doFinal(original.getBytes());

// 输出加密后的数据

System.out.println("Encoded text: " + bytesToHex(encodedBytes));

// 4. 创建解密 Cipher 实例并初始化

cipher.init(Cipher.DECRYPT_MODE, secretKey);

// 5. 解密数据

byte[] decodedBytes = cipher.doFinal(encodedBytes);

// 输出解密后的数据

System.out.println("Decoded text: " + new String(decodedBytes));

}

// 辅助方法:将字节数组转换为十六进制字符串

public static String bytesToHex(byte[] bytes) {

StringBuilder sb = new StringBuilder();

for (byte b : bytes) {

sb.append(String.format("%02x", b));

}

return sb.toString();

}

}

```

在这个例子中,我们首先生成了一个AES密钥,然后创建了一个`Cipher`实例并用该密钥初始化。接着我们对一个字符串进行加密,将加密后的数据转换为十六进制字符串进行输出。之后,我们创建了一个用于解密的`Cipher`实例,并用同一密钥初始化,然后将加密数据解密回原始字符串。

在实际应用中,除了上述基本操作外,我们还可能需要考虑诸如加密模式(ECB、CBC等)、填充方案(PKCS5Padding等)、IV(初始化向量)的使用和管理,以及密钥的存储和安全传递等因素。

以上内容展示了如何在Java中实现基本的数据加密和解密操作。在此基础上,我们可以进一步探讨密钥管理、加密通信协议以及在特定应用场景下的加密策略优化等高级主题。

```

# 3. ```

# 第三章:云服务中的加密挑战

## 3.1 数据安全与隐私保护要求

### 3.1.1 法律法规与合规性问题

在云计算服务中,数据安全与隐私保护是首要关注的问题。由于数据往往涉及到用户个人信息、企业商业秘密等敏感信息,因此法律法规对数据的处理提出了严格的要求。国际上,如欧盟的通用数据保护条例(GDPR)要求在数据的存储和处理过程中必须遵循明确的规则,并且赋予用户对其个人数据的控制权。在美国,不同州有不同的数据保护法律,例如加州的消费者隐私法案(CCPA)等。

合规性问题不仅仅是遵守当地法律的问题,也是企业信誉和市场竞争力的体现。对于云计算服务提供商来说,他们必须确保他们的服务能够满足这些要求,否则可能会面临重罚甚至失去市场。企业必须在数据的收集、处理、存储和传输等各个环节都采取相应的保护措施,这些措施包括但不限于数据加密、访问控制、数据隔离和审计跟踪等。

### 3.1.2 客户数据保护的最佳实践

客户数据保护的最佳实践通常涉及以下几个方面:

- **最小化数据收集和处理范围**:仅收集处理完成业务所必需的数据,并在不再需要时删除。

- **加密数据存储**:使用强加密标准对存储的数据进行加密,确保即使数据被未授权访问,也难以被解读。

- **安全的数据传输**:使用安全的传输层协议,如TLS/SSL,对数据在传输过程中进行加密。

- **用户身份验证和访问控制**:确保只有授权用户才能访问数据,通常会使用多因素认证、角色基础的访问控制等机制。

- **数据泄露应对计划**:一旦发生数据泄露,能够及时响应并采取措施减少

```

0

0