【Java加密全方案】:从数据加密到传输加密的完整实践指南

发布时间: 2024-10-20 10:29:01 阅读量: 36 订阅数: 37

# 1. Java加密技术概述

在当今数字化时代,信息安全成为每个IT专业人员必须考虑的重要因素。Java作为广泛使用的编程语言之一,提供了强大的加密技术和API,以支持数据的安全处理。加密技术在Java中的应用包括数据保护、身份验证、信息完整性和不可否认性等方面,是保证网络通信安全的核心技术。

随着技术的进步,安全威胁也在不断演变,对Java加密技术的要求也越来越高。本章将为读者提供一个Java加密技术的概览,包括加密技术在Java中的作用、历史发展、以及它在现代软件开发中的重要性。我们将讨论Java平台的安全基础,并为接下来的章节奠定基础,这些章节将深入探讨数据加密与解密的理论与实践、SSL/TLS与HTTPS协议、以及加密技术在企业级应用中的实践案例。

本章会介绍一些基本的加密术语和概念,如密钥、密文、明文等,同时也将介绍Java加密框架和API的结构,为读者提供深入学习Java加密技术的起点。无论你是Java初学者还是寻求深化知识的资深开发人员,本章都将为你开启Java加密技术之旅。

# 2. 数据加密与解密的理论与实践

### 2.1 数据加密的原理

#### 2.1.1 对称加密与非对称加密的基本概念

数据加密是保护信息安全的重要手段,它涉及到两个基本概念:对称加密和非对称加密。对称加密,顾名思义,加密和解密使用相同的密钥。这种方式的优点是加密速度快,适用于大量数据的加密,但它的缺点在于密钥的分发和管理比较复杂,一旦密钥泄露,加密数据的安全性就会受到威胁。

非对称加密则使用一对密钥:公钥和私钥。公钥可以公开分享,用于加密数据,而私钥需要保密,用于解密数据。这种加密方式解决了密钥分发的问题,但它的计算成本更高,速度较慢,因此通常用于加密少量数据或用于身份验证和密钥交换。

### 2.1.2 常见加密算法介绍

对称加密算法中,AES(高级加密标准)是最为广泛使用的算法之一。AES支持128、192和256位的密钥长度,提供了高安全性与良好的性能。

非对称加密算法中,RSA算法可能是最著名的。RSA基于大数的因数分解难题,具有很高的安全性。除了RSA,还有ECC(椭圆曲线加密算法),它在提供同等安全级别的前提下,使用的密钥长度更短,因而更加快速和高效。

### 2.2 数据加密实践

#### 2.2.1 使用Java实现对称加密

在Java中实现对称加密非常简单,可以使用内置的加密库。以下是一个使用AES算法进行数据加密的例子:

```java

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

import java.util.Base64;

public class SymmetricEncryptionExample {

public static void main(String[] args) throws Exception {

// 生成AES密钥

KeyGenerator keyGenerator = KeyGenerator.getInstance("AES");

keyGenerator.init(128); // AES的密钥长度可以是128、192或256位

SecretKey secretKey = keyGenerator.generateKey();

// 将密钥转换为字节数组

byte[] keyBytes = secretKey.getEncoded();

// 待加密的数据

String data = "Hello, World!";

byte[] dataBytes = data.getBytes();

// 初始化向量(IV),某些模式(如CBC)需要

byte[] iv = { /* 向量的值 */ };

// 使用密钥和IV初始化Cipher

Cipher cipher = Cipher.getInstance("AES/CBC/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, new SecretKeySpec(keyBytes, "AES"), new IvParameterSpec(iv));

// 执行加密操作

byte[] encryptedData = cipher.doFinal(dataBytes);

String encrypted = Base64.getEncoder().encodeToString(encryptedData);

// 输出加密后的数据

System.out.println("Encrypted Data: " + encrypted);

}

}

```

#### 2.2.2 使用Java实现非对称加密

非对称加密的实现稍微复杂一些,但它解决了密钥分发的问题。以下是一个使用RSA算法进行非对称加密的例子:

```java

import java.security.KeyPair;

import java.security.KeyPairGenerator;

import java.security.PrivateKey;

import java.security.PublicKey;

import javax.crypto.Cipher;

public class AsymmetricEncryptionExample {

public static void main(String[] args) throws Exception {

// 生成RSA密钥对

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

keyPairGenerator.initialize(2048); // RSA密钥长度

KeyPair keyPair = keyPairGenerator.generateKeyPair();

PublicKey publicKey = keyPair.getPublic();

PrivateKey privateKey = keyPair.getPrivate();

// 待加密的数据

String data = "Hello, World!";

byte[] dataBytes = data.getBytes();

// 使用公钥初始化Cipher进行加密

Cipher encryptCipher = Cipher.getInstance("RSA");

encryptCipher.init(Cipher.ENCRYPT_MODE, publicKey);

byte[] encryptedData = encryptCipher.doFinal(dataBytes);

String encrypted = Base64.getEncoder().encodeToString(encryptedData);

// 使用私钥初始化Cipher进行解密

Cipher decryptCipher = Cipher.getInstance("RSA");

decryptCipher.init(Cipher.DECRYPT_MODE, privateKey);

byte[] decryptedData = decryptCipher.doFinal(encryptedData);

String decrypted = new String(decryptedData);

// 输出加密和解密后的数据

System.out.println("Encrypted Data: " + encrypted);

System.out.println("Decrypted Data: " + decrypted);

}

}

```

#### 2.2.3 加密与解密的性能考量

在选择加密算法时,性能是一个重要的考量因素。对称加密比非对称加密要快得多,因此在需要加密大量数据时,更倾向于使用对称加密。然而,对称加密需要安全地分发密钥,这在某些场合可能是一个问题。

非对称加密虽然在加密小量数据时更为安全和方便,但由于其计算过程的复杂性,性能远不如对称加密。因此,实际应用中常常结合两者的优点,使用非对称加密来安全地交换对称加密的密钥,然后用这个密钥来进行后续的数据通信。

### 2.3 数据的哈希与签名

#### 2.3.1 哈希算法的实现和应用

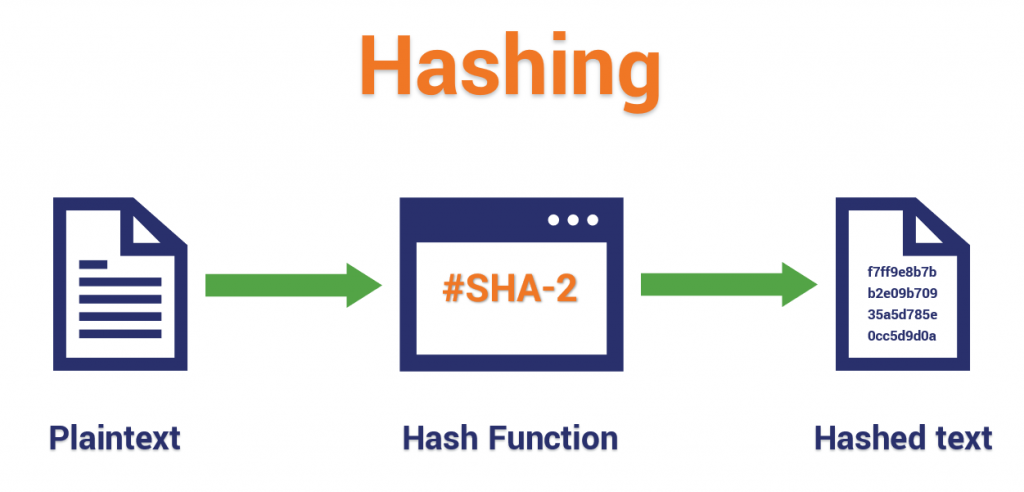

哈希算法是一种单向的加密技术,它能将任意长度的数据转换为固定长度的数据串(通常较短),这个过程是不可逆的。这意味着通过哈希值无法还原原始数据,即使是非常微小的数据变化也会导致哈希值的显著变化,这使得哈希算法在验证数据完整性方面非常有用。

哈希算法在Java中的实现非常简单。例如,我们可以使用SHA-256算法来生成数据的哈希值:

```java

import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException;

public class HashingExample {

public static void main(String[] args) {

try {

String data = "Hello, World!";

MessageDigest digest = MessageDigest.getInstance("SHA-256");

// 计算数据的哈希值

byte[] hash = digest.digest(data.getBytes());

StringBuilder hexString = new StringBuilder();

for (byte b : hash) {

String hex = Integer.toHexString(0xff & b);

if (hex.length() == 1) hexString.append('0');

hexString.append(hex);

}

// 输出哈希值

System.out.println("SHA-256 Hash: " + hexString.toString());

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

}

}

}

```

#### 2.3.2 数字签名的原理和实现

数字签名是通过非对称加密技术来验证数据完整性和身份认证的一种手段。发送者使用私钥对数据的哈希值进行加密,接收者可以使用发送者的公钥对签名进行解密,并与接收到的数据的哈希

0

0