【Java加密性能测试指南】:如何评估和优化加密性能

发布时间: 2024-10-20 10:59:54 阅读量: 45 订阅数: 37

# 1. Java加密技术概述

在信息技术迅猛发展的今天,数据安全已经成为了一个至关重要的话题。Java加密技术作为保护信息安全的重要手段,扮演着至关重要的角色。在本章节中,我们将对Java加密技术做一个基础概述,从而为后续深入探讨加密性能评估、实践测试和性能优化等内容奠定基础。

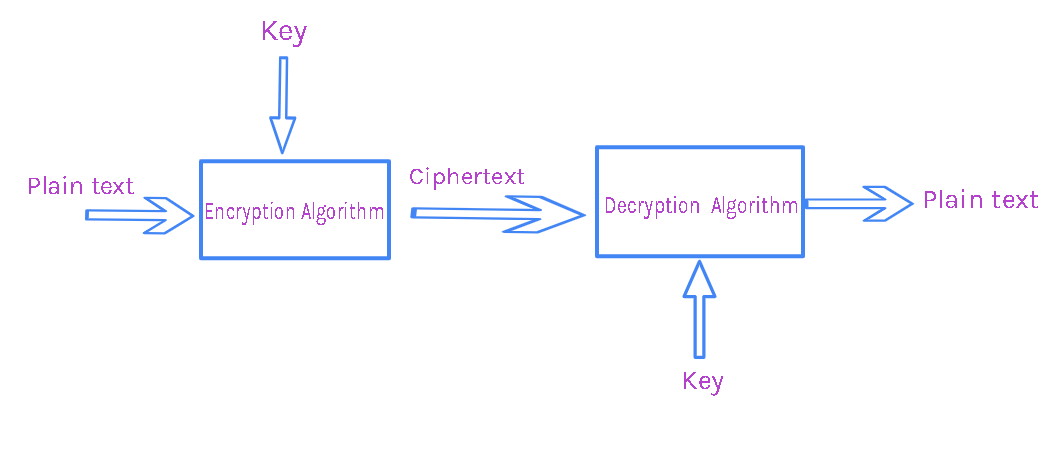

加密技术的历史可以追溯到古代的密码学,但现代的加密技术是在计算机和网络技术的基础上发展起来的。Java加密技术通过加密算法将数据转换为一种看似无意义的形式,使得未授权的用户无法轻易解读原始数据,从而保证了数据在传输和存储过程中的安全性。

Java提供了一套丰富的API,称为Java Cryptography Architecture (JCA),它使得开发者能够方便地实现各种加密算法,如对称加密、非对称加密和哈希函数等。这些API为Java程序提供了强大的加密支持,同时也为评估和优化加密性能提供了可能。在接下来的章节中,我们将深入探讨这些概念,并通过具体的实例来展示如何在Java中应用和优化加密技术。

# 2. 加密性能评估的理论基础

### 2.1 加密算法的性能指标

#### 2.1.1 时间复杂度与空间复杂度

时间复杂度和空间复杂度是衡量算法效率和资源消耗的两个重要指标。时间复杂度关注算法所需的时间随着输入规模的增长而增长的趋势,而空间复杂度则关注算法在执行过程中所需要的额外空间随输入规模增长的变化趋势。对于加密算法来说,时间复杂度直接影响加密与解密的速度,而空间复杂度则与算法实现时占用的内存大小有关。

在评估加密算法时,通常需要通过实验或理论分析确定算法的时间和空间需求。例如,对于对称加密算法而言,由于其密钥较短,通常可以实现较快的加密和解密速度。然而,非对称加密算法由于密钥长度较长,通常会伴随着较高的时间和空间复杂度。在实际应用中,针对不同的使用场景,如文件加密、数据传输或数据库加密,需要选择一个时间复杂度和空间复杂度之间最佳平衡的算法。

#### 2.1.2 密钥长度和算法强度

密钥长度是影响加密算法强度的一个核心因素。较长的密钥通常意味着更高的安全性,因为这将增加暴力破解攻击的难度。但是,密钥长度的增加也会导致加密和解密过程中消耗的时间和空间资源的增加。

算法强度则不仅取决于密钥长度,还与算法的加密模式、填充方式、随机数生成器的质量等因素有关。例如,AES算法支持多种密钥长度,从128位到256位不等,每种密钥长度的安全性都有细微的差异。同时,算法强度还受到实现方式的影响,如在某些情况下,由于实现不当可能会引入安全漏洞,降低算法的整体安全性。

### 2.2 性能测试方法论

#### 2.2.1 基准测试和压力测试

基准测试是指在特定条件下对加密算法进行性能评估,以获取加密速度、资源消耗等基准数据。压力测试则是在极端条件下对加密算法进行性能评估,通常模拟高负载情况下的性能表现,检测算法的稳定性和瓶颈所在。

执行基准测试时,需要控制测试环境,确保除了加密算法之外,其他系统资源如CPU、内存等的使用率尽量保持恒定。测试中,可以使用统一的数据集和密钥,对加密算法的加密和解密速度进行多次测量,并取平均值。压力测试则需要逐步增加数据量或并行执行的加密任务,直到系统性能开始下降,从而确定算法能承受的最大负载。

#### 2.2.2 测试环境的配置与管理

测试环境的配置对于性能测试结果的准确性至关重要。测试环境应该尽可能地模拟生产环境,并且保证测试的可重复性。测试硬件配置、操作系统、网络环境等都需要详细记录,并在测试报告中说明。

在配置测试环境时,通常需要关闭或限制其他可能影响测试结果的服务和进程,以确保测试的准确性。对于Java加密性能测试,需要特别注意JVM的设置,如堆内存大小、垃圾收集器的选择等,因为这些因素都会对加密性能产生影响。

#### 2.2.3 测试结果的分析方法

测试结果分析需要基于收集到的数据进行,包括但不限于执行时间、CPU使用率、内存占用等。分析时,可以使用统计学方法,如平均值、标准差、方差等,对数据进行处理,以消除偶发因素的干扰。

通过比较不同算法在同一测试条件下的性能指标,可以得出哪一种算法在特定条件下更为高效。此外,还可以借助图形化工具来直观展示测试结果,例如使用线图、柱状图等,帮助分析和解释性能差异。通过这种对比和分析,可以为选择最适合应用场景的加密算法提供科学依据。

接下来,我们将深入探讨Java加密性能的实践测试,通过真实案例分析,揭示如何在实际应用中测试和评估加密算法性能。

# 3. Java加密性能的实践测试

在这一章节中,我们将深入探讨Java加密技术在实际应用中的性能测试。首先,我们会详细介绍针对对称加密算法和非对称加密算法的性能测试,接着将讨论哈希函数的性能测试。这些测试将涉及多种加密算法,包括AES、DES、3DES、RSA、ECC以及SHA系列和MD5。我们会探讨如何在Java环境中实现这些测试,并且分析它们的性能表现。

## 3.1 对称加密算法的性能测试

在对称加密算法中,数据的加密和解密使用相同的密钥。这类算法以其加密速度快、效率高著称,适用于大量的数据加密场景。

### 3.1.1 AES加密性能测试

高级加密标准(AES)是目前应用最广泛的对称加密算法之一。以下是一个简单的Java代码示例,展示了如何使用AES算法进行加密,并进行了性能测试:

```java

import javax.crypto.Cipher;

import javax.crypto.KeyGenerator;

import javax.crypto.SecretKey;

import javax.crypto.spec.SecretKeySpec;

import java.security.SecureRandom;

import java.util.Arrays;

import java.util.Base64;

public class AESEncryptionTest {

public static void main(String[] args) throws Exception {

String message = "The quick brown fox jumps over the lazy dog";

SecretKey secretKey = KeyGenerator.getInstance("AES").generateKey();

byte[] encrypted = encrypt(message.getBytes(), secretKey);

byte[] decrypted = decrypt(encrypted, secretKey);

System.out.println("Encrypted Message: " + Base64.getEncoder().encodeToString(encrypted));

System.out.println("Decrypted Message: " + new String(decrypted));

}

private static byte[] encrypt(byte[] data, SecretKey key) throws Exception {

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.ENCRYPT_MODE, key);

return cipher.doFinal(data);

}

private static byte[] decrypt(byte[] data, SecretKey key) throws Exception {

Cipher cipher = Cipher.getInstance("AES/ECB/PKCS5Padding");

cipher.init(Cipher.DECRYPT_MODE, key);

return cipher.doFinal(data);

}

}

```

在上述代码中,我们首先生成了一个AES密钥,然后使用这个密钥对一段文本进行了加密和解密操作。加密后的数据被转换为Base64编码以方便打印输出。注意,这里使用了`PKCS5Padding`填充方式来处理数据块,这是一种常用的数据填充方案。

为了进行性能测试,我们可以使用以下逻辑:

1. 定义一个重复次数,例如10,000次。

2. 在循环中执行加密和解密操作。

3. 使用`System.nanoTime()`记录执行前后的时间差。

4. 计算并输出每次操作的平均耗时。

### 3.1.2 DES与3DES的对比分析

DES(数据加密标准)是一种较早的

0

0