哈希算法:原理、应用与安全性,守护数据完整与隐私

发布时间: 2024-08-25 19:24:54 阅读量: 55 订阅数: 26

安全画布:AI绘画软件中用户隐私与数据安全的守护策略

# 1. 哈希算法基础

哈希算法是一种数学函数,它将任意长度的数据转换为固定长度的哈希值。哈希值是数据内容的唯一标识,即使原始数据发生微小变化,哈希值也会完全不同。哈希算法在密码学和数据安全领域有着广泛的应用,例如数据完整性验证、密码存储和数字签名。

哈希算法的工作原理是将输入数据分解为较小的块,并通过一系列数学运算将这些块组合成一个固定长度的哈希值。哈希算法的安全性取决于其抗碰撞性,即找到两个具有相同哈希值的不同输入的难度。

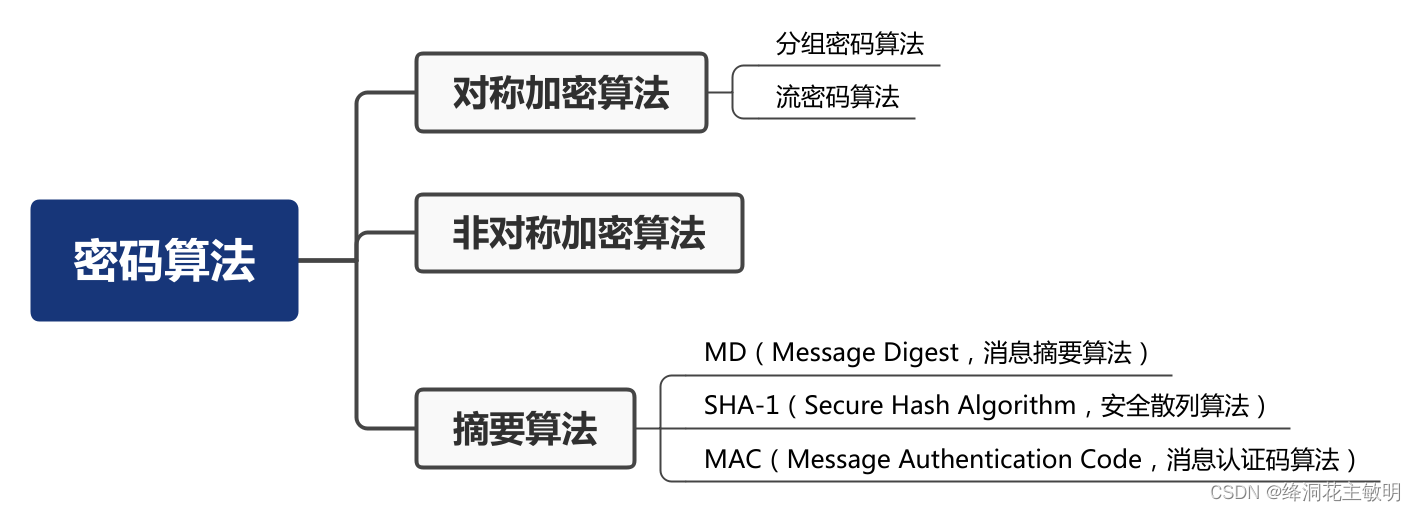

# 2. 哈希算法类型和特性

哈希算法根据不同的设计理念和实现方式,可以分为多种类型,每种类型都具有不同的特性和适用场景。本章节将介绍几种常用的哈希算法,包括 MD5、SHA 和其他算法,并分析它们的原理、应用和特性。

### 2.1 MD5 算法

MD5(Message Digest 5)是一种广泛使用的哈希算法,由罗纳德·李维斯特(Ronald Rivest)设计,于 1992 年发布。MD5 算法的输入可以是任意长度的消息,输出是一个固定长度的 128 位哈希值。

#### 2.1.1 MD5 算法原理

MD5 算法的原理基于 Merkle-Damgård 结构,该结构将输入消息划分为 512 位的块,然后使用一个称为压缩函数的迭代过程对每个块进行处理。压缩函数使用四个寄存器和 64 个常量,通过一系列逻辑运算和位移操作将输入块转换为一个 128 位的哈希值。

#### 2.1.2 MD5 算法应用

MD5 算法广泛应用于各种场景,包括:

- **数据完整性验证:**MD5 哈希值可用于验证数据的完整性,确保数据在传输或存储过程中未被篡改。

- **密码存储:**MD5 哈希值可用于存储密码,防止密码被明文泄露。

- **数字签名:**MD5 哈希值可用于创建数字签名,验证消息的真实性和完整性。

### 2.2 SHA 算法

SHA(Secure Hash Algorithm)是一组由美国国家标准与技术研究院(NIST)制定的哈希算法,包括 SHA-1、SHA-2 和 SHA-3。SHA 算法与 MD5 算法类似,但具有更强的安全性。

#### 2.2.1 SHA 算法原理

SHA 算法也基于 Merkle-Damgård 结构,但使用不同的压缩函数和不同的常量。SHA-1 算法的输出长度为 160 位,SHA-2 算法的输出长度为 256 位或 512 位,SHA-3 算法的输出长度为 256 位或 512 位。

#### 2.2.2 SHA 算法应用

SHA 算法广泛应用于各种安全场景,包括:

- **数字签名:**SHA 算法可用于创建数字签名,验证消息的真实性和完整性。

- **密码存储:**SHA 算法可用于存储密码,防止密码被明文泄露。

- **数据完整性验证:**SHA 哈希值可用于验证数据的完整性,确保数据在传输或存储过程中未被篡改。

### 2.3 其他常用哈希算法

除了 MD5 和 SHA 算法之外,还有其他一些常用的哈希算法,包括:

#### 2.3.1 HMAC 算法

HMAC(Hash-based Message Authentication Code)是一种基于哈希算法的消息认证码算法。HMAC 算法使用一个密钥和一个哈希算法,对消息进行哈希运算,生成一个消息认证码。HMAC 算法可用于验证消息的完整性和真实性。

#### 2.3.2 bcrypt 算法

bcrypt 算法是一种基于 Blowfish 块密码的密码散列函数。bcrypt

0

0