近似算法在区块链中的应用:提升交易效率与安全性,助你打造更可靠的区块链网络

发布时间: 2024-08-25 02:11:29 阅读量: 23 订阅数: 30

# 1. 区块链基础与近似算法概述**

区块链是一种分布式账本技术,它以其去中心化、透明性和安全性而闻名。近似算法是一种计算机科学技术,它通过使用启发式和近似值来解决复杂问题。

在本章中,我们将介绍区块链的基础概念,包括其架构、共识机制和安全性。我们还将探讨近似算法的基本原理,包括贪婪算法、局部搜索和随机化算法。通过了解这些基础知识,我们将为理解近似算法在区块链中的应用奠定基础。

# 2. 近似算法在区块链交易处理中的应用

近似算法在区块链交易处理中发挥着至关重要的作用,主要体现在交易验证和交易优化两个方面。

### 2.1 近似算法在交易验证中的应用

在区块链网络中,交易验证是确保交易合法性和有效性的关键步骤。近似算法通过提供高效的验证方法,帮助区块链网络快速、准确地处理大量交易。

#### 2.1.1 哈希函数与近似算法

哈希函数是区块链交易验证中常用的工具。它将任意长度的数据转换为固定长度的哈希值,该哈希值具有不可逆性和抗碰撞性。近似算法可以利用哈希函数的特性,快速验证交易的完整性。

例如,在比特币网络中,交易哈希值用于验证交易是否合法。如果交易哈希值与区块头中的哈希值匹配,则证明该交易已包含在区块中并已得到网络确认。

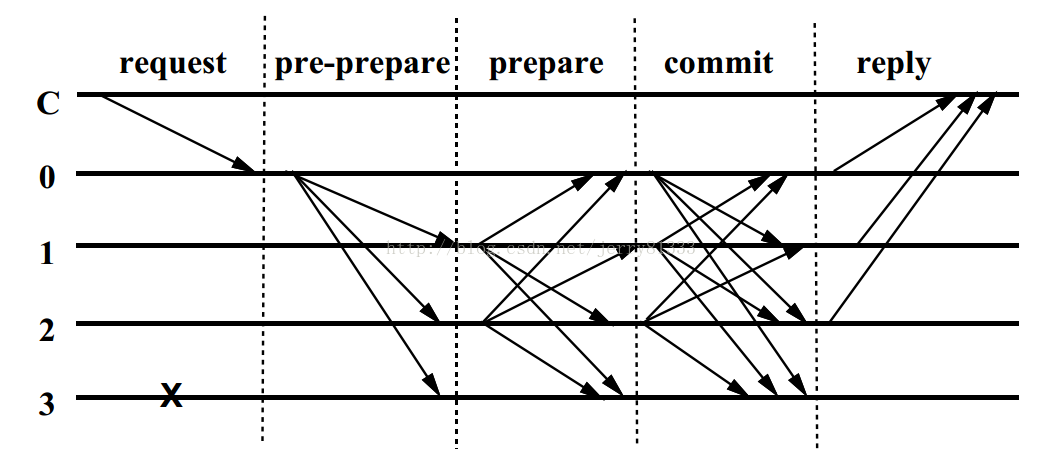

#### 2.1.2 近似算法在共识机制中的应用

共识机制是区块链网络达成共识、验证交易合法性的过程。近似算法可以优化共识机制的效率和可扩展性。

例如,在以太坊网络中,共识机制采用工作量证明(PoW)算法。近似算法可以帮助矿工快速找到满足难度要求的哈希值,从而加快区块生成速度。

### 2.2 近似算法在交易优化中的应用

除了交易验证,近似算法还广泛应用于交易优化,包括交易排序和交易费用计算。

#### 2.2.1 近似算法在交易排序中的应用

交易排序对于区块链网络的性能至关重要。近似算法可以帮助网络优化交易顺序,最大化区块利用率并减少交易延迟。

例如,在以太坊网络中,交易排序采用gas价格优先机制。近似算法可以帮助矿工快速找到最高gas价格的交易,优先将其纳入区块。

#### 2.2.2 近似算法在交易费用计算中的应用

交易费用是用户为使用区块链网络支付的费用。近似算法可以优化交易费用计算,确保费用公平合理。

例如,在比特币网络中,交易费用由交易大小和网络拥塞程度决定。近似算法可以帮助用户估计最佳交易费用,以确保交易及时处理。

# 3. 近似算法在区块链安全中的应用

### 3.1 近似算法在恶意节点检测中的应用

#### 3.1.1 近似算法在异常行为检测中的应用

**应用场景:**

在区块链网络中,恶意节点可能会表现出异常行为,例如频繁发送无效交易、拒绝处理合法交易或试图破坏共识机制。近似算法可以用于检测这些异常行为,从而识别和隔离恶意节点。

**方法:**

一种常用的近似算法是基于聚类的方法。该算法将节点的行为数据(例如交易记录、网络连接等)聚类成不同的组。恶意节点通常会表现出与其他节点不同的行为模式,因此可以被分配到单独的簇中。

**代码示例:**

```python

import numpy as np

from sklearn.cluster import KMeans

# 节点行为数据

data = np.array([[1, 2, 3], [4, 5, 6], [7, 8, 9], [10, 11, 12]])

# 使用 KMeans 算法进行聚类

kmeans = KMeans(n_clusters=2)

kmeans.fit(data)

# 获取聚类结果

labels = kmeans.labels_

# 识别恶意节点

malicious_nodes = np.where(labels == 1)[0]

```

**逻辑分析:**

* `data` 变量存储了节点的行为数据,其中每一行代表一个节点。

* `KMeans` 算法将数据聚类成 2 个组,其中一组可能包含恶意节点。

* `labels` 变量存储了每个节点的簇标签。

* `malicious_nodes` 变量存储了被分配到恶意节点簇中的节点索引。

#### 3.1.2 近似算法在欺诈交易识别中的应用

**应用场景:**

欺诈交易是区块链网络中的另一个安全威胁。近似算法可以用于识别这些交易,从而保护网络免受经济损失。

**方法:**

一种有效的近似算法是基于机器学习的方法。该算法训练一个分类器来区分欺诈交易和合法交易。分类器使用交易数据(

0

0