SHA库与数据隐私保护:合规性与技术实现全覆盖

发布时间: 2024-10-12 07:39:55 阅读量: 28 订阅数: 26

# 1. 数据隐私保护的重要性与合规基础

## 1.1 数据隐私保护的必要性

随着信息技术的飞速发展和数字化转型的推进,数据已成为新时代的"石油"。个人隐私数据的泄露事件时有发生,不仅侵犯了用户的隐私权,还可能给企业带来严重的法律后果和经济损失。因此,加强数据隐私保护不仅是道德所需,也是合规的基本要求。

## 1.2 数据合规基础

全球各地相继出台了一系列保护数据隐私的法律法规,如欧盟的《通用数据保护条例》(GDPR)、美国的加州消费者隐私法案(CCPA)等。它们为数据处理活动提供了明确的合规基础,要求企业在处理个人数据时必须保证数据的安全性和隐私性。

## 1.3 数据隐私的实施策略

企业需要采取包括技术保护措施、管理制度、员工培训等多种策略来保护数据隐私。这些措施包括但不限于使用加密技术、访问控制、数据最小化原则等。具体到技术层面,使用SHA库进行数据散列,是一种低成本且有效的方法来增强数据的安全性和隐私性。

# 2. SHA库概述与密码学原理

在本章节中,我们将深入探讨SHA(安全哈希算法)库的基础知识、工作原理以及它在数据隐私保护中的关键作用。首先,我们会介绍哈希函数的基本概念,然后详细解释SHA算法的不同类型和特点。接着,我们将探讨SHA库如何在数据完整性验证和隐私匿名化处理中发挥作用。最后,我们将分析SHA库与全球隐私保护法规的结合,以及它在法规合规性中的应用实例。

## 2.1 SHA算法的原理与特性

### 2.1.1 哈希函数的概念

哈希函数是一种将输入数据(无论大小)映射到固定长度输出的函数,输出通常称为哈希值或摘要。理想的哈希函数具有以下特性:

- **确定性**:相同输入的哈希值总是相同。

- **快速计算**:从输入数据到输出哈希值的转换应该是高效的。

- **抗碰撞性**:找到两个不同输入但具有相同哈希值的情况应该非常困难。

- **隐藏性**:从哈希值推导出原始输入数据应该是不可行的。

- **不可逆性**:根据哈希值推导出原始数据的任何信息应该是不可能的。

### 2.1.2 SHA算法的类型与特点

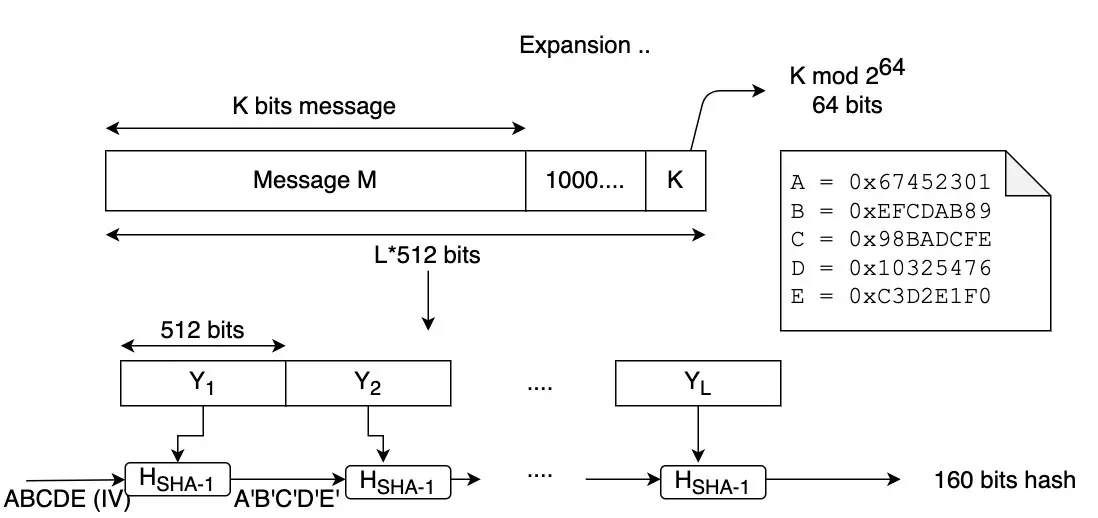

SHA算法是一系列安全哈希函数的标准,目前主要的版本包括SHA-1、SHA-256、SHA-512等。每种算法都具有不同的安全特性和应用场景:

- **SHA-1**:最早的标准,输出长度为160位。由于安全性较低,不推荐在安全要求较高的场合使用。

- **SHA-256**:输出长度为256位,是当前广泛使用的哈希算法之一,适用于大多数安全需求。

- **SHA-512**:输出长度为512位,提供了更高的安全性,适用于特别敏感的数据处理。

每种SHA算法都是基于复杂的数学问题设计的,以确保其抗碰撞性和不可逆性。这些算法在密码学、数据完整性验证和数字签名中扮演着核心角色。

## 2.2 SHA库在数据隐私中的作用

### 2.2.1 数据完整性验证

在数据传输过程中,确保数据未被篡改是一项重要任务。SHA库可以通过计算数据的哈希值并在接收端重新计算来验证数据的完整性。如果两个哈希值匹配,则可以确认数据未在传输过程中被修改。

例如,发送方计算数据的SHA-256哈希值并将数据与哈希值一起发送。接收方在收到数据后,再次计算数据的SHA-256哈希值并与接收到的哈希值进行比较。如果两者相同,数据完整性得到验证。

### 2.2.2 数据隐私与匿名化处理

SHA库不仅用于数据完整性验证,还能在隐私保护中发挥重要作用。通过使用SHA哈希函数,可以将敏感信息转换为哈希值,从而隐藏原始数据。这对于保护个人隐私、密码存储等场景至关重要。

例如,用户密码可以使用SHA-256哈希函数进行哈希处理,服务器仅存储哈希值。即使数据库被泄露,攻击者也无法直接获取用户密码。这种技术称为“密码哈希”。

## 2.3 数据合规性标准与SHA库的结合

### 2.3.1 全球隐私保护法规概述

全球隐私保护法规,如欧盟的GDPR、美国的CCPA和中国的《个人信息保护法》,都要求组织采取适当的措施保护个人数据。这些法规通常要求对个人数据进行加密处理,以确保数据安全和用户隐私。

SHA库作为一种加密工具,可以帮助组织满足这些法规要求,通过哈希处理敏感信息,减少数据泄露的风险。

### 2.3.2 SHA库在法规中的应用实例

以GDPR为例,组织需要对个人数据进行匿名化处理以遵守数据最小化原则。使用SHA哈希函数对敏感数据进行处理,可以有效地隐藏个人身份信息,满足合规要求。

例如,电商网站在处理用户订单时,可以对用户姓名、地址等敏感信息进行SHA-256哈希处理,然后存储哈希值而不是原始数据。这样即使订单数据库被泄露,攻击者也无法直接获取用户的真实信息。

在本章节中,我们详细探讨了SHA算法的基本原理、特性和在数据隐私保护中的应用。通过哈希函数,我们可以验证数据完整性,保护用户隐私,并满足全球隐私保护法规的要求。接下来,我们将深入研究SHA库的技术实现和实际应用案例,进一步展示其在数据安全领域的强大功能和价值。

# 3. SHA库的技术实现与应用案例

在前一章节,我们讨论了SHA库在数据隐私中的作用以及它如何与全球合规标准相结合。在这一章中,我们将深入探讨SHA库的具体技术实现,并通过案例分析展示SHA库的实际应用。

## 3.1 SHA库的开发与集成

0

0