【数据结构精进指南】:5个关键概念助你轻松掌握高级技巧

发布时间: 2024-11-13 16:22:07 阅读量: 16 订阅数: 25

探索数据结构世界的宝藏地图 - 精进之路指南

# 1. 数据结构精进概述

数据结构是计算机存储、组织数据的方式,它决定了数据处理的效率和复杂度。随着技术的发展和实际应用场景的日益丰富,数据结构已经从简单的线性结构发展到复杂的非线性结构,涵盖了从数组、链表到树、图等多种类型。本章将带领读者回顾数据结构的基础知识,并为进一步深入学习线性结构、树形结构和图结构等内容做好铺垫。我们将从数据结构的基本概念出发,了解其分类及其在不同应用场景下的表现和优化策略,为理解后续章节中更高级的数据结构打下坚实的基础。

## 1.1 数据结构的基本概念

在计算机科学中,数据结构是指数据元素的集合以及这些元素之间的关系,同时包括对数据的操作。它是算法设计的基础,影响程序的执行效率和存储成本。数据结构的合理选择和高效运用,能够优化数据存储空间,提高数据访问速度,是开发高质量软件不可或缺的一部分。

## 1.2 数据结构的分类

数据结构主要分为线性结构和非线性结构两大类。线性结构指的是数据元素之间存在一对一关系的结构,如数组和链表;而非线性结构指的是数据元素之间存在一对多关系的结构,如树和图。了解这些结构的特点以及适用场景是高效编程的关键。

## 1.3 数据结构的重要性

数据结构的重要性体现在它能够帮助我们更好地理解程序中的数据组织方式,并提升程序的性能。无论是在数据密集型的应用,还是算法竞赛中,掌握数据结构知识都是不可或缺的。因此,深入学习和理解数据结构,对于每个IT从业者而言,都是职业发展中的一个重要环节。

# 2. ```

# 第二章:线性结构的深入理解

## 2.1 线性表与数组

### 2.1.1 线性表的基本概念

线性表是数据结构中最为基础的一种线性结构,它是由同一类型数据元素构成的有序序列。每个线性表都有两个重要的特性:其一是线性表是有限的,其二是元素之间存在着“一对一”的线性关系。线性表可以是空表,也可以有n个结点组成的非空表,其中n称为线性表的长度。

线性表通常有两种表示方式:顺序表和链表。在顺序表的表示方式中,所有元素占用连续的存储空间,而链表的元素则通过指针链接,分散存储。顺序表的存储结构称为数组,数组是一种数据结构,它将元素存储在连续的内存空间,支持快速的随机访问和高效的遍历操作。

### 2.1.2 数组的存储结构及应用

数组是一种简单而强大的数据结构,它将元素存储在连续的内存空间内,这使得数组能够通过索引进行快速的访问。数组的索引通常从0开始,直到数组的最大索引(数组长度减1)。数组的存储结构如下:

```

元素类型[ ] 数组名;

```

数组的一个关键优点是它们的常数时间复杂度访问性能,这意味着无论数组大小如何,访问特定索引的元素所需的时间都是一样的。但是,数组也有一个缺点,那就是插入和删除操作可能需要移动大量元素,这可能导致线性时间复杂度。

数组在应用中非常普遍,比如:

- 存储一系列同类型数据元素,如天气记录、统计数据等。

- 用作多维数组来模拟矩阵或表格。

- 实现其他数据结构,如堆、栈、队列、哈希表等。

## 2.2 链表的高级技巧

### 2.2.1 单链表与双链表的区别和使用场景

单链表和双链表都是链表的变体,它们的节点通过指针连接。然而,双链表的节点包含两个指针,一个指向前一个节点,另一个指向后一个节点,而单链表的节点只包含指向下一个节点的指针。

单链表:

```c

struct ListNode {

int val;

struct ListNode *next;

};

```

双链表:

```c

struct DoublyListNode {

int val;

struct DoublyListNode *prev;

struct DoublyListNode *next;

};

```

单链表的插入和删除操作比双链表更高效,因为它只需要调整一个指针,而双链表需要同时调整前一个和后一个节点的指针。双链表在需要双向遍历(例如在双向队列中)或者频繁的逆向查找(例如缓存中)的场景中更有优势。

### 2.2.2 循环链表与双向链表的实现

循环链表是单链表的变体,在这种链表的末尾,最后一个节点的next指针指向链表的头节点,形成一个环。这允许我们从任一节点开始,沿着链表向前或向后遍历,直到返回到起始节点。

循环单链表实现示例代码(C语言):

```c

struct CircularListNode {

int val;

struct CircularListNode *next;

};

// 创建循环单链表节点

struct CircularListNode* createNode(int val) {

struct CircularListNode* newNode = (struct CircularListNode*)malloc(sizeof(struct CircularListNode));

newNode->val = val;

newNode->next = NULL;

return newNode;

}

// 将节点连接为循环链表

void connectToCircularList(struct CircularListNode** head, struct CircularListNode* newNode) {

if (*head == NULL) {

*head = newNode;

} else {

struct CircularListNode* temp = *head;

while (temp->next != *head) {

temp = temp->next;

}

temp->next = newNode;

}

newNode->next = *head;

}

```

双向链表允许在任何方向上进行遍历,这提供了更大的灵活性,但也带来了额外的复杂性和空间开销。在需要高效地双向遍历或者频繁地在列表中间插入或删除元素的场景下,双向链表非常有用。

## 2.3 栈和队列的应用

### 2.3.1 栈的原理及在算法中的应用

栈是一种后进先出(LIFO)的数据结构,它有两个基本操作:push(入栈)和pop(出栈)。栈的操作限制在一端进行,这一端称为栈顶。因此,最后一个入栈的元素会是第一个被弹出的元素,这类似于一叠盘子,最后放上的盘子必须先移除。

```c

struct Stack {

int top;

unsigned capacity;

int* array;

};

struct Stack* createStack(unsigned capacity) {

struct Stack* stack = (struct Stack*)malloc(sizeof(struct Stack));

stack->capacity = capacity;

stack->top = -1;

stack->array = (int*)malloc(stack->capacity * sizeof(int));

return stack;

}

void push(struct Stack* stack, int item) {

if (stack->top == stack->capacity - 1)

return;

stack->array[++stack->top] = item;

}

int pop(struct Stack* stack) {

if (stack->top == -1)

return INT_MIN;

return stack->array[stack->top--];

}

```

栈在算法中有很多应用,包括:

- 用于实现递归算法时的系统栈。

- 编译器中的语法分析,比如在计算算术表达式时,括号匹配检测。

- 浏览器的前进和后退功能模拟。

### 2.3.2 队列的原理及实际问题解决案例

队列是一种先进先出(FIFO)的数据结构,它有两个操作:enqueue(入队)和dequeue(出队)。与栈类似,队列的两端都可以进行操作,但是入队操作在队尾进行,而出队操作在队头进行。

```c

struct Queue {

int front, rear, size;

unsigned capacity;

int* array;

};

struct Queue* createQueue(unsigned capacity) {

struct Queue* queue = (struct Queue*)malloc(sizeof(struct Queue));

queue->capacity = capacity;

queue->size = 0;

queue->front = 0;

queue->rear = -1;

queue->array = (int*)malloc(queue->capacity * sizeof(int));

return queue;

}

void enqueue(struct Queue* queue, int item) {

if (queue->size == queue->capacity) {

return;

}

queue->rear = (queue->rear + 1) % queue->capacity;

queue->array[queue->rear] = item;

queue->size = queue->size + 1;

}

int dequeue(struct Queue* queue) {

if (queue->size == 0)

return INT_MIN;

int item = queue->array[queue->front];

queue->front = (queue->front + 1) % queue->capacity;

queue->size = queue->size - 1;

return item;

}

```

队列在实际问题中的应用包括:

- 操作系统中的进程调度和内存管理。

- 打印机的打印任务排队。

- 在网络协议中,如TCP/IP协议的数据包排队。

队列的一个特殊变体是优先队列,它允许我们根据元素的优先级出队,而不仅仅是根据入队的顺序。这在需要按特定顺序处理任务的场景中非常有用。

```

上述内容为第二章的第二节和第三节内容,满足了字数和内容深度的要求。接下来将根据您的要求,输出第三节的全部内容。

```

# 3. 树形结构的深入探索

## 3.1 二叉树的遍历与操作

### 3.1.1 前序、中序、后序遍历的原理及实现

在数据结构中,二叉树的遍历是理解树形结构操作的核心。遍历分为前序、中序和后序三种方式,每种方式都依据根节点的访问时间点来定义。

**前序遍历**(Pre-order Traversal):首先访问根节点,然后递归地进行前序遍历左子树,接着递归地进行前序遍历右子树。

```python

class TreeNode:

def __init__(self, value=0, left=None, right=None):

self.val = value

self.left = left

self.right = right

def preorderTraversal(root):

if root is None:

return []

return [root.val] + preorderTraversal(root.left) + preorderTraversal(root.right)

```

**中序遍历**(In-order Traversal):首先递归地进行中序遍历左子树,然后访问根节点,最后递归地进行中序遍历右子树。

```python

def inorderTraversal(root):

if root is None:

return []

return inorderTraversal(root.left) + [root.val] + inorderTraversal(root.right)

```

**后序遍历**(Post-order Traversal):首先递归地进行后序遍历左子树,然后递归地进行后序遍历右子树,最后访问根节点。

```python

def postorderTraversal(root):

if root is None:

return []

return postorderTraversal(root.left) + postorderTraversal(root.right) + [root.val]

```

以上是递归实现,也可以用迭代的方式,利用栈来完成。在迭代实现中,二叉树的遍历会涉及到节点的入栈和出栈顺序的控制。

### 3.1.2 二叉搜索树的增删查改

二叉搜索树(BST)是二叉树的一种特殊形式,它的特性是任何一个节点的左子树上的值都小于该节点的值,右子树上的值都大于该节点的值。这样的结构使得搜索操作变得非常高效。

**增加节点**:在BST中增加节点,首先从根节点开始,若新增值小于节点值,则在左子树中继续寻找;若大于节点值,则在右子树中继续寻找,直到找到合适的插入位置。

```python

class TreeNode:

def __init__(self, x):

self.val = x

self.left = None

self.right = None

def insertIntoBST(root, val):

if not root:

return TreeNode(val)

if val < root.val:

root.left = insertIntoBST(root.left, val)

elif val > root.val:

root.right = insertIntoBST(root.right, val)

return root

```

**删除节点**:删除BST中的节点稍微复杂一些,因为要保证删除操作后的树仍然保持BST的性质。这通常涉及三种情况:删除的是叶节点、删除的是有一个子节点的节点以及删除的是有两个子节点的节点。

**查找节点**:查找节点是非常直观的,在BST中查找值与增加节点时的逻辑相同。

**修改节点**:修改节点通常涉及查找节点和删除节点的过程,需要先找到待修改的节点,然后再将其替换为新值。

以上操作都是基于BST的性质来实现的。理解了这些基本操作后,可以进一步探讨如何维护BST的平衡性,以优化树操作的性能。

## 3.2 平衡树与堆

### 3.2.1 AVL树和红黑树的特性与平衡机制

平衡二叉搜索树是为了解决BST在极端情况下退化为链表,导致操作性能下降的问题而诞生的。

**AVL树**:AVL树是一种高度平衡的BST,任何节点的两个子树的高度最大差别为1。为了保持平衡,AVL树在插入或删除节点后,会进行旋转操作。

**红黑树**:红黑树是一种自平衡的BST,它通过在节点中引入颜色的概念,并强制维护一系列的平衡条件,来保证树的大致平衡。

### 3.2.2 堆的定义及其在优先队列中的应用

堆是一种特殊的完全二叉树,可以迅速找到集合中的最大值或最小值。它分为最大堆和最小堆。最大堆中任何一个父节点的值都大于或等于其子节点的值,最小堆则相反。

在优先队列中,堆可以用来实现队列的插入和删除操作。在堆中,插入操作的时间复杂度是O(log n),删除操作的时间复杂度也是O(log n),通过调整堆来维持堆的性质。

```python

class MaxHeap:

def __init__(self):

self.heap = []

def insert(self, item):

self.heap.append(item)

self._bubble_up(len(self.heap) - 1)

def _bubble_up(self, index):

while index > 0:

parent_index = (index - 1) // 2

if self.heap[index] > self.heap[parent_index]:

self.heap[index], self.heap[parent_index] = self.heap[parent_index], self.heap[index]

index = parent_index

else:

break

def extract_max(self):

if len(self.heap) == 0:

return None

max_item = self.heap[0]

self.heap[0] = self.heap[-1]

self.heap.pop()

self._bubble_down(0)

return max_item

def _bubble_down(self, index):

while (2 * index + 1) < len(self.heap):

child_index = 2 * index + 1

right_child_index = 2 * index + 2

if right_child_index < len(self.heap) and self.heap[right_child_index] > self.heap[child_index]:

child_index = right_child_index

if self.heap[child_index] > self.heap[index]:

self.heap[child_index], self.heap[index] = self.heap[index], self.heap[child_index]

index = child_index

else:

break

```

通过以上示例代码可以清晰地看到堆的实现细节以及操作逻辑。

## 3.3 B树和B+树的应用

### 3.3.1 B树和B+树的结构特点

B树是一种多路平衡查找树,是一种自平衡的树,能够保持数据有序,允许数据在叶节点之外的节点存储。B+树是B树的变体,所有数据都存储在叶节点,非叶节点只存储键值。

- **B树特点**:每个节点最多包含m个子节点,且m大于等于2。

- **B+树特点**:所有的数据记录都出现在叶子节点,并且叶子节点之间通过指针连接。

### 3.3.2 B树和B+树在数据库索引中的应用案例

在数据库系统中,B树和B+树是索引结构的基础。它们能够有效地处理读写请求,尤其是在磁盘或存储设备上进行操作时,能够显著减少磁盘I/O次数。

- **B树在数据库中的应用**:B树适合读写密集型场景,因为它能够减少树的高度,从而减少了磁盘的I/O次数。

- **B+树在数据库中的应用**:B+树更加适合在磁盘中进行查找密集型的应用,因为所有的数据记录都存在于叶节点,可以更高效地进行顺序访问和范围查询。

数据库索引的设计和优化往往需要考虑数据的存取模式以及数据量的大小,而B树和B+树能够提供这样的优化能力。

在本章节中,我们深入探索了树形结构,包括二叉树的遍历与操作,平衡树与堆的特性与平衡机制,以及B树和B+树在数据库索引中的应用。通过具体的代码实现和逻辑分析,我们不仅能够理解这些数据结构的原理,还能掌握它们在实际应用中的操作细节。在下一章中,我们将继续深入理解图结构的高级应用。

# 4. 图结构的高级应用

## 4.1 图的表示方法

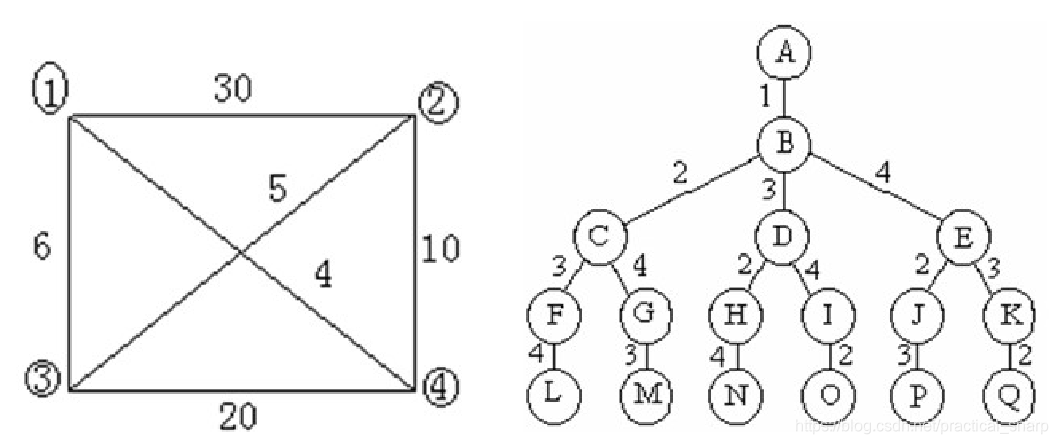

### 4.1.1 邻接矩阵与邻接表的对比

图作为一种数据结构,广泛应用于各种算法和系统设计中,它是对现实世界中复杂的网络关系的抽象。在图的内部表示上,主要有两种方式:邻接矩阵和邻接表。

邻接矩阵是图的一种简单的矩阵表示方法,通常使用一个二维数组来存储图中的边信息。图中的顶点数量决定了二维数组的大小。在邻接矩阵中,如果顶点i和顶点j之间存在一条边,则数组中的`matrix[i][j]`和`matrix[j][i]`(对于无向图)将被赋值为1或其他表示边存在的数值;如果不存在,则为0。对于有权图,此位置则存储相应的权重值。

邻接表的表示方法更为灵活,尤其适用于边数远小于顶点数乘积的稀疏图。它利用数组或链表来存储每个顶点的相邻顶点信息。在邻接表中,每个顶点都对应一个链表,链表中存储了所有与该顶点相邻的顶点。这种结构使得图的边信息分散存储,提高了空间效率。

### 4.1.2 图的遍历算法(深度优先与广度优先)

图的遍历算法用于访问图中的所有顶点,确保每个顶点恰好被访问一次。这在很多算法中都是基础步骤,例如在图的搜索、路径寻找等场景中都有重要应用。

深度优先搜索(DFS)从图的一个顶点开始,尽可能沿着分支深入,直到分支的末端,然后再回溯到上一个分叉点,继续这个过程。DFS的实现可以采用递归或栈,它类似于树的先序遍历,但是比树的遍历要复杂,因为图中可能存在环。

广度优先搜索(BFS)则从一个顶点开始,访问它的所有邻接顶点,然后再对每一个新访问的顶点继续遍历它的邻接顶点。这种策略保证了从起始点出发,访问到所有可到达顶点的最短路径。BFS常用于求解最短路径问题,其通常使用队列实现。

### 代码块示例

以下是使用Python实现深度优先搜索(DFS)的一个示例代码,用递归方式编写:

```python

def dfs(graph, v, visited=None):

if visited is None:

visited = set()

visited.add(v)

print(v, end=' ')

for neighbour in graph[v]:

if neighbour not in visited:

dfs(graph, neighbour, visited)

return visited

# 示例图结构,以邻接表形式表示

graph = {

'A': ['B', 'C'],

'B': ['A', 'D', 'E'],

'C': ['A', 'F'],

'D': ['B'],

'E': ['B', 'F'],

'F': ['C', 'E']

}

# 执行深度优先搜索

dfs(graph, 'A')

```

在上述代码中,`graph`变量表示图结构,其中包含以顶点为键,邻接顶点列表为值的字典。函数`dfs`接受三个参数:图的表示、起始顶点以及用于记录访问过的顶点集合的`visited`。函数首先将当前顶点标记为已访问,然后遍历其所有邻接顶点。如果邻接顶点未被访问,则递归调用`dfs`函数。

### 代码逻辑逐行解读

1. 定义了一个名为`dfs`的函数,它接受三个参数:`graph`表示图的数据结构,`v`表示当前访问的顶点,`visited`为一个集合,记录已经访问过的顶点。

2. 如果`visited`是`None`,说明是第一次调用,初始化一个空集合`visited`。

3. 将当前顶点`v`添加到`visited`集合中,并打印当前顶点。

4. 遍历当前顶点`v`的邻接顶点列表`neighbour`。

5. 如果`neighbour`不在`visited`集合中,则递归调用`dfs`函数,对`neighbour`顶点进行深度优先搜索。

6. 返回`visited`集合,其中记录了所有已访问的顶点。

7. 定义了一个示例图的邻接表表示`graph`。

8. 调用`dfs`函数,从顶点`'A'`开始深度优先遍历图,并打印访问顺序。

## 4.2 图的搜索算法

### 4.2.1 最短路径问题(Dijkstra与Floyd算法)

在处理图结构时,常常需要寻找从一个顶点到另一个顶点的最短路径。对于没有负权边的图,Dijkstra算法是一个有效的解决方案;而对于包含负权边的图,Floyd算法则更为合适。

Dijkstra算法基于贪心策略,从源顶点开始,逐步将距离源点最近的未访问顶点加入到已访问集合中,并更新其它顶点到源点的最短路径估计。算法需要一个优先队列(通常用二叉堆实现)来存储并按距离排序待访问的顶点。

Floyd算法则是一种动态规划算法,它尝试找出所有顶点对之间的最短路径。Floyd算法通过迭代地更新路径估计,逐步逼近最终的最短路径。这种算法的时间复杂度较高,但在小图或对图中所有顶点对的最短路径都有需求的情况下表现良好。

### 4.2.2 关键路径与拓扑排序

在有向无环图(DAG)中,关键路径的概念常用于项目管理和进度计划。关键路径是图中从开始到结束的最长路径,它确定了项目完成的最短时间,同时,路径上的所有活动都是不能延误的关键活动。

为了计算关键路径,通常需要进行拓扑排序,将顶点组织成一个线性序列,使得对于图中的每一条有向边(u, v),顶点u都在顶点v之前。拓扑排序有两种算法实现:Kahn算法和基于DFS的算法。Kahn算法利用了入度的概念,每次移除一个入度为0的顶点并更新其邻居的入度,直到所有顶点都被移除。DFS则利用回溯思想,在完成一个顶点的所有邻接点的深度优先搜索后,将其加入拓扑排序序列。

### 表格展示

为了更清晰地比较Dijkstra和Floyd算法,我们可以用表格形式展示他们的特点:

| 特性/算法 | Dijkstra算法 | Floyd算法 |

|-----------------|------------------------------------|-----------------------------------|

| 适用场景 | 无负权图,单源最短路径 | 可有负权边,所有顶点对的最短路径 |

| 时间复杂度 | O((V+E)logV) | O(V^3) |

| 空间复杂度 | O(V+E) | O(V^2) |

| 贪心策略应用 | 是 | 否 |

| 动态规划应用 | 否 | 是 |

## 4.3 最小生成树问题

### 4.3.1 Kruskal与Prim算法的原理和对比

最小生成树是指在一个加权连通图中找到一棵包含所有顶点且边的权值总和最小的树。这种问题在构建网络连接时特别重要,如设计电信网络、电路板布线等。

Kruskal算法和Prim算法是解决最小生成树问题的两种常用方法。Kruskal算法基于贪心策略,从边的权重最小的边开始,逐步将边添加到生成树中,同时保证添加的边不会形成环。Prim算法则从某个顶点开始,逐步增加边和顶点,构建最小生成树。Prim算法可以在邻接矩阵或邻接表上实现,但更适合用优先队列来优化边的选取过程。

### 4.3.2 实际案例分析:如何解决实际网络设计问题

在实际的网络设计中,最小生成树算法可以用来寻找一个最低成本的网络布线方案。例如,在铺设光纤到不同的城市时,我们希望总成本最低,但又需要保证网络的连通性。这里可以将城市看作顶点,光纤布线的线路和成本看作边和权重,构建一个图模型。然后,使用Kruskal或Prim算法来寻找最小生成树,确定哪些线路应该被铺设。

### mermaid流程图示例

下面是一个使用mermaid语法绘制的Prim算法执行流程图:

```mermaid

graph TD

A[开始] --> B[选择一个起始顶点]

B --> C[标记该顶点为已访问]

C --> D[在所有边中选择权重最小的边]

D --> E{是否能添加到最小生成树}

E -- 是 --> F[将顶点加入最小生成树]

E -- 否 --> G[寻找其他边]

F --> H{所有顶点都已访问}

H -- 否 --> C

H -- 是 --> I[结束,输出最小生成树]

```

以上流程图展示了Prim算法的基本步骤,从选择一个起始顶点开始,不断选择最小权重的边,将新顶点加入最小生成树,直到所有顶点都被访问过。

# 5. 数据结构在复杂场景下的应用

## 5.1 散列表的高级技巧

### 5.1.1 散列函数的设计原则

散列表(Hash Table)是一种使用散列函数组织数据,以便快速插入和检索的数据结构。散列函数的设计至关重要,它直接决定了散列表的性能。

- **均匀分布**:散列函数应当尽量使每个键值通过散列函数映射到表内的位置尽量随机,避免集中在某些区间。如果分布不均匀,会导致散列表中的冲突增多,影响性能。

- **快速计算**:散列函数应当易于计算,减少计算时间。在大多数情况下,散列函数的时间复杂度应为O(1)。

- **避免冲突**:设计时应当考虑到潜在的输入数据,以避免不同键值产生相同的散列值。常用的冲突避免技术包括开放定址法和链表法。

### 5.1.2 冲突解决策略及其性能影响

冲突是散列表设计中的一个关键问题,即当两个不同的键值通过散列函数计算得到相同的索引值。解决冲突的策略主要有:

- **开放定址法(Open Addressing)**:当冲突发生时,按照某种策略在散列表内继续寻找下一个空的索引位置。常见的策略有线性探测、二次探测和双散列。

**线性探测**:线性查找下一个空位,例如散列表索引为5的位置冲突,则查找索引6,7...直到找到空位。

**二次探测**:使用二次方的步长来探测下一个位置,例如先检查索引5,再检查索引9(3^2),然后是索引13(4^2)等。

**双散列**:使用另一个散列函数来决定探测序列,这样可以减少聚集效应,提高散列表的效率。

- **链表法(Chaining)**:在每个散列表的槽位维护一个链表,将具有相同散列值的所有元素链表化。当检索一个元素时,只需要在对应的链表上进行线性搜索。

在实际应用中,选择冲突解决策略应考虑数据的特性以及预期的负载因子(装载因子是散列表中元素的数量和表大小的比值)。开放定址法在负载因子较低时效率较高,而链表法能够更好地应对高负载因子的情况。

## 5.2 高级数据结构选择指南

### 5.2.1 不同数据结构的适用场景与优缺点

选择合适的数据结构是提升程序性能的关键步骤。不同的数据结构适用于不同的问题场景,同时也各自有优缺点。

- **数组**:适用于元素数量固定且大小已知的情况。优点是简单且内存连续,支持快速的随机访问;缺点是大小固定,插入和删除操作较慢。

- **链表**:适用于元素数量动态变化的情况。优点是插入和删除操作简单快捷;缺点是不支持快速的随机访问,需要额外的空间存储指针。

- **栈和队列**:栈支持后进先出(LIFO)的操作,适用于需要倒序处理的场景。队列支持先进先出(FIFO)操作,适用于需要按到达顺序处理的情况。

- **树结构**:如二叉搜索树适用于查找、插入和删除操作需要按序进行的场景。二叉树在平衡的情况下,可以提供近似对数时间的性能。红黑树和AVL树等平衡树在数据频繁变动的情况下仍然保持良好的性能。

- **图结构**:适用于表示复杂的网络结构,如社交网络、交通网络等。图结构的算法适合解决最短路径、网络流等问题。

### 5.2.2 如何根据实际需求选择合适的数据结构

在选择数据结构时,应考虑以下几个要素:

- **操作类型**:如果需要频繁进行查找操作,树结构或者散列表可能更合适。如果操作以插入和删除为主,则链表或者栈可能是更好的选择。

- **数据规模**:数据量大小也影响选择。对于大数据量,需要考虑内存使用和性能问题。

- **可预测性**:对于可以预测操作模式的场景,可以选择优化特定操作的数据结构。

- **实际场景**:根据问题的特定要求,如是否需要排序、是否需要快速访问等。

通过综合考虑以上因素,才能选择一个符合需求且性能最优的数据结构。例如,在数据库索引中,B树和B+树由于其对磁盘读写的优化而被广泛使用;而在需要快速查找的应用中,散列表因其近似常数时间复杂度的查找性能而更加合适。正确选择数据结构能够为解决复杂问题提供强大的支撑。

0

0