PHP数据库插入安全防护:抵御SQL注入攻击

发布时间: 2024-07-28 18:18:33 阅读量: 15 订阅数: 16

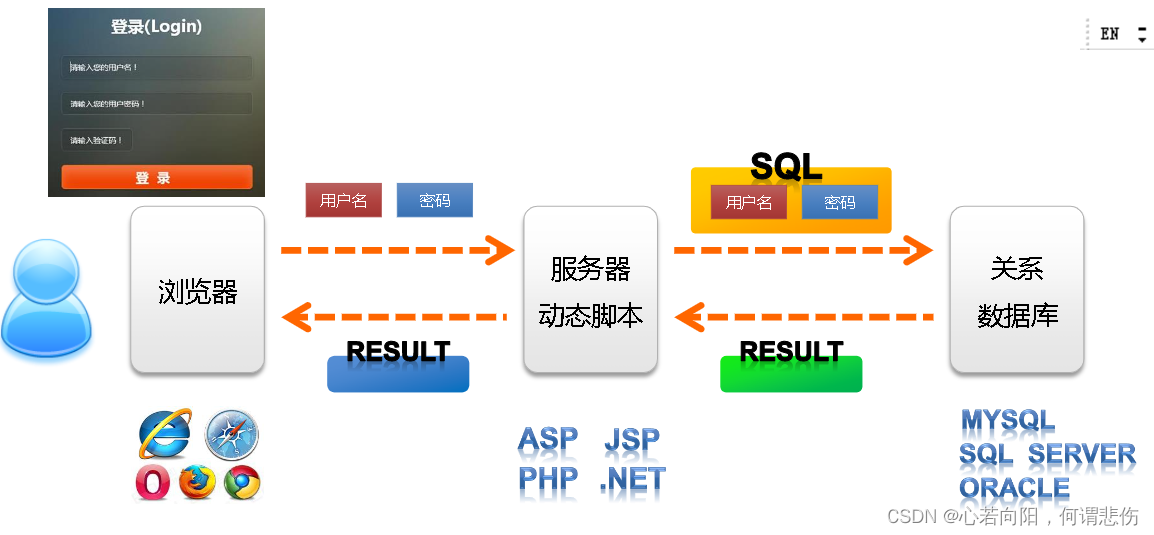

# 1. PHP数据库插入安全概述

数据库插入安全对于保护Web应用程序免受恶意攻击至关重要。PHP中,数据库插入操作涉及将数据插入数据库表中。如果不采取适当的安全措施,攻击者可能会利用这些操作来执行SQL注入攻击,从而导致数据泄露、数据库破坏甚至服务器控制权的丢失。

本章将概述PHP数据库插入安全的重要性,并介绍一些常见的攻击媒介和防御策略。通过了解这些概念,开发人员可以采取主动措施来保护其应用程序免受这些威胁。

# 2. SQL注入攻击原理与防御策略

### 2.1 SQL注入攻击的原理和危害

#### 2.1.1 SQL注入攻击的类型

SQL注入攻击是一种通过在用户输入中插入恶意SQL语句来攻击数据库的攻击技术。攻击者利用用户输入的漏洞,将恶意SQL语句注入到应用程序的查询中,从而执行未经授权的操作,例如:

- **获取敏感数据:**攻击者可以获取数据库中的敏感信息,例如用户名、密码、信用卡号等。

- **修改数据:**攻击者可以修改数据库中的数据,例如删除记录、更新记录或插入恶意记录。

- **破坏数据库:**攻击者可以破坏数据库,例如删除表、删除数据库或执行其他破坏性操作。

#### 2.1.2 SQL注入攻击的危害

SQL注入攻击对应用程序和数据库的安全构成严重威胁,其危害包括:

- **数据泄露:**攻击者可以窃取敏感数据,导致数据泄露和隐私侵犯。

- **数据篡改:**攻击者可以修改数据,导致数据不一致和应用程序故障。

- **数据库破坏:**攻击者可以破坏数据库,导致应用程序无法访问数据或永久性数据丢失。

- **应用程序漏洞:**SQL注入攻击可以利用应用程序的漏洞,导致应用程序崩溃或执行未经授权的操作。

### 2.2 SQL注入攻击防御策略

#### 2.2.1 输入验证和过滤

输入验证和过滤是防御SQL注入攻击的第一道防线。应用程序应验证用户输入的合法性,并过滤掉恶意字符和SQL关键字。例如,可以使用正则表达式来验证输入的格式,并使用htmlspecialchars()函数转义特殊字符。

```php

<?php

// 验证用户输入的用户名

if (!preg_match('/^[a-zA-Z0-9_]+$/', $_POST['username'])) {

die('Invalid username');

}

// 转义用户输入的密码

$password = htmlspecialchars($_POST['password']);

// 构建安全的SQL查询

$sql = "SELECT * FROM users WHERE username = '$username' AND password = '$password'";

?>

```

#### 2.2.2 参数化查询

参数化查询是一种防止SQL注入攻击的有效技术。它将用户输入作为参数传递给SQL语句,而不是直接拼接在SQL语句中。这样可以防止攻击者在用户输入中插入恶意SQL语句。

```php

<?php

// 使用PDO进行参数化查询

$stmt = $pdo->prepare("SELECT * FROM users WHERE username = :username AND password = :password");

$stmt->bindParam(':username', $username);

$stmt->bindParam(':password', $password);

$stmt->execute();

?>

```

#### 2.2.3 白名单机制

白名单机制是一种限制用户输入的有效方法。应用程序只允许用户输入预定义的合法值,从而防止攻击者输入恶意SQL语句。例如,可以使用下拉菜单或单选按钮来限制用户输入的选项。

```php

<?php

// 使用白名单机制限制用户输入的性别

$gender = $_POST['gender'];

if (!in_array($gender, ['male', 'female'])) {

die('Invalid ge

```

0

0