【加密技术在VMware中的应用】:数据保护的终极解决方案

发布时间: 2024-12-09 19:16:48 阅读量: 9 订阅数: 11

VMware vSphere Replication:数据复制的智能解决方案

# 1. 加密技术概述

在当今数字化转型的时代,数据已成为企业和组织的关键资产。随着技术的不断进步,加密技术已经成为保护敏感信息免受未授权访问或滥用的基石。加密涉及使用算法对数据进行编码,使只有授权用户才能解码和使用这些信息。随着云计算、物联网以及人工智能等新技术的出现,加密技术的应用范围和重要性都在不断扩大。本章将介绍加密技术的基础知识,包括它的历史背景、基本原理、以及它在现代IT环境中的作用,为理解后续章节中的加密技术在虚拟化环境中的具体应用打下坚实的基础。

# 2. 虚拟化环境中的数据安全需求

## 2.1 数据敏感性分析

### 2.1.1 企业数据分类

在虚拟化环境中,数据安全是至关重要的。为了有效保护数据,第一步是理解和实施数据分类。企业数据可以根据其敏感度和对业务的重要性进行分类。常见的分类方式包括:

- **公共数据**:这类数据对所有用户公开,无需特殊保护措施。

- **内部数据**:这类数据仅供内部员工访问,用于日常业务操作。

- **机密数据**:机密数据包括公司机密、个人隐私等,这类数据需要严格的安全措施。

- **高度机密数据**:这类数据包括商业秘密、敏感的个人信息和知识产权等,其泄露可能会对公司造成重大损失。

企业需要制定严格的数据分类政策和流程,确保数据在生成、存储、传输和销毁的每个环节都得到适当的处理和保护。此外,还需要定期对数据分类进行审核,以适应业务变化和新出现的数据类型。

### 2.1.2 数据敏感性评估标准

数据敏感性评估是数据分类过程中的核心环节。评估标准可以基于以下因素:

- **法规要求**:不同行业有不同的数据保护法规要求。例如,医疗保健行业需要遵守HIPAA标准,金融服务行业需要符合GDPR或SOX法规。

- **数据的影响性**:根据数据泄露后对个人、公司、甚至国家安全可能造成的影响来评估。

- **数据的使用频率**:经常使用的数据通常需要更加频繁的保护措施。

- **数据的存储位置和传输方式**:存储在云中的数据、通过互联网传输的数据等,都需要额外的安全考虑。

- **数据的生命周期**:数据的创建、处理、存储和销毁每个阶段的安全需求。

通过综合考虑上述因素,企业可以建立一个详尽的数据敏感性评估标准,用以指导数据分类和保护策略的制定。

## 2.2 虚拟化技术与数据安全挑战

### 2.2.1 虚拟机蔓延问题

虚拟化技术允许在同一物理硬件上运行多个虚拟机(VMs),显著提高了硬件利用率。然而,这也带来了所谓的“虚拟机蔓延”问题。虚拟机蔓延指的是管理不当导致虚拟机无限制地创建和运行,增加了数据安全风险。一个虚拟机可能存储着敏感数据,若该虚拟机未经授权被复制或移动,安全风险就会呈指数级增长。

### 2.2.2 多租户环境中的数据隔离

虚拟化经常与多租户模式结合,多个租户在同一个物理基础设施上操作。在这种环境下,数据隔离是关键的安全需求。每个租户的数据必须严格隔离开,以避免被其他租户访问。

为此,需要使用高级的隔离技术,如虚拟机监控程序和硬件辅助虚拟化技术,确保每个租户的虚拟机无法互相干扰。此外,安全配置管理、定期的合规性审计以及对虚拟化层的加密也是确保数据隔离的重要措施。

## 2.3 加密技术的重要性

### 2.3.1 加密技术的分类

加密技术可以分为多种类型,根据加密算法和应用场景的不同,主要分为以下几类:

- **对称加密**:使用同一密钥进行数据加密和解密,速度快,但密钥管理较为复杂。

- **非对称加密**:使用一对密钥,即公钥和私钥。公钥公开用于加密数据,私钥保密用于解密数据,增强了安全性但计算开销较大。

- **散列函数**:创建数据的唯一数字指纹,常用于数据完整性的验证,但不用于加密。

- **高级加密标准(AES)**:被广泛使用的对称加密标准,具有高安全性。

- **公钥基础设施(PKI)**:结合非对称加密技术,广泛应用于身份验证和数字签名。

### 2.3.2 加密技术在数据保护中的作用

加密技术在数据保护中扮演着至关重要的角色。在虚拟化环境中,数据可能通过网络传输,存储在物理或虚拟介质上,或者被处理。在每个环节中,数据都可能面临未授权访问的风险。通过将数据进行加密,即使数据被未授权方截获,没有相应的密钥,他们也无法读取数据内容。此外,加密技术还可以帮助防止数据篡改和数据泄露,确保数据在传输和存储过程中的完整性与机密性。

在具体实施上,企业可以采取文件加密、磁盘加密或网络数据加密等方式。例如,在VMware环境中,可以采用VMware vSphere提供的加密解决方案来保护虚拟机中的数据。加密技术的实现方式和选择应基于企业的数据保护需求和法规遵从要求。

加密技术并不意味着完全的安全无忧,但它是数据保护的一个核心组成部分,为数据提供强大的保护屏障,特别是在虚拟化这样复杂的环境中。随着虚拟化技术的不断演进,加密技术也将继续发展,以满足日益增长的安全挑战。

# 3. VMware加密解决方案分析

VMware作为虚拟化技术的领导者,为确保虚拟化环境中的数据安全提供了一系列的解决方案。其中,VMware的加密技术是保护虚拟机及其数据不受未经授权访问的核心组件。本章节将深入探讨VMware加密解决方案,并分析其在虚拟化环境中的应用。

### 3.1 VMware的加密技术概述

VMware提供的加密技术是建立在其虚拟化平台之上的,为虚拟机的数据提供安全保障。了解VMware加密技术的基础原理和主要功能,对于企业构建安全的数据保护策略至关重要。

#### 3.1.1 VM encryption的基本原理

VMware VM encryption(VM加密)是VMware提供的技术,用于加密虚拟机磁盘上的数据。它基于vSphere加密标准,使用AES(高级加密标准)算法为虚拟机磁盘提供透明的加密。VM加密可以在虚拟机运行时动态加密和解密数据,保证数据在存储、传输和使用过程中的安全。

VM加密的核心在于虚拟机的加密状态是与虚拟机文件关联的。当虚拟机的磁盘文件被复制或移动到不同的位置时,加密状态仍然保持不变。这意味着,即使数据离开受信任的环境,加密也能提供保护。

#### 3.1.2 VM encryption的主要功能

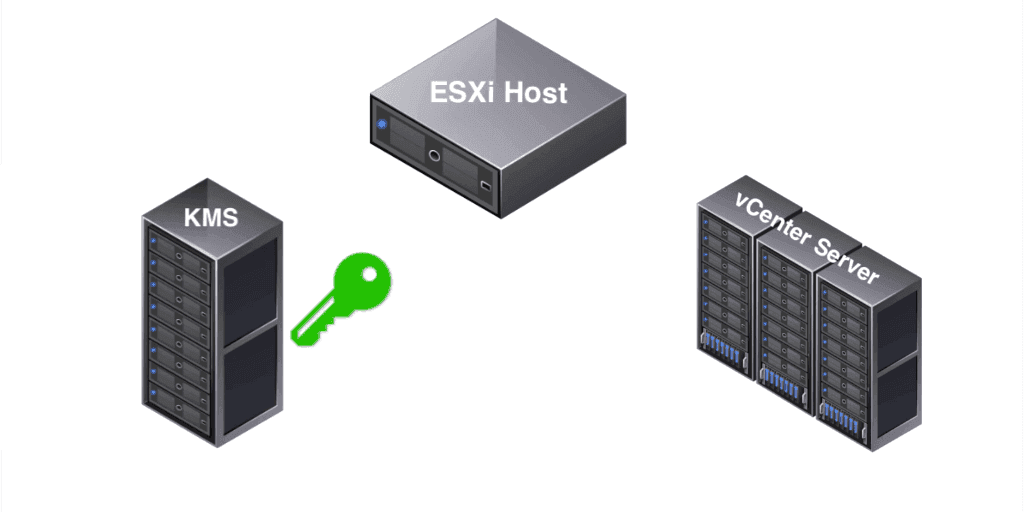

VMware的VM encryption支持多种密钥管理选项,包括内置密钥管理服务(KMS)和外部密钥管理服务。它还支持密钥存储库的配置,允许用户使用VMware加密,同时与第三方硬件安全模块(HSM)整合。

密钥管理服务是VMware加密技术中不可或缺的部分,它负责生成和存储密钥,并提供密钥的使用策略。VMware vCenter Server可以配置KMS,以支持加密操作。如果KMS不可用,加密操作将被阻塞,以防止数据丢失。

### 3.2 VMware vSphere加密技术实践

VMware vSphere平台的加密解决方案不仅包括VM加密,还提供了其他安全功能和管理工具。本节将介绍如何配置和管理VMware vSphere环境中的加密实例,以及监控其性能。

#### 3.2.1 配置VMware vSphere加密

配置VMwar

0

0