【HMAC加密技术进阶】:Go crypto包中的高级应用技巧

发布时间: 2024-10-21 19:42:36 阅读量: 25 订阅数: 26

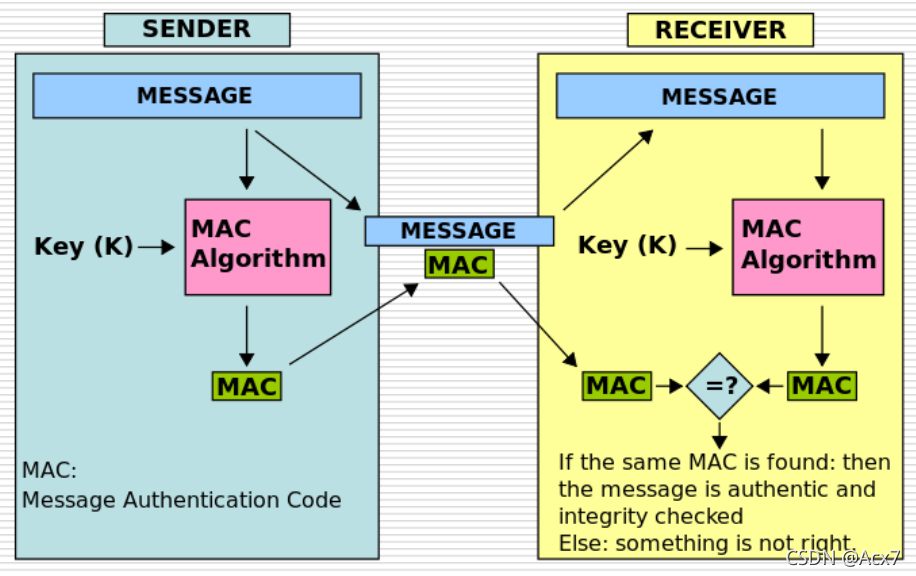

# 1. HMAC加密技术概述

在信息安全领域,HMAC(Hash-based Message Authentication Code,基于哈希的消息认证码)加密技术扮演着至关重要的角色。HMAC不仅可以保证数据的完整性,而且能够验证消息的来源,防止数据在传输过程中被篡改。本章将带您快速了解HMAC加密技术的基本概念、原理以及它在Go语言中的实现方法。

## 1.1 加密技术背景

随着数字化进程的加快,数据安全成为了一个日益严峻的问题。HMAC因其简洁高效的特性,成为了网络安全中不可或缺的一部分。它通过将密钥与数据结合,利用哈希函数生成一个固定长度的字符串(即码),来达到认证和加密的目的。

## 1.2 HMAC的作用与优势

HMAC为消息传递提供了一种安全的验证方法。它融合了哈希函数的优势——单向性和抗碰撞性,以及密钥的保密性,使得HMAC在大多数应用场合,如API验证、数据完整性检验中,表现出色。其优势在于结构简单、执行效率高,并且易于集成到现有系统中。

# 2. ```

# 第二章:Go crypto包基础使用

Go语言作为一门后端开发语言,在数据加密方面提供了强大的支持,特别是其标准库中的`crypto`包,为我们实现数据的HMAC加密和解密提供了便利。本章节将深入讲解Go crypto包的结构、安装、HMAC基本概念和原理以及在Go中的实现方法。

## 2.1 Go crypto包结构和安装

### 2.1.1 crypto包的模块划分

Go的`crypto`包是用于处理加密操作的官方包,它里面包含了多个子包,用于实现不同的加密算法和安全协议。这些子包大致可以分为以下几个模块:

- `crypto/cipher`:提供对称加密算法的接口和实现。

- `crypto/digest`:包含各种哈希算法,例如SHA256和MD5。

- `crypto/hmac`:实现HMAC(Hash-based Message Authentication Code)加密算法。

- `crypto/md5`、`crypto/sha1`、`crypto/sha256`等:提供特定哈希算法的实现。

- `crypto/subtle`:提供用于实现加密操作的辅助函数。

### 2.1.2 安装与配置

要在Go项目中使用`crypto`包,首先需要确保你已经正确安装了Go语言环境。然后,通过以下步骤在你的Go项目中引入`crypto`包:

1. 打开终端,进入你的Go项目目录。

2. 使用`go get`命令安装`crypto`包,例如:

```**

***/x/crypto

```

3. 在你的Go代码中引入`crypto`包,如:

```go

import "***/x/crypto/hmac"

```

安装完成后,你就可以在你的Go项目中使用`crypto`包提供的功能了。

## 2.2 HMAC基本概念和原理

### 2.2.1 HMAC的定义和作用

HMAC(Hash-based Message Authentication Code)是一种基于哈希函数的密钥消息认证码。它通过结合密钥和消息内容使用哈希函数来生成消息摘要,以此来验证消息的完整性和认证消息的发送者身份。

HMAC的主要作用有:

- 确保数据的完整性:接收方可以通过比较HMAC值来检验数据在传输过程中是否被篡改。

- 身份验证:HMAC还可以用来验证消息的发送方,确保消息确实是来自持有密钥的合法用户。

### 2.2.2 HMAC的工作流程

HMAC的生成工作流程如下:

1. 准备原始数据(消息)和密钥。

2. 将密钥与固定长度的内部填充(ipad)和外部填充(opad)进行XOR操作。

3. 将处理后的密钥与原始数据进行哈希运算。

4. 对步骤3的结果再进行一次哈希运算。

5. 输出最终的HMAC值。

这一过程通常由一个HMAC函数实现,该函数接受密钥和消息作为输入,返回一个固定长度的HMAC值。

## 2.3 HMAC在Go中的实现

### 2.3.1 导入相关包和函数

在Go中使用HMAC之前,需要导入`crypto/hmac`和`crypto/sha256`包,然后使用`hmac.New`函数创建一个HMAC生成器实例。

### 2.3.2 HMAC加密和解密函数的使用

```go

package main

import (

"crypto/hmac"

"crypto/sha256"

"encoding/hex"

"fmt"

)

func main() {

// 定义密钥和消息

key := []byte("mysecretkey")

message := []byte("The quick brown fox jumps over the lazy dog")

// 创建HMAC生成器

h := hmac.New(sha256.New, key)

// 写入消息数据

h.Write(message)

// 生成HMAC

digest := h.Sum(nil)

// 将HMAC输出为十六进制字符串

fmt.Println("HMAC:", hex.EncodeToString(digest))

}

```

以上代码展示了如何在Go中生成一个HMAC值。解释如下:

1. 导入`crypto/hmac`和`crypto/sha256`包,`encoding/hex`用于编码和解码。

2. 定义密钥和要加密的消息。

3. 创建一个HMAC生成器,使用SHA256作为哈希算法。

4. 使用`h.Write`方法将消息写入HMAC生成器。

5. 调用`h.Sum`方法生成HMAC值,`nil`参数表示不需要对HMAC值进行额外的复制。

6. 使用`hex.EncodeToString`将HMAC值编码为十六进制字符串输出。

上述程序将输出消息的HMAC值,该值可以用于验证消息的完整性和提供消息来源的认证。

本章介绍了Go crypto包的基本使用方法,下一章将探讨Go中HMAC的高级应用,包括密钥管理、性能优化策略以及如何处理错误和提升安全性。

```

# 3. Go crypto包的HMAC高级应用

在第二章中,我们学习了HMAC的基本知识以及如何在Go语言中使用crypto包来实现HMAC加密和解密。本章将深入探讨Go crypto包中HMAC的高级应用,包括密钥管理、性能优化策略、错误处理和安全性提升。

## 3.1 密钥管理技巧

在HMAC中,密钥是保证数据安全的核心。正确地生成、存储和管理密钥,对整个系统的安全性至关重要。

### 3.1.1 密钥生成与存储

#### 密钥生成

密钥的生成应当遵循以下步骤:

1. 使用安全的随机数生成器来生成密钥。

2. 保证密钥长度符合使用算法的要求。

3. 避免使用容易被猜测的密钥,如连续的数字或重复的字符。

在Go中,可以使用`crypto/rand`包来生成安全的随机密钥:

```go

package main

import (

"crypto/rand"

"fmt"

)

func generateKey(length int) ([]byte, error) {

key := make([]byte, length)

_, err := rand.Read(key)

if err != nil {

return nil, err

}

return key, nil

}

func main() {

key, err := generateKey(32) // 生成256位的密钥

if err != nil {

fmt.Println("Error generating key:", err)

return

}

fmt.Println("Generated key:", key)

}

```

#### 密钥存储

密钥存储需要满足以下条件:

1. 密钥应当加密存储,防止未授权访问。

2. 需要定期更换密钥,以减少被破解的风险。

3. 对密钥的访问应当有严格的权限控制。

通常密钥被存储在密钥管理系统(KMS)或者安全的硬件安全模块(HSM)中。

### 3.1.2 密钥的安全性考虑

密钥的安全性不仅依赖于生成和存储方式,还取决于使用时的安全措施。以下是提高密钥安全性的建议:

1. 密钥使用时,应该尽可能减少明文密钥在内存中的暴露时间。

2. 在多应用共享密钥时,应该使用角色或权限分离机制,以最小权限原则进行访问控制。

3. 应当定期进行密钥审计,确保密钥的使用符合安全政策。

## 3.2 HMAC性能优化策略

HMAC在大量数据处理或者高频率

0

0