神经网络在异常检测中的应用:识别异常模式与欺诈行为的5个方法

发布时间: 2024-07-15 04:34:50 阅读量: 105 订阅数: 41

神经网络在异常入侵检测系统中的应用综述

# 1. 神经网络基础**

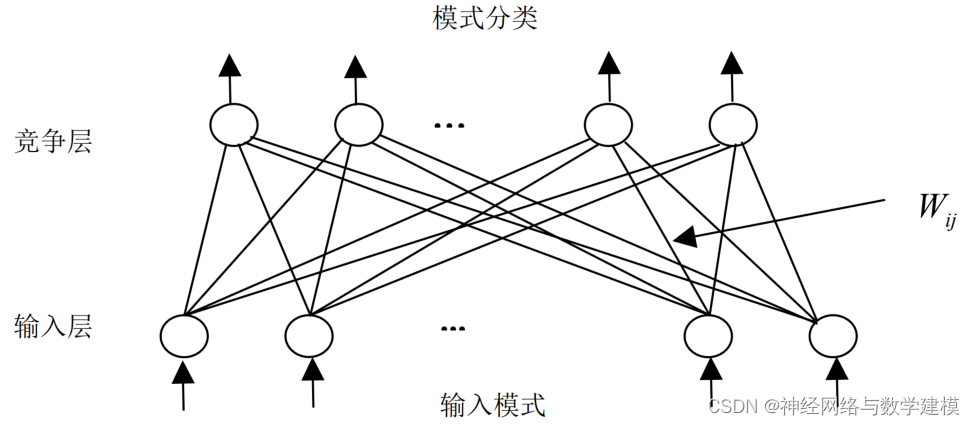

神经网络是一种受生物神经系统启发的机器学习算法。它由大量相互连接的节点组成,称为神经元。每个神经元接收输入,应用激活函数,并产生输出。神经网络通过训练数据集进行训练,调整其权重和偏差以最小化损失函数。

神经网络有许多不同的类型,包括前馈网络、卷积神经网络和循环神经网络。前馈网络是神经网络中最简单的一种,其中信息从输入层流向输出层,没有反馈回路。卷积神经网络专门用于处理网格数据,例如图像,并使用卷积运算来提取特征。循环神经网络能够处理序列数据,例如文本和时间序列,并具有反馈回路,允许它们记住先前的输入。

# 2. 神经网络在异常检测中的应用

### 2.1 异常检测的定义和类型

异常检测,又称异常值检测,是一种识别与正常数据模式明显不同的数据点或事件的技术。异常数据通常表示潜在的问题、错误或欺诈行为,需要及时发现和处理。

异常检测算法可以分为两大类:

* **无监督算法:**不需要标记数据,直接从数据中学习正常模式。

* **监督算法:**需要标记数据,学习正常和异常数据之间的区别。

### 2.2 神经网络在异常检测中的优势

神经网络是一种强大的机器学习技术,具有以下优势,使其非常适合异常检测:

* **非线性建模:**神经网络可以捕获数据中的复杂非线性关系,而传统算法可能无法识别。

* **特征学习:**神经网络可以自动从数据中提取相关特征,无需人工特征工程。

* **鲁棒性:**神经网络对噪声和异常值具有鲁棒性,可以有效处理现实世界数据。

* **可扩展性:**神经网络可以处理大规模数据集,使其适用于各种异常检测场景。

### 2.3 神经网络模型的选择和训练

选择和训练神经网络模型时,需要考虑以下因素:

**模型选择:**

* **自编码器:**无监督神经网络,用于学习数据的潜在表示,并检测与正常表示不同的异常数据。

* **聚类算法:**无监督神经网络,用于将数据点分组到不同的簇,并识别与簇中心明显不同的异常数据。

* **分类算法:**监督神经网络,用于将数据点分类为正常或异常,并学习正常和异常数据之间的区别。

* **回归算法:**监督神经网络,用于预测正常数据的预期值,并检测与预期值明显不同的异常数据。

**训练过程:**

* **数据预处理:**标准化数据、处理缺失值和异常值。

* **模型初始化:**选择适当的模型架构和权重初始化方法。

* **训练算法:**选择合适的优化算法和损失函数。

* **超参数调优:**调整学习率、批次大小和正则化参数等超参数,以优化模型性能。

* **模型评估:**使用未见数据评估模型的性能,并根据需要进行微调。

**代码块:**

```python

# 导入必要的库

import numpy as np

import pandas as pd

from sklearn.preprocessing import StandardScaler

from sklearn.cluster import KMeans

# 加载数据

data = pd.read_csv('data.csv')

# 数据预处理

scaler = StandardScaler()

data = scaler.fit_transform(data)

# 模型训练

model = KMeans(n_clusters=2)

model.fit(data)

# 异常检测

anomalies = data[model.labels_ == 1]

```

**代码逻辑分析:**

* 使用 `StandardScaler` 标准化数据,使其具有均值为 0 和标准差为 1。

* 使用 `KMeans` 聚类算法将数据点分组为 2 个簇。

* 标记为簇 1 的数据点被视为异常数据。

# 3. 自编码器和聚类算法

### 3.1.1 自编码器的原理和应用

自编码器是一种神经网络,它通过学习输入数据的压缩表示来识别异常。它由编码器和解码器组成。编码器将输入数据压缩成低维度的潜在表示,而解码器则将潜在表示重建为输入数据。

**原理:**

1. **编码器:**将输入数据 `x` 编码为潜在表示 `z`,其中 `z` 的维度通常小于 `x`。

2. **解码器:**将潜在表示 `z` 解码为重建数据 `x'

0

0