Python OAuth库文件:隐式授权模式与客户端安全性的深度解析

发布时间: 2024-10-16 23:46:20 阅读量: 18 订阅数: 13

# 1. OAuth协议与隐式授权模式概述

OAuth协议是一种行业标准的授权协议,允许用户提供一个安全的授权方式,让第三方应用访问他们存储在其他服务提供者上的信息,而无需将用户名和密码直接暴露给第三方应用。隐式授权模式是OAuth协议中的一种,特别适用于纯前端的Web应用。

## 1.1 OAuth协议的核心概念

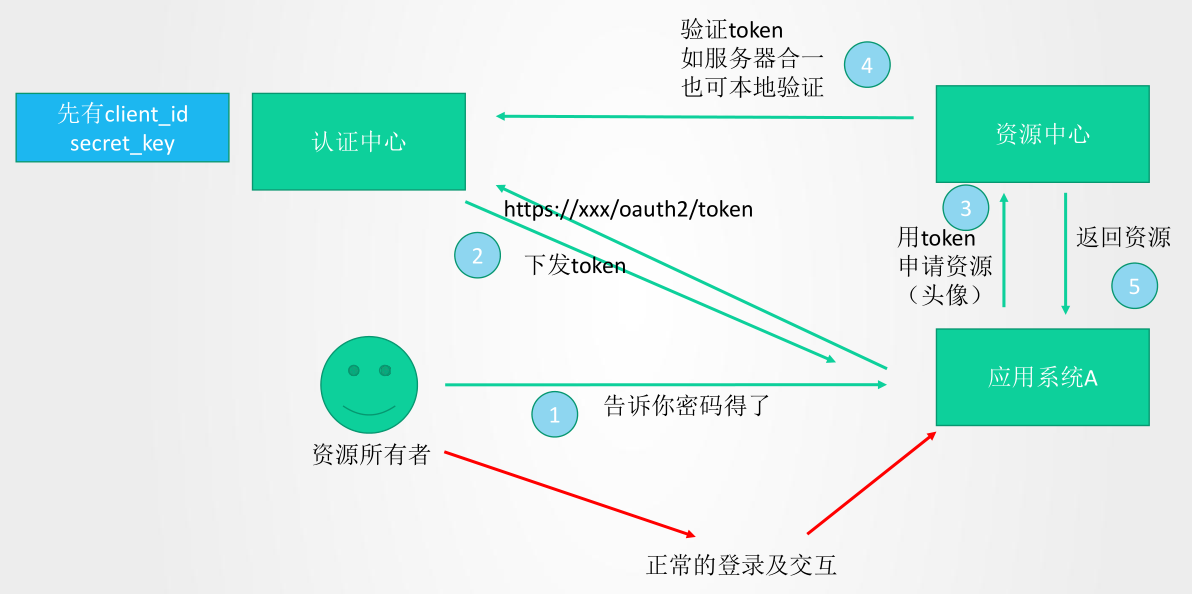

在OAuth协议中,有四个主要的角色:客户端(即第三方应用)、服务提供者(拥有用户数据的平台)、资源拥有者(用户)以及访问令牌(用于访问用户数据的凭证)。客户端通过向服务提供者请求授权码,再通过授权码获取访问令牌。

## 1.2 隐式授权模式的特点

隐式授权模式主要用于纯前端应用,它简化了授权流程,直接将访问令牌作为重定向回客户端的一部分返回,省去了交换授权码的步骤。这种方式虽然方便,但也带来了一些安全上的考量,因为它直接暴露了访问令牌。

## 1.3 隐式授权模式的适用场景

隐式授权模式适用于那些用户交互频繁且不需要用户在客户端存储敏感信息的应用场景。例如,单页应用(SPA)或移动应用等,这些场景下用户更倾向于无需登录即可授权访问的服务。然而,开发者在使用时需要注意保护访问令牌,避免泄露给恶意第三方。

接下来,我们将详细探讨隐式授权模式的工作流程,以及如何在Python中使用OAuth库来实现这一模式。

# 2. OAuth隐式授权的实践基础

OAuth协议作为一种安全的授权机制,允许第三方应用获取有限的对用户账户的访问权限,而无需暴露用户凭证。在众多授权模式中,隐式授权因其简化的流程和对移动设备的良好支持而备受青睐。本章节将深入探讨OAuth协议的核心元素、隐式授权模式的工作流程以及其优缺点,为实践打下坚实的基础。

## 2.1 OAuth协议的核心元素

OAuth协议涉及多个核心元素,包括客户端、服务提供者、资源拥有者、访问令牌和授权码。理解这些元素及其相互关系对于构建安全且有效的OAuth实现至关重要。

### 2.1.1 客户端、服务提供者和资源拥有者

- **客户端**:即第三方应用,它希望访问用户在服务提供者处的资源,比如社交媒体账户信息、邮箱等。

- **服务提供者**:拥有并管理用户资源的平台,例如Google、Facebook等,它提供OAuth授权服务。

- **资源拥有者**:通常是用户,拥有需要被第三方应用访问的资源。

### 2.1.2 访问令牌和授权码

- **访问令牌**:客户端在获得用户的授权后,由服务提供者发放的一种凭证,用于访问资源拥有者的资源。

- **授权码**:一种临时的凭证,客户端通过它来交换访问令牌。

#### 代码块示例

```python

# 客户端使用授权码来获取访问令牌

def exchange_authorization_code(code):

# 这里的URL和服务提供商进行通信,并交换授权码

response = requests.post(AUTHORIZE_URL, data={

'grant_type': 'authorization_code',

'code': code,

'redirect_uri': REDIRECT_URI,

'client_id': CLIENT_ID,

'client_secret': CLIENT_SECRET

})

# 响应中包含访问令牌

access_token = response.json()['access_token']

return access_token

```

在此代码段中,客户端使用授权码向服务提供者请求访问令牌。

## 2.2 隐式授权模式的工作流程

隐式授权模式的工作流程包括用户认证、授权码生成、访问令牌的获取等步骤,每个步骤都是实现安全授权的关键。

### 2.2.1 用户认证和授权码生成

用户首先被客户端重定向到服务提供者的登录页面,进行身份认证。认证成功后,服务提供者生成授权码。

#### 流程图

```mermaid

graph LR

A[客户端] -->|重定向| B[服务提供者]

B -->|用户登录| C[资源拥有者]

C -->|认证成功| B

B -->|生成授权码| A

```

### 2.2.2 访问令牌的获取

客户端使用上一步获取的授权码,向服务提供者请求访问令牌。

#### 代码块示例

```python

# 使用授权码获取访问令牌

def get_access_token(authorization_code):

response = requests.post(TOKEN_URL, data={

'grant_type': 'authorization_code',

'code': authorization_code,

'redirect_uri': REDIRECT_URI,

'client_id': CLIENT_ID,

'client_secret': CLIENT_SECRET

})

token = response.json()['access_token']

return token

```

在此代码段中,客户端使用授权码来获取访问令牌。

## 2.3 隐式授权模式的优缺点分析

隐式授权模式因其简单性和对移动设备的支持而在许多场景下被使用,但同时它也存在一些潜在的安全风险。

### 2.3.1 适用场景和优势

隐式授权模式通常用于移动应用或Web应用,这些应用不容易安全地存储客户端密钥。它的主要优势在于简化了授权流程,用户体验更加流畅。

### 2.3.2 潜在的安全风险

由于隐式授权模式的令牌在URL中传递,存在令牌被拦截的风险。此外,由于没有客户端密钥的参与,服务提供者的令牌泄露风险也会增加。

#### 表格:隐式授权模式的优缺点

| 优点 | 缺点 |

| --- | --- |

| 简化的授权流程 | 令牌泄露风险 |

| 支持移动设备 | 客户端密钥缺失 |

| 用户体验流畅 | 不适合敏感数据处理 |

在本章节中,我们介绍了OAuth隐式授权模式的基础知识,包括核心元素、工作流程以及优缺点。下一章将详细介绍如何在Python中使用OAuth库来实现隐式授权模式。

# 3. Python OAuth库实现隐式授权模式

在本章节中,我们将深入探讨如何使用Python OAuth库来实现隐式授权模式。这一章节将分为两个主要部分:实现用户认证流程和获取和使用访问令牌。我们将详细分析每个步骤,并提供实际的代码示例和逻辑分析,确保读者能够理解和应用这些概念。

## 4.1 实现用户认证流程

隐式授权模式的核心在于用户认证和授权码的生成。在本小节中,我们将介绍如何构建认证URL,处理用户重定向,以及如何获取授权码。

### 4.1.1 构建认证URL和处理重定向

构建认证URL是用户认证流程的第一步。认证URL通常包含了客户端ID、重定向URI、响应类型和作用域等参数。使用Python OAuth库,我们可以轻松地构建这个URL。

```python

import requests

from your_oauth_library import OAuth2Client

# 初始化OAuth客户端实例

client = OAuth2Client(

client_id='YOUR_CLIENT_ID',

client_secret='YOUR_CLIENT_SECRET',

redirect_uri='YOUR_REDIRECT_URI',

scope='YOUR_SCOPE'

)

# 构建认证URL

auth_url = client.create_authorization_url(

response_type='token',

state='YOUR_STATE'

)

# 打印认证URL

print(auth_url)

```

**代码逻辑解读分析:**

- 我们首先导入了`requests`库和我们选择的OAuth库中的`OAuth2Client`类。

- 使用`OAuth2Client`类创建一个客户端实例,传入`client_id`、`client_secret`、`redire

0

0