Python OAuth库文件:第三方服务认证与授权流程的全面解析

发布时间: 2024-10-17 00:01:31 阅读量: 20 订阅数: 13

# 1. OAuth协议概述

OAuth(开放授权)协议是一个开放标准,它允许用户授权第三方应用访问他们存储在其他服务提供者上的信息,而无需将用户名和密码暴露给第三方。OAuth协议为Web应用、桌面应用、移动设备应用和家电商用设备提供了一种安全、有效且容易实现的方法,用于在用户和提供者之间进行授权。

OAuth协议的核心是“授权码”,它是一种短期的凭证,用于从授权服务器获取访问令牌。访问令牌是实际访问用户资源的凭证,它可以限制对用户资源的访问范围和访问周期,增强了安全性。

OAuth协议在多个行业得到了广泛应用,包括社交媒体认证、在线支付、云服务和物联网设备授权等。它提供了一种标准的方法,使得第三方应用开发者能够在保护用户隐私的同时,有效地利用用户在其他服务中的数据。

通过本章的学习,我们将深入了解OAuth协议的背景、优势以及它在不同场景下的应用价值。接下来的章节将深入探讨Python OAuth库的理论基础和实践应用,帮助开发者更好地理解和运用OAuth协议。

# 2. Python OAuth库的理论基础

OAuth协议作为一种开放标准,允许用户让第三方应用访问他们存储在其他服务提供者上的信息,而无需将用户名和密码直接暴露给第三方应用。Python作为编程语言之一,在OAuth认证中扮演着重要的角色,提供了一套完善且易用的OAuth库。本章节将深入探讨Python OAuth库的理论基础,包括OAuth协议的工作原理、安装配置以及认证流程的代码实现。

## 2.1 OAuth协议的工作原理

OAuth协议定义了四种授权模式,每种模式适用于不同的应用场景。接下来,我们将逐一介绍这四种模式,并通过Mermaid流程图来展示其工作流程。

### 2.1.1 授权码模式

授权码模式是最常用的OAuth 2.0模式,适用于Web应用、移动应用以及桌面应用。在这种模式下,客户端应用首先需要引导用户到服务提供者的授权服务器进行认证,然后用户同意授权后,服务提供者将返回一个授权码给客户端应用。

**工作流程:**

1. 客户端应用将用户引导至授权服务器。

2. 用户在授权服务器上进行认证并同意授权。

3. 授权服务器将授权码发送给客户端应用。

4. 客户端应用使用授权码,向服务提供者的令牌端点请求访问令牌。

5. 服务提供者验证授权码,并返回访问令牌。

**Mermaid流程图:**

```mermaid

graph TD

A[客户端应用] -->|引导用户| B[授权服务器]

B -->|认证并同意| C[返回授权码]

C -->|使用授权码| A

A -->|请求访问令牌| D[服务提供者]

D -->|验证并返回| A

```

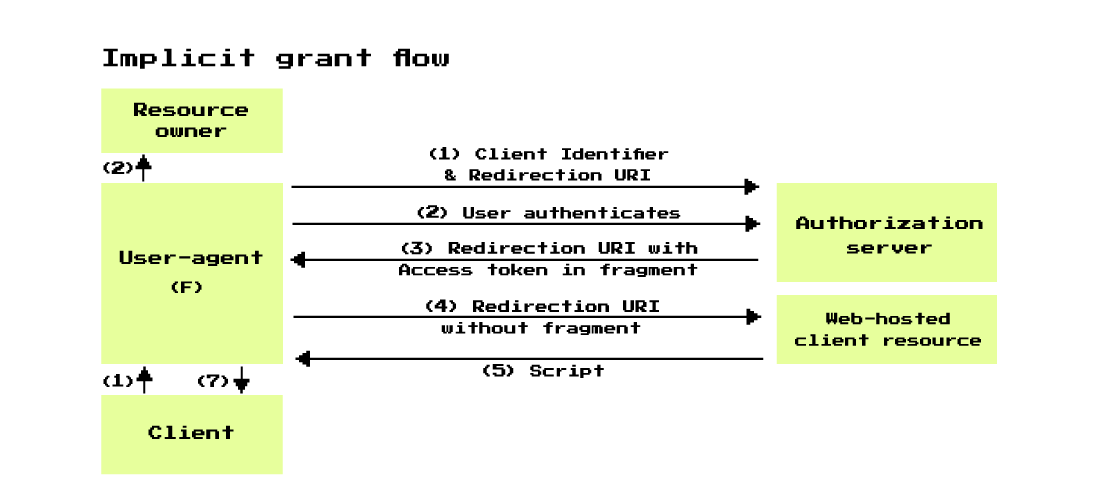

### 2.1.2 简化模式

简化模式主要用于纯客户端应用,如移动应用或JavaScript应用,这种模式不使用授权码,而是直接通过重定向用户代理的方式将访问令牌返回给客户端。

**工作流程:**

1. 客户端应用将用户代理重定向到服务提供者的授权端点。

2. 用户在授权服务器上进行认证并同意授权。

3. 授权服务器将访问令牌直接返回给客户端应用。

**Mermaid流程图:**

```mermaid

graph TD

A[客户端应用] -->|重定向用户| B[服务提供者]

B -->|认证并同意| C[返回访问令牌]

C -->|接收访问令牌| A

```

### 2.1.3 密码模式

密码模式适用于受信任的客户端应用,用户直接将用户名和密码提供给客户端应用,客户端应用使用这些凭据向服务提供者请求访问令牌。

**工作流程:**

1. 用户将用户名和密码提供给客户端应用。

2. 客户端应用使用这些凭据直接向服务提供者的令牌端点请求访问令牌。

3. 服务提供者验证凭据,并返回访问令牌。

**Mermaid流程图:**

```mermaid

graph TD

A[客户端应用] -->|用户凭证| B[服务提供者]

B -->|验证并返回| A

```

### 2.1.4 客户端模式

客户端模式不涉及用户,适用于服务到服务的调用场景,客户端应用使用其预设的客户端ID和密钥直接请求访问令牌。

**工作流程:**

1. 客户端应用向服务提供者的令牌端点请求访问令牌。

2. 服务提供者验证客户端的ID和密钥。

3. 服务提供者返回访问令牌。

**Mermaid流程图:**

```mermaid

graph TD

A[客户端应用] -->|请求访问令牌| B[服务提供者]

B -->|验证客户端ID和密钥| A

A <--|返回访问令牌| B

```

## 2.2 Python OAuth库的安装与配置

为了使用OAuth协议,我们需要安装并配置相应的Python库。以下将介绍如何安装OAuth库、配置认证服务器以及客户端应用。

### 2.2.1 安装OAuth库

在Python环境中,我们通常使用`requests-oauthlib`库来实现OAuth认证。安装这个库非常简单,只需运行以下命令:

```bash

pip install requests-oauthlib

```

### 2.2.2 配置认证服务器

配置认证服务器涉及到定义授权码端点、令牌端点以及相关的安全设置。以下是一个基本的示例代码,展示如何配置认证服务器:

```python

from requests_oauthlib import OAuth2Session

# 定义认证服务器的URL和客户端信息

authorization_base_url = '***'

token_url = '***'

client_id = 'your-client-id'

client_secret = 'your-client-secret'

redirect_uri = '***'

# 创建OAuth2Session实例

oauth = OAuth2Session(client_id, redirect_uri=redirect_uri)

# 获取授权码URL

authorization_url, state = oauth.authorization_url(authorization_base_url)

```

### 2.2.3 配置客户端应用

配置客户端应用需要设置客户端ID、客户端密钥、重定向URI等信息,并使用这些信息来创建`OAuth2Session`实例。

```python

# 创建OAuth2Session实例

oauth = OAuth2Session(client_id, redirect_uri=redirect_uri)

# 当用户返回时,使用重定向URI获取访问令牌

oauth.fetch_token(

token_url,

client_secret=client_secret,

authorization_response='***'

)

```

## 2.3 认证流程的代码实现

实现OAuth认证流程涉及到获取授权码、交换访问令牌以及访问受保护的资源。以下将通过代码示例来展示这些步骤。

### 2.3.1 获取授权码

获取授权码通常通过引导用户到授权服务器完成,然后用户同意授权后,服务提供者会将授权码发送回客户端应用。

```python

# 使用OAuth2Session引导用户到授权服务器

authorization_url, state = oauth.authorization_url(authorization_base_url)

# 用户同意授权后,服务提供者将返回授权码

authorization_response = input('Enter the full callback URL: ')

oauth.fetch_token(

token_url,

client_secret=client_secret,

authorization_response=authorization_response

)

```

### 2.3.2 交换访问令牌

在获取授权码后,客户端应用需要使用这个授权码来交换访问令牌。

```python

# 使用授权码交换访问令牌

token = oauth.fetch_token(token_url, client_secret=client_secret, authorization_response=authorization_response)

print(token)

```

### 2.3.3 访问受保护的资源

一旦获得了访问令牌,客户端应用就可以使用它来访问受保护的资源。

```python

# 使用访问令牌访问受保护的资源

url = '***'

headers = {'Authorization': 'Bearer {}'.format(token['access_token'])}

response = requests.get(url, headers=headers)

print(response.json())

```

在本章节中,我们介绍了OAuth协议的四种工作模式,并通过Python代码示例展示了如何使用`requests-oauthlib`库实现OAuth认证流程。通过这些内容,您可以更好地理解OAuth在Python应用中的理论基础,并能够开始构建自己的OAuth认证系统。

# 3. Python OAuth库的高级特性

在本章节中,我们将深入探讨Python OAuth库的高级特性,包括OAuth 2.0的安全性考量、自定义OAuth中间件的搭建以及OAuth库的故障排查与优化。这些内容对于希望在IT行业中提升OAuth应用安全性和效率的开发者来说,具有极高的价值。

## 3.1 OAuth 2.0的安全性考量

OAuth 2.0的安全性是保障用户数据安全和隐私的

0

0