PHP安全开发:防范SQL注入、XSS攻击等安全威胁,保障应用安全

发布时间: 2024-07-22 18:29:35 阅读量: 22 订阅数: 23

# 1. PHP安全开发概述

PHP安全开发是确保PHP应用程序免受安全威胁和漏洞攻击的过程。它涉及采用最佳实践、实施安全措施和持续监控,以保护应用程序免受未经授权的访问、数据泄露和恶意攻击。

PHP安全开发的目标是建立健壮且安全的应用程序,保护用户数据、系统资源和应用程序本身。通过了解常见的安全威胁、实施适当的防范措施并遵循最佳实践,开发人员可以显著降低应用程序的安全风险。

# 2. PHP安全威胁分析

### 2.1 SQL注入攻击原理和防范措施

#### 2.1.1 SQL注入攻击原理

SQL注入攻击是一种利用SQL语句中的漏洞,将恶意SQL语句注入到合法SQL语句中,从而获取或修改数据库中的数据。攻击者通过构造恶意输入,欺骗应用程序执行这些恶意SQL语句。

例如,假设有一个登录表单,其中用户输入用户名和密码。如果应用程序未对输入进行适当的验证,攻击者可以输入以下恶意用户名:

```

admin' OR 1=1 --

```

这将导致应用程序执行以下SQL语句:

```

SELECT * FROM users WHERE username='admin' OR 1=1 --'

```

由于`1=1`始终为真,因此此SQL语句将返回所有用户记录,包括管理员帐户。

#### 2.1.2 SQL注入攻击防范措施

防范SQL注入攻击的关键是防止恶意输入进入SQL语句。以下是一些常见的防范措施:

- **使用参数化查询:**使用参数化查询可以将用户输入与SQL语句分开,防止恶意输入被解释为SQL代码。

- **转义特殊字符:**在将用户输入插入SQL语句之前,转义特殊字符(如单引号和双引号),以防止它们被解释为SQL语法。

- **使用白名单验证:**仅允许用户输入预定义的有效值,防止恶意输入进入SQL语句。

- **限制数据库权限:**只授予应用程序必要的数据库权限,以限制攻击者对数据的访问。

### 2.2 XSS攻击原理和防范措施

#### 2.2.1 XSS攻击原理

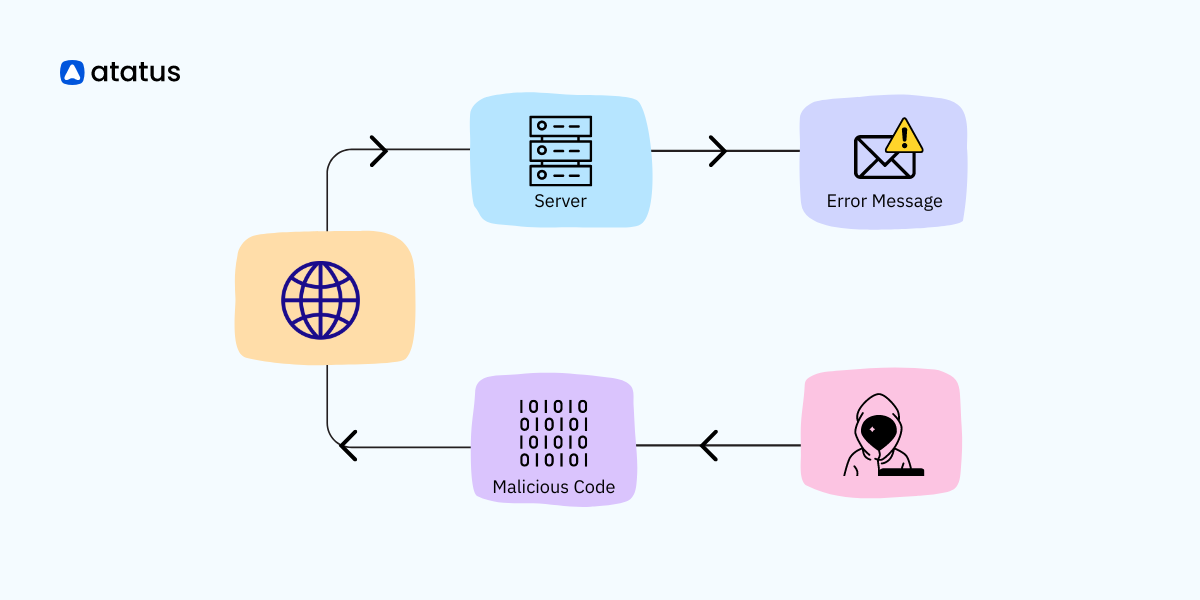

跨站脚本攻击(XSS)是一种利用Web应用程序中的漏洞,在受害者的浏览器中执行恶意脚本代码的攻击。攻击者通过构造恶意输入,欺骗应用程序将这些恶意脚本代码输出到受害者的浏览器中。

例如,假设有一个留言板,其中用户可以输入留言。如果应用程序未对输入进行适当的验证,攻击者可以输入以下恶意留言:

```

<script>alert('XSS攻击成功!');</script>

```

当受害者访问留言板时,恶意脚本代码将自动执行,显示警报消息。

#### 2.2.2 XSS攻击防范措施

防范XSS攻击的关键是防止恶意脚本代码进入Web应用程序的输出。以下是一些常见的防范措施:

- **转义HTML实体:**在将用户输入输出到Web页面之前,转义HTML实体(如`<`和`>`),以防止它们被解释为HTML代码。

- **使用内容安全策略(CSP):**CSP是一种HTTP头,它允许Web应用程序指定允许从哪些来源加载脚本和样式表。

- **使用X-XSS-Protection头:**X-XSS-Protection头是一种HTTP头,它指示浏览器启用XSS过滤功能。

- **使用Web应用程序防火墙(WAF):**WAF是一种网络安全设备,它可以检测和阻止XSS攻击。

### 2.3 CSRF攻击原理和防范措施

#### 2.3.1 CSRF攻击原理

跨站请求伪造(CSRF)是一种利用Web应用程序中的漏洞,以受害者的身份执行未经授权的操作的攻击。攻击者通过构造恶意链接或表单,欺骗受害者点击或提交这些恶意链接或表单,从而在受害者的浏览器中发送伪造的请求。

例如,假设受害者登录到在线

0

0