Oracle跨数据库查询的安全考虑:跨数据库查询的安全性保障

发布时间: 2024-08-03 14:18:45 阅读量: 26 订阅数: 31

# 1. 跨数据库查询概述**

跨数据库查询是一种在多个数据库系统中执行查询的技术,允许用户访问和分析来自不同数据源的数据。它通过跨数据库连接器或中间件实现,允许用户跨越数据库边界执行查询,就像它们是单个数据库一样。跨数据库查询在数据集成、数据分析和商业智能等领域具有广泛的应用。

跨数据库查询提供了以下好处:

- **数据整合:**将来自不同来源的数据整合到一个统一的视图中,以便进行全面分析。

- **数据分析:**通过关联和比较来自不同数据库的数据,获得更深入的见解和模式。

- **商业智能:**为决策提供信息,通过跨数据库查询获取实时数据和历史趋势。

# 2. 跨数据库查询的安全威胁**

跨数据库查询允许从多个数据库访问数据,这带来了许多好处,但同时也带来了安全风险。了解这些风险对于保护数据和系统至关重要。

### 2.1 数据泄露风险

跨数据库查询可以使攻击者访问敏感数据,即使他们无权访问单个数据库。例如,攻击者可以创建跨数据库查询,将来自不同数据库的客户信息组合在一起,从而创建更全面的个人资料。

### 2.2 授权滥用

跨数据库查询还可能导致授权滥用。例如,攻击者可以利用跨数据库查询来访问他们通常无权访问的数据。这可以通过利用数据库之间的信任关系或利用数据库中的漏洞来实现。

### 2.3 恶意查询

跨数据库查询可以用于执行恶意查询,例如:

- **拒绝服务攻击:**攻击者可以创建消耗大量资源的跨数据库查询,从而导致数据库服务器崩溃或变慢。

- **数据破坏:**攻击者可以创建跨数据库查询来删除或修改数据,从而破坏数据完整性。

- **信息泄露:**攻击者可以创建跨数据库查询来提取敏感信息,例如财务数据或客户信息。

**代码块:**

```sql

-- 跨数据库查询示例

SELECT * FROM customer_table@db1

UNION ALL

SELECT * FROM customer_table@db2;

```

**逻辑分析:**

此查询将从两个数据库(db1 和 db2)中提取 customer_table 表中的所有数据。如果攻击者可以访问其中一个数据库,他们可以使用此查询访问另一个数据库中的数据,即使他们无权访问该数据库。

**参数说明:**

- `SELECT *`:选择表中的所有列。

- `FROM customer_table@db1`:从 db1 数据库中的 customer_table 表中选择数据。

- `UNION ALL`:将两个查询的结果合并在一起。

- `SELECT * FROM customer_table@db2`:从 db2 数据库中的 customer_table 表中选择数据。

# 3. 跨数据库查询的安全保障措施

跨数据库查询的安全保障措施对于保护数据免受未经授权的访问和恶意活动至关重要。本章节将深入探讨跨数据库查询的安全保障措施,包括身份验证和授权、数据脱敏和查询审计。

### 3.1 身份验证和授权

身份验证和授权是跨数据库查询安全保障措施的基础。它们确保只有授权用户才能访问和操作数据。

**身份验证**验证用户身份,通常通过用户名和密码或其他凭据。常见的身份验证机制包括:

- **用户名和密码:**最常见的身份验证方法,要求用户输入唯一的用户名和密码。

- **双因素身份验证 (2FA):**除了用户名和密码外,还要求用户提供额外的验证因子,例如一次性密码或生物识别信息。

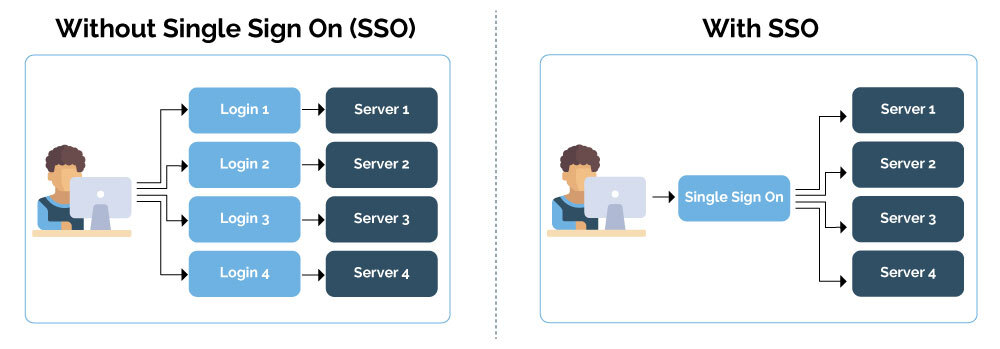

- **单点登录 (SSO):**允许用户使用单个凭据访问多个应用程序和数据库。

**授权**授予用户访问和操作数据的权限。授权可以基于角色、组或其他属性。常见的授权机制包括:

- **基于角色的访问控制 (RBAC):**根据用户角色授予权限。

- **基于属性的访问控制 (ABAC):**根据用户属性(例如部门或职务)授予权限。

- **基于资源的访问控制 (RBAC):**根据资源(例如表或视图)授予权限。

### 3.2 数据脱敏

数据脱敏涉及将敏感数据转换为不可识别或不可理解的形式。这可以防止未经授权的用户访问或使用敏感数据。常见的脱敏技术包括:

- **加密:**使用算法将数据转换为密文,只有拥有密钥的用户才能解密。

- **令牌化

0

0