流加密技术深入探讨:CTR和OFB模式在Crypto.Cipher中的实践

发布时间: 2024-10-10 16:24:30 阅读量: 54 订阅数: 27

python encrypt 实现AES加密的实例详解

# 1. 流加密技术概述

流加密技术作为信息安全领域的重要组成部分,是实现数据传输保密性与安全性的关键技术。它不同于块加密,流加密在加密过程中逐位或逐块处理明文数据流,并生成密文流。由于其处理速度快、资源消耗低等特点,广泛应用于网络通信、移动设备和云计算等场景中。

## 1.1 基本原理

流加密通过一个密钥生成器产生一系列的伪随机比特串(密钥流),这个过程通常依赖于一个种子值,即初始向量(IV)。密钥流与明文数据进行逐位的异或运算,从而得到密文。解密过程则使用相同的密钥流对密文执行逆向操作,恢复出原始的明文。

```python

import os

from Crypto.Cipher import AES

# 生成密钥流的函数

def generate_key_stream(key):

# 使用AES算法和密钥生成器产生密钥流

return os.urandom(16) # 这里的16代表生成16字节的密钥流,实际中应使用安全的密钥生成方式

# 加密函数

def encrypt(plain_text, key):

key_stream = generate_key_stream(key)

cipher_text = bytes([plain_text_byte ^ key_stream_byte for plain_text_byte, key_stream_byte in zip(plain_text, key_stream)])

return cipher_text

# 解密函数

def decrypt(cipher_text, key):

key_stream = generate_key_stream(key)

decrypted_text = bytes([cipher_text_byte ^ key_stream_byte for cipher_text_byte, key_stream_byte in zip(cipher_text, key_stream)])

return decrypted_text

```

## 1.2 优势与局限性

流加密的优势在于其高效率和低延迟,使得它在实时或对延迟敏感的应用中尤为有用,如在线视频流或音频通信。然而,流加密也存在局限性,主要是其安全性高度依赖于密钥的安全管理和IV的唯一性。若IV被泄露或重复使用,将直接导致安全性下降。因此,正确使用流加密技术是确保通信安全的关键。

在下一章节中,我们将深入探讨一种流加密的具体实践——CTR模式加密,并详细分析其工作机制、代码实现以及安全性考量。

# 2. CTR模式加密实践

## 2.1 CTR模式的基本原理

### 2.1.1 CTR模式的工作机制

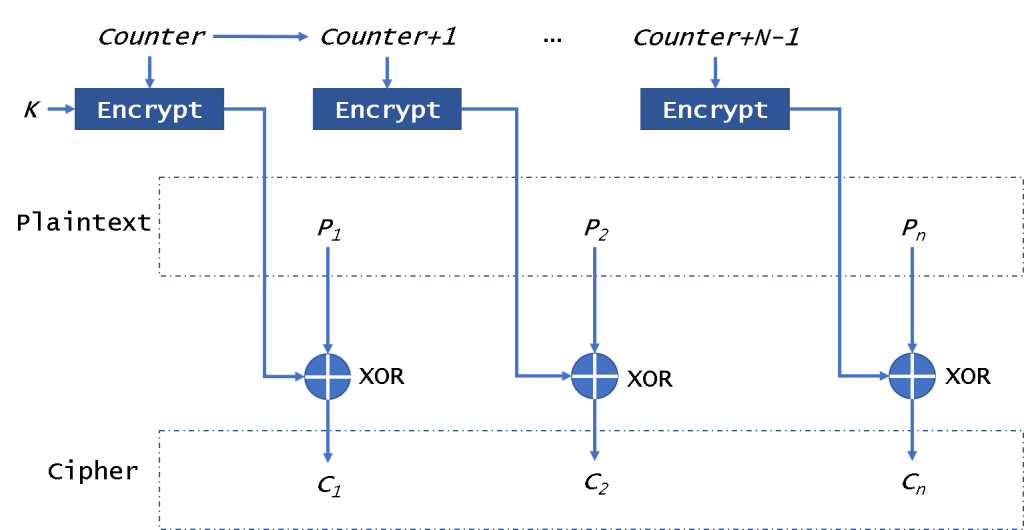

CTR(Counter)模式是一种流加密技术,它通过将一个初始值(通常是一个计数器)与一个密钥结合,生成一个伪随机比特流,然后与明文进行异或操作以生成密文。与传统的块加密方式不同,CTR模式允许数据流以任意长度的块进行加密,这使得它在性能上更有优势,特别是对于I/O密集型的应用。

CTR模式加密的工作流程通常包括以下几个步骤:

1. 生成计数器:每个数据块的计数器值都不同,并且连续。计数器可以是16位,32位或64位,具体取决于实现。

2. 加密计数器:使用对称密钥对计数器值进行加密,生成伪随机比特流。

3. 异或操作:使用生成的比特流与明文块进行逐位的异或操作,得到密文块。

4. 数据传输或存储:密文块可以安全地传输或存储。

5. 解密过程:解密端使用相同的密钥对计数器值进行加密,生成相同的伪随机比特流,然后同样执行异或操作还原出明文。

### 2.1.2 CTR模式的优势与局限性

CTR模式的优势主要体现在以下几个方面:

- 高性能:由于CTR模式允许并行处理,它通常能提供比CBC或ECB模式更高的加密性能。

- 无扩展限制:CTR模式可以处理任意大小的数据流,不需填充,这简化了实现并且降低了错误的可能性。

- 易于加密和解密:由于加密和解密过程几乎相同,CTR模式的算法实现更加简洁。

然而,CTR模式也有其局限性:

- 非常依赖初始化向量(IV)的选择:如果IV被重复使用或不正确地随机化,安全性将受到威胁。

- 需要保持同步:在传输或存储过程中,加密器和解密器的状态必须保持同步,否则会无法解密。

## 2.2 CTR模式在Crypto.Cipher中的实现

### 2.2.1 安装和配置Crypto.Cipher库

在Python中,`Crypto.Cipher`模块提供了对称加密算法的实现,包括CTR模式。首先,需要安装`pycryptodome`库,它是一个自包含的Python加密库。

通过pip安装:

```shell

pip install pycryptodome

```

安装完成后,就可以在Python代码中导入需要的模块了。

### 2.2.2 CTR模式加密的代码实践

下面展示一个使用Python中的`Crypto.Cipher`库进行CTR模式加密的例子。

```python

from Crypto.Cipher import AES

from Crypto.Util.Padding import pad

from Crypto.Random import get_random_bytes

from binascii import hexlify

# 密钥和初始化向量(IV)应随机生成,并保证安全存储

key = b'Sixteen byte key'

iv = get_random_bytes(AES.block_size)

# 创建CTR模式的AES对象

cipher = AES.new(key, AES.MODE_CTR, counter=iv)

# 待加密的数据

data = b"Hello, World!"

# 对数据进行填充以满足块大小要求

padded_data = pad(data, AES.block_size)

# 加密数据

encrypted_data = cipher.encrypt(padded_data)

encrypted_hex = hexlify(encrypted_data).decode('utf-8')

print(f"Encrypted (hex): {encrypted_hex}")

```

在上述代码中,首先导入了`Crypto.Cipher`库的相关模块,然后随机生成了密钥和IV。接着创建了AES对象并指定MODE_CTR模式,之后对数据进行了填充和加密操作。

### 2.2.3 CTR模式解密的代码实践

解密过程与加密过程类似,需要使用相同的密钥和IV。以下是一个解密的例子:

```python

from Crypto.Cipher import AES

from Crypto.Util.Padding import unpad

from binascii import unhexlify

# 使用与加密相同的密钥和IV

key = b'Sixteen byte key'

iv = ... # 此处应从安全途径获取初始化向量

# 创建CTR模式的AES对象

cipher = AES.new(key, AES.MODE_CTR, counter=iv)

# 从hex转换加密数据

encrypted_hex = "0172e68314a8c47e3b28..." # 假设这是加密后的数据

encrypted_data = unhexlify(encrypted_hex)

# 解密数据

padded_data = cipher.decrypt(encrypted_data)

# 移除填充得到原始数据

original_data = unpad(padded_data, AES.block_size)

print(f"Decrypted:

```

0

0