【进阶】现代加密算法概述

发布时间: 2024-06-28 01:31:33 阅读量: 60 订阅数: 97

# 1. 现代加密算法基础**

加密算法是信息安全领域的基础,用于保护数据免受未经授权的访问和修改。现代加密算法基于数学原理,提供了强大的安全保障。本章将介绍现代加密算法的基础知识,包括加密术语、加密技术和加密算法的分类。

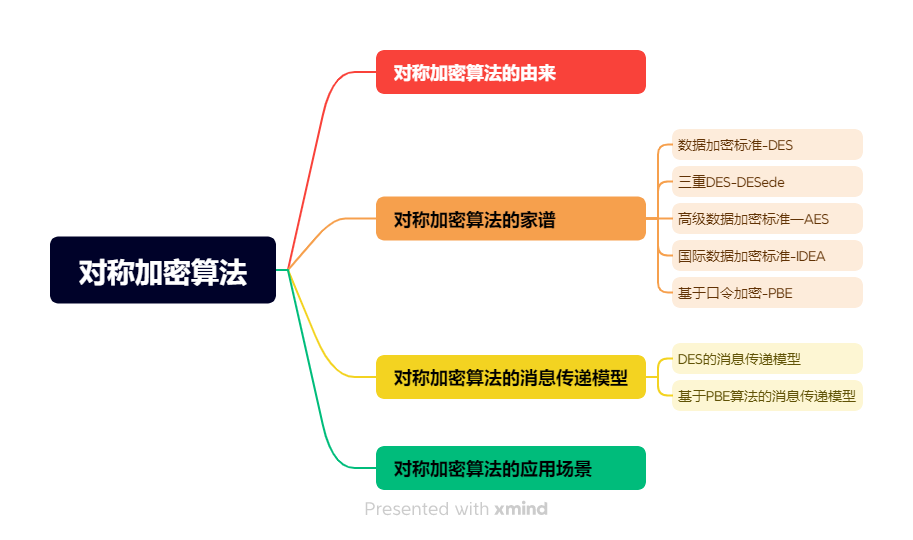

# 2. 对称加密算法

对称加密算法是一种加密算法,其中加密和解密密钥相同。这意味着持有密钥的任何人都可以加密和解密消息。对称加密算法通常用于加密大量数据,因为它们比非对称加密算法更有效率。

### 2.1 块密码:DES、AES

块密码是一种对称加密算法,它将明文分成固定大小的块,然后使用密钥对每个块进行加密。最常见的块密码是数据加密标准 (DES) 和高级加密标准 (AES)。

**DES**

DES 是一种 64 位块密码,使用 56 位密钥。它于 1977 年被美国国家标准局 (NBS) 采用,并广泛用于商业和政府应用。然而,DES 已被证明容易受到蛮力攻击,并且不再被认为是安全的。

**AES**

AES 是一种 128 位块密码,使用 128、192 或 256 位密钥。它于 2001 年被 NBS 采用,并已成为最广泛使用的对称加密算法。AES 被认为是安全的,即使使用蛮力攻击也很难破解。

### 2.2 流密码:RC4、ChaCha20

流密码是一种对称加密算法,它将明文转换为密钥生成的密钥流。然后,密钥流与明文异或以生成密文。最常见的流密码是 RC4 和 ChaCha20。

**RC4**

RC4 是一种可变密钥长度的流密码,使用 8 位密钥。它于 1987 年由 Ron Rivest 设计,并广泛用于商业和政府应用。然而,RC4 已被证明容易受到各种攻击,并且不再被认为是安全的。

**ChaCha20**

ChaCha20 是一种 256 位流密码,使用 256 位密钥。它于 2008 年由 Daniel J. Bernstein 设计,并已成为 RC4 的流行替代方案。ChaCha20 被认为是安全的,即使使用蛮力攻击也很难破解。

### 对称加密算法的比较

下表比较了 DES、AES、RC4 和 ChaCha20 对称加密算法:

| 算法 | 块大小 | 密钥长度 | 安全性 | 效率 |

|---|---|---|---|---|

| DES | 64 位 | 56 位 | 低 | 高 |

| AES | 128 位 | 128、192 或 256 位 | 高 | 中 |

| RC4 | 可变 | 8 位 | 低 | 高 |

| ChaCha20 | 256 位 | 256 位 | 高 | 中 |

### 对称加密算法的应用

对称加密算法广泛用于各种应用中,包括:

* 数据加密:对称加密算法可用于加密大量数据,例如文件、数据库和电子邮件。

* 数字签名:对称加密算法可用于创建数字签名,以验证消息的真实性和完整性。

* 密码学协议:对称加密算法用于密码学协议中,例如 SSL/TLS 和 IPsec,以保护网络通信。

# 3. 非对称加密算法

### 3.1 公钥密码体制:RSA、ECC

**3.1.1 RSA 算法**

RSA 算法是一种非对称加密算法,它使用两个不同的密钥:公钥和私钥。公钥用于加密消息,而私钥用于解密消息。RSA 算法基于整数分解的困难性,即给定一个大整数,很难将其分解为两个较小的质数。

**3.1.1.1 RSA 算法流程**

1. 生成两个大质数 p 和 q。

2. 计算 n = p * q。

3. 计算 φ(n) = (p - 1) * (q - 1)。

4. 选择一个与 φ(n) 互质的整数 e。

5. 计算 d = e^-1 mod φ(n)。

6. 公钥为 (n, e),私钥为 (n, d)。

**3.1.1.2 RSA 算法代码示例**

```python

import random

def generate_rsa_keys(key_size):

"""生成 RSA 密钥对。

Args:

key_size: 密钥大小(以位为单位)。

Returns:

公钥和私钥元组。

"""

# 生成两个大质数 p 和 q。

p = random.getrandbits(key_size // 2)

q = random.getrandbits(key_size // 2)

# 计算 n = p * q。

n = p * q

# 计算 φ(n) = (p - 1) * (q - 1)。

phi_n = (p - 1) * (q - 1)

# 选择一个与 φ(n) 互质的整数 e。

e = random.randrange(1, phi_n)

while gcd(e, phi_n) != 1:

e = random.randrange(1, phi_n)

# 计算 d = e^-1 mod φ(n)。

d = pow(e, -1, phi_n)

# 返回公钥和私钥。

return (n, e), (n, d)

```

**3.1.1.3 RSA 算法逻辑分析**

* `generate_rsa_keys()` 函数生成 RSA 密钥对。

* `random.getrandbits()` 函数生成指定位数的随机整数。

* `gcd()` 函数计算两个整数的最大公约数。

* `pow()` 函数计算模幂运算。

**3.1.2 ECC 算法**

ECC 算法也是一种非对称加密算法,它使用椭圆曲线上的点作为公钥和私钥。ECC 算法基于椭圆曲线离散对数问题的困难性,即给定一个椭圆曲线上的点 P 和一个整数 k,很难计算 kP。

**3.1.2.1 ECC 算法流程**

1. 选择一个椭圆曲线 E。

2. 选择一个基点 G ∈ E。

3. 选择一个私钥 d。

4. 计算公钥 Q = dG。

5. 公钥为 Q,私钥为 d。

**3.1.2.2 ECC 算法代码示例**

```python

import ecdsa

# 选择一个椭圆曲线。

curve = ec

```

0

0