递归算法在模拟传染病接触网络中的【效果分析】:案例研究与实战技巧

发布时间: 2024-12-04 01:33:03 阅读量: 20 订阅数: 24

参考资源链接:[递归算法求解传染病问题](https://wenku.csdn.net/doc/6412b75bbe7fbd1778d4a00d?spm=1055.2635.3001.10343)

# 1. 递归算法与传染病模型基础

在现代信息技术和流行病学研究中,递归算法和传染病模型是两种重要的概念和技术。它们各自有独特的应用背景和实现原理,但当它们被结合运用时,便能展现出更加强大的解释力和预测力。

## 1.1 递归算法的定义及其重要性

递归算法是一种通过函数自身调用来解决问题的编程技术。它允许我们把一个复杂问题分解成更小的、相似的子问题,直到达到一个可以直接解决的简单情况。递归算法在处理具有自相似结构的问题时表现得尤为出色,比如在树结构遍历、分治法以及深度优先搜索等场景中经常被使用。其重要性不仅在于提供了一种思考问题的框架,也在于能够简化代码实现并提高程序的可读性和可维护性。

## 1.2 传染病模型的起源与意义

传染病模型旨在通过数学语言描述传染病的传播机制和控制策略。它们通常涉及大量变量和参数,用来模拟病原体在人群中的传播过程。模型的核心是基于生物传染病学的基础理论,尤其关注病原体、宿主和环境三者之间的相互作用。通过构建和分析传染病模型,研究者可以预测疫情的发展趋势,评估公共卫生措施的有效性,以及指导政策制定。递归算法在传染病模型中的应用,为模拟传播动态提供了一种高效灵活的方法。

总结而言,递归算法与传染病模型虽分属不同领域,但都致力于通过复杂系统中的简单规则来揭示现象的本质。在下一章节中,我们将深入探讨递归算法的具体原理,并介绍传染病模型的构建基础。

# 2. 递归算法原理及数学建模

### 2.1 递归算法的基本概念

递归是计算机科学中的一个核心概念,它是一种解决问题的方法,通过函数自身调用自身来解决问题。在递归中,我们通常定义一个基本情况(base case),即最简单的问题形式,可以直接解决。然后定义一个或多个递归情况(recursive case),这些情况将问题分解为更小的部分,直到它们能够以基本情况的形式解决。

#### 2.1.1 递归思想与定义

递归思想基于的原理是将一个复杂问题拆分成若干个相似的子问题,直到达到一个易于解决的层次。递归算法的关键在于找到问题的递归结构,并且明确递归调用的终止条件。

递归定义通常遵循以下形式:

```python

def recursive_function(parameters):

# Base case

if some_condition(parameters):

return base_case_solution

# Recursive case

else:

return recursive_function(modified_parameters)

```

在这里,`recursive_function` 是递归函数,`base_case_solution` 是基本情况下的解决方案,`some_condition` 是检查是否达到基本情况的条件,而`modified_parameters` 是在递归调用中使用的参数,它更接近基本情况。

#### 2.1.2 递归与迭代的关系

递归和迭代都可用来解决相同类型的问题,但它们在方法上有所不同。迭代通过循环结构不断执行,直到满足条件退出;而递归则通过函数的自我调用来解决子问题。迭代避免了重复函数调用的开销,递归则通常在逻辑上更为直观简洁。

递归与迭代的选择取决于多种因素,包括问题的类型、对资源的需求、代码的可读性等。在某些情况下,递归可以通过尾递归优化(tail recursion optimization)转换为迭代,这样可以减少资源消耗。

### 2.2 传染病模型简介

#### 2.2.1 传统SIR模型的构建

传统的SIR模型是用以描述传染病传播过程的一个数学模型,包括三个状态:易感者(Susceptible)、感染者(Infectious)和移除者(Recovered)。SIR模型将人群分为这三个状态,并且规定了它们之间的转移率。

在SIR模型中,人群总数为N,那么:

- S(t):时间t时易感者人数

- I(t):时间t时感染者人数

- R(t):时间t时移除者人数

模型中的关键参数有:

- β:单位时间内的感染率

- γ:单位时间内的恢复率

模型中转移关系为:

```math

\frac{dS}{dt} = -\beta * S(t) * I(t)

\frac{dI}{dt} = \beta * S(t) * I(t) - \gamma * I(t)

\frac{dR}{dt} = \gamma * I(t)

```

#### 2.2.2 接触网络的基本理论

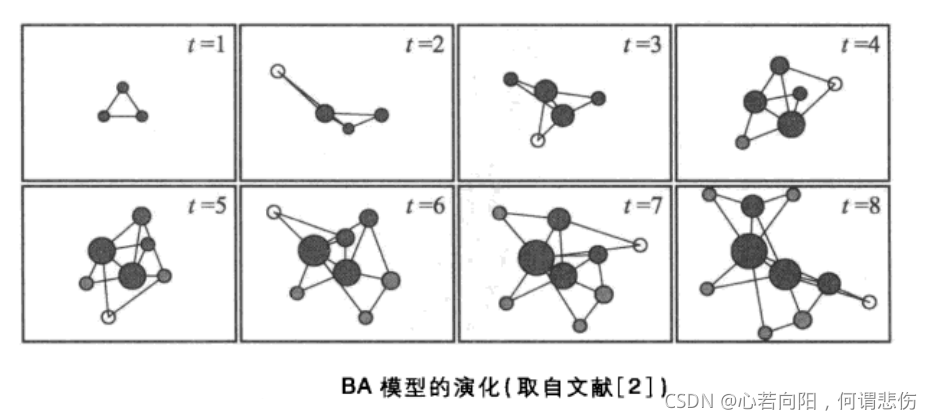

现实世界的接触网络是复杂多样的,不同的个体间的接触模式对于传染病的传播有着至关重要的影响。接触网络理论就是用来模拟和分析这些复杂的接触关系,进而研究疾病的传播机制。

在接触网络模型中,个体被视作网络的节点,而个体之间的接触关系则通过边来表示。网络的拓扑结构会直接影响疾病的传播方式和速度。

### 2.3 数学建模与模拟方法

#### 2.3.1 建立递归模型的步骤

建立递归模型可以遵循以下步骤:

1. 明确问题和目标。

2. 确定模型参数。

3. 构造递归关系式。

4. 确定递归的终止条件。

5. 验证模型的合理性和结果的准确性。

每个步骤都需要仔细考虑,以确保模型能够真实反映问题的本质,并且能够得到准确的结果。

#### 2.3.2 模拟仿真的基本流程

模拟仿真是利用计算机程序来模拟一个系统的动态行为的过程。对于递归模型的模拟仿真,基本流程包括:

1. 初始化模型的参数和状态。

2. 执行模拟循环,根据递归模型进行状态更新。

3. 在每个时间步收集并存储感兴趣的数据。

4. 在结束时处理和分析数据。

5. 可视化结果以帮助解释模型行为。

这一流程不仅适用于传染病模型,也适用于其他需要动态模拟的递归模型。在实际操作中,还需考虑模拟的效率和优化问题。

# 3. 递归算法在接触网络中的应用

## 3.1 接触网络的递归模拟框架

### 3.1.1 节点与边的定义

在传染病模型中,接触网络是模拟人群接触结构的关键。每个个体可以被视为网络中的一个节点,而节点之间的联系则通过边来表示。在递归模拟框架中,节点代表的是个体的健康状态,边则体现了个体之间可能的传染路径。具体到实现层面,节点可以包含如下属性:

- `state`: 表示个体当前的健康状态,例如易感(Susceptible)、感染(Infectious)、康复(Recovered)等。

- `susceptibility`: 反映个体被感染的易感性。

- `infectivity`: 表示个体感染他人的能力。

- `recoveryRate`: 个体从感染状态恢复的速率。

- `immunity`: 表示个体对某种疾病的免疫程度。

边则可以根据接触频率、接触强度等因素定义权重,权重越大表示传染的风险越高。

### 3.1.2 递归模拟的初始化

递归模拟框架的初始化是指在模拟开始之前设定初始条件。通常,这涉及确定网络中节点的初始状态分布,以及设置模拟的参数,如传播概率、恢复时间等。模拟初始化的关键步骤包括:

- **网络结构构建**: 根据真实世界的数据构建接触网络,网络的拓扑结构将影响模拟的准确性。

- **参数设置**: 初始化模型参数,包括个体的健康状态转换概率和时间步长的设置。

- **种子节点选择**: 选择部分节点作为初始感染者,种子节点的选择对模拟的传播过程有直接影响。

```python

# 示例代码:初始化接触网络模拟

import networkx as nx

# 创建一个随机图作为接触网络示例

G = nx.fast_gnp_random_graph(n=100, p=0.1) # n代表节点数,p代表边的概率

# 设置节点的初始状态,这里假设每个节点初始状态为易感

initial_states = {node: 'Susceptible' for node in G.nodes()}

# 选择初始感染者

initial_infectives = ['Infectious'] * 5

seed_nodes = list(G.nodes())[:5] # 假设前5个节点为种子节点

for node in seed_nodes:

initial_states[node] = initial_infectives.pop()

# 打印初始状态的节点

print(initial_states)

```

在上述代码中,我们使用了Python的`networkx`库来构建一个随机图,并对其节点进行了初始状态的设定。

## 3.2 递归算法的实现技术

### 3.2.1 算法优化策略

递归算法虽然直观且易于理解,但其在计算过程中可能会导致大量的重复计算,特别是在模拟过程中存在大量的状态转换。因此,实现递归算法时,常见的优化策略包括:

- **记忆化(Memoization)**: 通过保存已经计算过的结果来避免重

0

0