利用RCE漏洞实现远程命令执行的技术手法

发布时间: 2024-04-14 07:11:53 阅读量: 98 订阅数: 42

远程命令执行漏洞

# 1. RCE漏洞概述

远程命令执行(Remote Code Execution,RCE)漏洞是一种常见的安全漏洞,攻击者可以利用该漏洞在受害系统上执行恶意代码。RCE漏洞的危害性极大,可以导致数据泄露、系统崩溃甚至控制整个系统。常见原因包括不安全的用户输入验证和缺乏严格的代码审核机制。攻击者通过RCE漏洞执行远程命令攻击,首先识别目标系统漏洞,构造恶意命令并发起攻击。为防范该漏洞,建议及时修复漏洞并更新安全补丁,强化访问控制和输入验证,如实施最小权限原则和应用Web应用程序防火墙(WAF)保护。RCE漏洞修复至关重要,可通过漏洞修复实例分析来评估系统安全性。

# 2. 远程命令执行攻击技术细节

远程命令执行(RCE)漏洞是网络安全领域中一种十分危险的漏洞类型,攻击者通过该漏洞可以在目标系统上执行恶意命令。理解RCE攻击的技术细节对于有效防范和应对此类攻击至关重要。在本章节中,将深入探讨远程命令执行攻击的技术细节,包括攻击基本过程和常见利用手法。

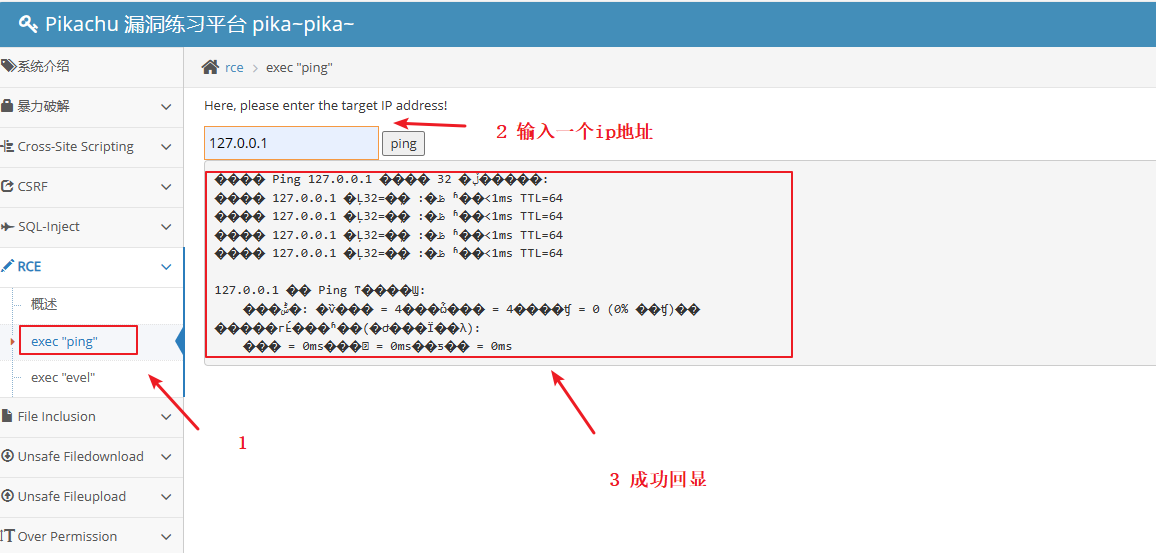

### 2.1 利用RCE漏洞执行远程命令的基本过程

在进行RCE攻击时,攻击者通常需要经历以下基本过程:

#### 2.1.1 攻击者识别目标系统的漏洞

攻击者首先需要对目标系统进行信息收集和漏洞探测,以发现系统存在的潜在漏洞。常用的方法包括漏洞扫描、网络嗅探和分析目标系统的应用程序等。

#### 2.1.2 构造恶意命令

在了解目标系统存在的漏洞后,攻击者需要构造恶意命令,利用漏洞执行恶意操作。这通常包括编写恶意代码或利用已知的漏洞利用工具。

#### 2.1.3 发起远程命令执行攻击

最后,攻击者将构造的恶意命令发送到目标系统上,利用漏洞执行远程命令。如果攻击成功,攻击者可以获取目标系统的控制权。

### 2.2 RCE漏洞利用的主要手法

远程命令执行漏洞的利用手法多种多样,以下是常见的几种主要手法:

#### 2.2.1 代码注入型RCE漏洞

攻击者通过注入恶意代码到目标系统的应用程序中,利用应用程序在执行代码时的漏洞,实现远程命令执行。

#### 2.2.2 文件上传型RCE漏洞

攻击者上传包含恶意代码的文件到目标系统,再利用系统对上传文件的处理逻辑中的漏洞,实现远程命令执行。

#### 2.2.3 远程文件包含型RCE漏洞

攻击者利用目标系统中的远程文件包含漏洞,通过构造特定的URL地址或参数,加载远程服务器上的恶意文件并执行其中的代码,实现远程命令执行。

综上所述,RCE漏洞的危害性不言而喻,对于系统安全而言是一个巨大的威胁。必须加强对RCE攻击的理解,并采取有效的防范措施,以保护系统免受远程命令执行攻击的危害。

# 3. 防范远程命令执行攻击的方法

在网络安全领域,防范远程命令执行(RCE)攻击至关重

0

0