细说Web应用代码审计中的常见漏洞

发布时间: 2024-04-14 07:17:57 阅读量: 84 订阅数: 42

# 1. Web应用漏洞概述

Web应用漏洞是指在Web应用程序中存在的安全漏洞,可能被攻击者利用来对系统进行攻击或者获取敏感信息。这些漏洞可能导致数据泄露、服务拒绝、远程代码执行等安全问题,对系统安全构成威胁。Web应用漏洞可以分为各种类型,比如跨站脚本(XSS)、SQL注入攻击、CSRF攻击等。理解Web应用漏洞的概念和分类对于开发人员和安全从业者至关重要,可以帮助他们更好地理解潜在的安全风险并采取相应的防御措施。在本章接下来的内容中,我们将深入讨论Web应用漏洞的相关内容。

# 2. 常见的Web应用漏洞类型

- #### 2.1 跨站脚本(XSS)

跨站脚本攻击是一种利用网页程序对用户输入数据的信任来注入恶意脚本的攻击方式。攻击者可以通过在 Web 页面中注入恶意脚本,获取用户的敏感信息,甚至控制用户的操作。一种常见的 XSS 攻击是存储型 XSS,攻击者将恶意脚本存储到服务器上,当用户访问带有恶意脚本的页面时,恶意脚本会在用户浏览器上执行。

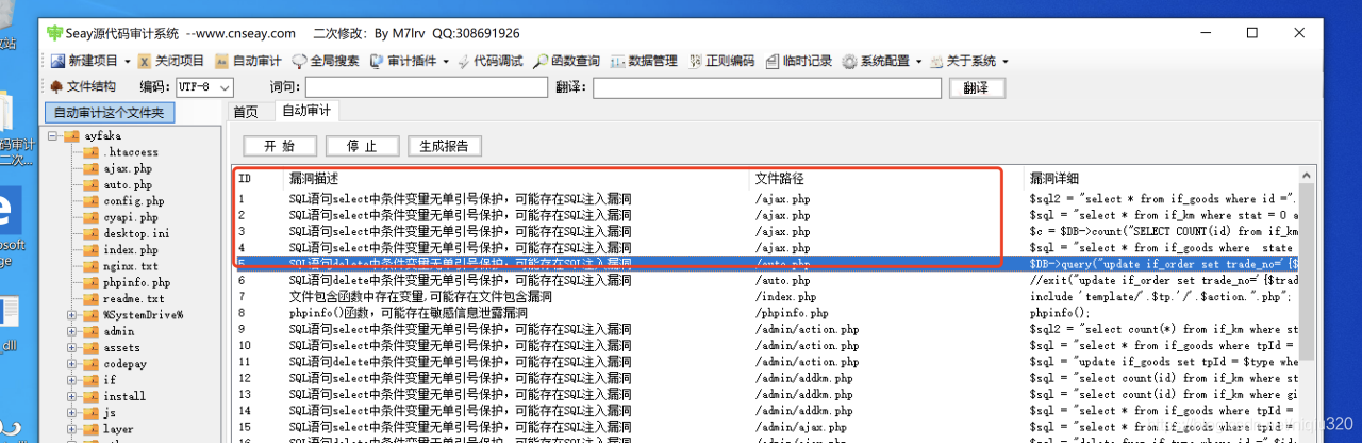

- #### 2.2 SQL注入攻击

SQL 注入攻击是一种利用 Web 应用程序对用户输入数据过滤不严格的漏洞,通过在输入参数中注入恶意的 SQL 代码,从而实现对数据库进行非法操作的攻击方式。攻击者可以通过 SQL 注入来绕过身份认证、获取敏感信息甚至删除数据库中的数据。常见的 SQL 注入攻击类型包括联合查询注入、布尔盲注入和时间盲注入等。

- #### 2.3 CSRF攻击

跨站请求伪造(CSRF)攻击是一种利用用户在已登录的情况下对站点发起的请求来实施的攻击方式。攻击者通过引诱用户访问包含恶意请求的页面,或者在受信任的站点中执行恶意操作,从而实现对用户的攻击。常见的 CSRF 攻击类型包括 GET 请求攻击、POST 请求攻击和基于图片的攻击等。

```mermaid

graph TD;

A[用户] --> B(受感染网站);

B --> A;

```

- #### 2.4 文件上传漏洞

文件上传漏洞是指网站对用户上传的文件类型、大小、内容等没有进行严格限制和过滤,导致攻击者上传包含恶意脚本的文件,进而在服务器上执行恶意代码的漏洞。攻击者可以通过文件上传漏洞执行任意代码、获取服务器权限甚至篡改网站内容。常见的防御措施包括限制上传文件类型、对上传文件进行检测和过滤等。

```mermaid

graph LR;

A[用户] -- 上传文件 --> B(受感染网站);

B -- 执行恶意代码 --> A;

```

- #### 2.5 不安全的直接对象引用

不安全的直接对象引用是指 Web 应用程序在访问对象时直接使用用户提供的输入数据,而没有进行有效的权限验证和控制。攻击者可以通过改变对象引用的值来获取未经授权的数据,从而实施信息泄露或越权操作。解决该漏洞的方法包括使用间接引用和访问控制列表等。

```mermaid

graph TD;

A{用户} --> B(访问对象);

B -->|未经授

```

0

0