【加密库高级特性解析】:Crypto.PublicKey高级加密技术指南

发布时间: 2024-10-14 03:47:49 阅读量: 34 订阅数: 43

Scratch图形化编程语言入门与进阶指南

# 1. 引言与基础概念

在信息安全的世界里,加密技术是保护数据不受未授权访问的基石。它涉及将信息转换为只有授权用户才能解读的格式。本章将为读者提供一个关于加密技术的基础知识概览,包括它的历史背景、基本原理以及在现代IT系统中的重要性。

## 1.1 加密技术的历史背景

加密技术的历史可以追溯到古代,当时的加密方法主要用于军事和政治通信的保密。随着时间的推移,加密方法从简单的替换密码发展到复杂的算法,以应对日益增长的安全威胁。

## 1.2 加密的基本原理

加密的基本原理是将明文信息转换为密文,这个过程称为加密。只有持有正确密钥的人才能将密文解密回原始的明文。这个过程的关键在于密钥的安全管理。

## 1.3 加密在现代IT系统中的作用

在当今的IT系统中,加密技术不仅用于保护数据传输的安全,还用于存储保护、身份验证等多个方面。随着数据泄露事件的频发,加密技术成为了保障数据安全不可或缺的一部分。

通过本章的介绍,读者将对加密技术有一个全面的认识,为深入学习后续章节的加密算法和实践应用打下坚实的基础。

# 2. 密钥生成与管理

在现代加密技术中,密钥的生成与管理是保障信息安全的核心环节。无论是对称加密还是非对称加密,一个强大的密钥都是确保加密通信安全的关键。本章节将详细介绍密钥的类型与生成、密钥的存储与备份以及密钥生命周期管理。

## 2.1 密钥的类型与生成

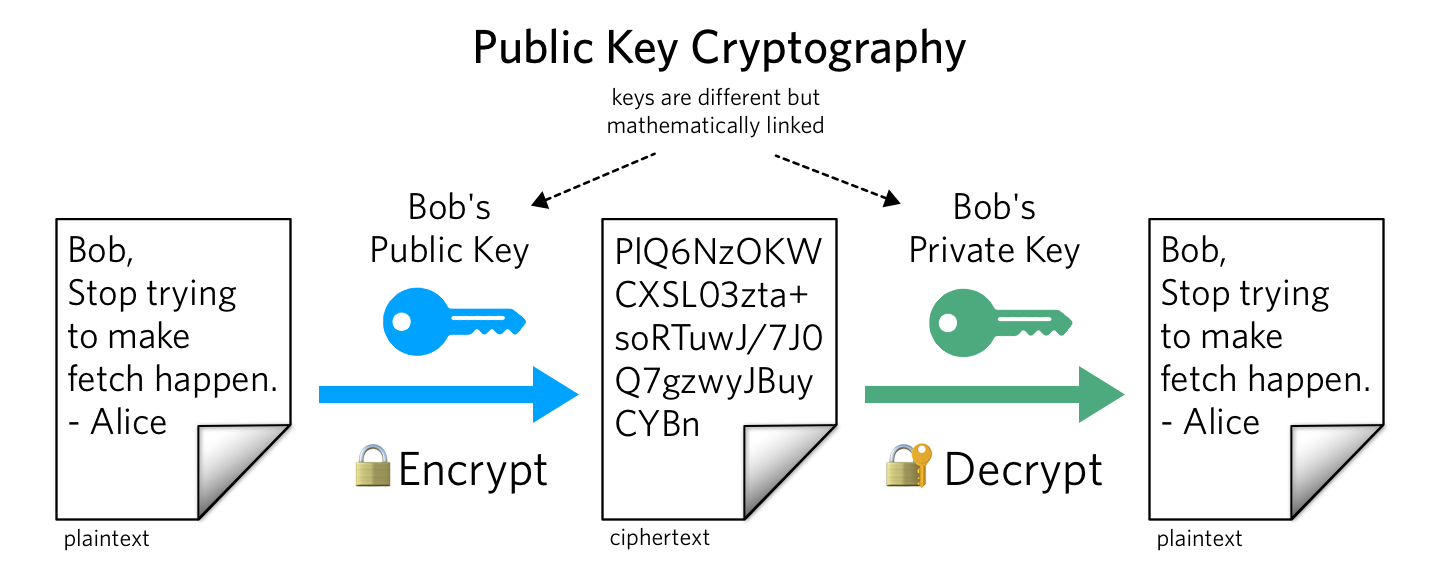

### 2.1.1 公钥与私钥的概念

公钥和私钥是非对称加密技术中的基石。公钥是公开的,可以被任何人使用来进行加密,但只有对应的私钥持有者才能解密这些信息。这种机制确保了数据传输的安全性,即使公钥被公开,没有私钥也无法解密信息。

私钥则需要被严格保密,它是身份认证的关键。在数字签名中,发送者使用私钥来签署信息,接收者可以使用相应的公钥来验证签名的有效性。这种一对密钥的使用,不仅保证了信息的机密性,还实现了身份的验证和数据的完整性。

### 2.1.2 密钥生成算法

密钥生成算法是用来生成公钥和私钥的一系列数学过程。RSA算法是最常见的密钥生成算法之一,它基于大整数分解的难度。生成密钥的过程通常涉及选择两个大的质数,将它们相乘得到一个更大的数,这个大数就是公钥和私钥的基础。

```python

from Crypto.PublicKey import RSA

# 生成密钥对

key = RSA.generate(2048)

# 导出私钥

private_key = key.export_key()

# 导出公钥

public_key = key.publickey().export_key()

```

在上述代码中,我们使用了`pycryptodome`库来生成一个2048位的RSA密钥对。`generate()`函数生成了密钥对,`export_key()`函数分别导出了私钥和公钥。参数`2048`表示密钥的长度,这是影响安全性的关键因素之一。

## 2.2 密钥存储与备份

### 2.2.1 安全存储密钥的方法

密钥的安全存储是确保信息安全的重要环节。密钥不应以明文形式存储,而是应该进行加密或使用安全的硬件模块。在软件层面,可以使用密码学安全的哈希函数和对称加密算法来加密存储密钥。

### 2.2.2 密钥备份策略

密钥备份是防止密钥丢失或损坏的重要策略。一种常见的备份方法是将密钥加密后存储在安全的服务器上。另一种方法是使用硬件安全模块(HSM),它可以物理安全地存储密钥,并提供密钥的备份和恢复功能。

## 2.3 密钥生命周期管理

### 2.3.1 密钥生命周期阶段

密钥的生命周期可以分为几个阶段:生成、存储、分发、使用、更新和撤销。每个阶段都有相应的安全要求和管理策略。例如,在生成阶段,需要确保密钥的随机性和强度;在存储阶段,需要保护密钥免受未授权访问。

### 2.3.2 密钥更新与撤销

随着技术的发展和安全威胁的变化,密钥可能需要更新或撤销。密钥更新可以是定期更换或在密钥被泄露后立即更换。密钥撤销通常涉及将密钥添加到撤销列表中,这个列表会分发给所有需要验证密钥的系统。

在本章节中,我们介绍了密钥生成与管理的基本概念,包括密钥的类型、生成算法、存储与备份方法以及生命周期管理。这些知识为理解和实施加密技术提供了坚实的基础。接下来,我们将深入探讨对称加密技术。

# 3. 对称加密技术深入

## 3.1 对称加密算法原理

### 3.1.1 对称加密的工作模式

对称加密算法是一种加密和解密使用相同密钥的加密方法。它的工作模式定义了如何将加密算法应用于数据块(块密码)或单个字符(流密码)上,以及如何将加密的数据组织和链接在一起。常见的工作模式包括电子密码本(ECB)、密码块链接(CBC)、密码反馈(CFB)、输出反馈(OFB)和计数器模式(CTR)。

#### ECB模式

电子密码本模式是最简单的工作模式,它将明文直接分成块,然后对每个块进行加密。然而,它也存在安全缺陷,因为相同的明文块会产生相同的密文块,这可能会泄露模式信息。

#### CBC模式

密码块链接模式在加密前使用初始化向量(IV)与前一个密文块进行异或操作,这增加了安全性,因为相同的明文块会产生不同的密文块。CBC模式需要一个IV,并且通常与填充一起使用以确保数据块的大小正确。

#### CFB模式

密码反馈模式是流密码与块密码的结合。它使用加密函数将明文转换为密钥流,然后将密钥流与明文进行异或操作。CFB模式的密钥流依赖于前一个密文块,因此它比CBC模式更适合流数据。

#### OFB模式

输出反馈模式也生成一个密钥流,但它是通过不断地加密一个初始向量而生成的。OFB模式不依赖于前一个密文块,因此它更适用于错误传播最小化的情况。

#### CTR模式

计数器模式将加密函数应用于计数器值,该计数器值在每次迭代时递增。CTR模式可以并行处理,因此它通常具有较高的性能。

### 3.1.2 常用对称加密算法对比

对称加密算法的选择依赖于多个因素,包括安全性、性能、易用性和兼容性。以下是一些常用的对称加密算法的对比:

#### AES(高级加密标准)

- 安全性:被认为是非常安全的,是美国政府的加密标准。

- 性能:比DES和3DES快得多,适用于高速数据传输。

- 密钥长度:支持128位、192位和256位密钥长度。

- 兼容性:被广泛支持,适用于多种编程语言和硬件。

#### DES(数据加密标准)

- 安全性:现在被认为是不安全的,因为它只使用56位密钥。

- 性能:比AES慢,适用于低速数据传输。

- 密钥长度:固定为56位。

- 兼容性:虽然广泛支持,但不建议用于新的加密任务。

#### 3DES(三重数据加密算法)

- 安全性:比DES更安全,通过三轮加密增加了安全性。

- 性能:比AES慢,适用于中等速度数据传输。

- 密钥长度:固定为168位,但实际上只提供112位的安全性。

- 兼容性:广泛支持,但不如AES广泛。

#### Blowfish和Twofish

- 安全性:被认为是安全的,尤其是Twofish。

- 性能:在小块数据上比AES慢,在大块数据上表现良好。

- 密钥长度:可变,可以是32到448位。

- 兼容性:适用于多种编程语言,但不如AES普遍。

在本章节中,我们将深入探讨AES算法,并提供一个实际的加密和解密示例。

## 3.2 高级对称加密技术

### 3.2.1 密钥扩展技术

密钥扩展技术是将初始密钥扩展为一系列的子密钥,每个子密钥用于加密算法的一个或多个轮次。这种技术在块密码算法中非常重要,因为它可以增加算法的复杂性和安全性。

#### 密钥扩展的原理

密钥扩展算法通常涉及以下步骤:

1. **初始密钥生成**:从用户提供的初始密钥开始。

2. **轮密钥生成**:使用特定的算法从初始密钥生成子密钥。

3. **轮密钥应用**:在加密过程中使用这些子密钥。

以AES算法为例,密钥扩展的过程如下:

1. **密钥旋转**:每个密钥字进行循环左移。

2. **字节替换**:每个字节使用S盒进行替换。

3. **列混淆**:将密钥字的列进行特定的线性变换。

4. **轮常数与密钥异或**:将一个轮常数与密钥字进行异或操作。

这个过程生成了一个子密钥序列,用于AES算法的10轮(对于128位密钥)、12轮(对于192位密钥)或14轮(对于256位密钥)加密过程中的每一轮。

### 3.2.2 高级加密标准(AES)深度解析

AES是一种迭代型对称加密算法,它使用固定的数据块大小(128位)和不同长度的密钥(128、192或256位)。AES算法分为四个主要步骤:初始轮、主要轮和最终轮。

#### AES加密过程

1. **初始轮**:将明文与初始轮密钥进行异或操作。

2. **主要轮**:进行9轮(对于128位密钥)或12轮(对于192或256位密钥)重复操作,包括字节替换、行移位、列混淆和轮密钥加。

3. **最终轮**:进行最后一轮操作,包括字节替换、行移位和列混淆,但不包括列混淆。

#### AES解密过程

解密过程与加密过程类似,但操作顺序相反。例如,字节替换使用的是逆S盒,列混淆使用的是逆列混淆操作。

#### AES算法的应用

AES算法被广泛应用于各种安全通信协议和存储系统中。例如,它是在TLS和SSL协议中使用的加密标准,也是许多文件加密软件和网络存储解决方案的核心加密技术。

在本章节中,我们将通过代码示例展示如何在Python中使用AES算法进行加密和解密操作。

## 3.3 对称加密的实践应用

### 3.3.1 实现数据的加密与解密

在本节中,我们将使用Python的`cryptography`库来实现数据的加密和解密。`cryptography`是一个提供加密功能的Python库,它包含了对称加密、非对称加密、散列函数等。

#### 安装cryptography库

首先,你需要安装`cryptography`库。你可以使用pip命令来安装:

```bash

pip install cryptography

```

#### AES加密和解密示例

以下是一个使用AES算法进行加密和解密的Python示例:

```python

from cryptography.hazmat.primitives.ciphers import Cipher, algorithms, modes

from cryptography.hazmat.backends import default_bac

```

0

0