【Python加密库最佳实践指南】:Crypto.PublicKey模块的最佳实践

发布时间: 2024-10-14 04:09:54 阅读量: 43 订阅数: 45

# 1. Python加密库概述与Crypto.PublicKey模块介绍

## 1.1 Python加密库概述

Python作为一种广泛使用的编程语言,其在加密领域的应用也越来越广泛。Python加密库如`cryptography`、`PyCrypto`等为开发者提供了强大的加密工具和算法支持。这些库不仅支持基本的加密算法,还提供了如密钥生成、签名验证等高级功能,使得Python在数据保护、身份验证等方面的应用更加安全可靠。

## 1.2 Crypto.PublicKey模块介绍

`Crypto.PublicKey`是`pycrypto`库中的一个模块,专门用于处理非对称加密中的密钥生成和管理。它提供了RSA、DSA等密钥的生成和导入功能,是实现数字签名和加密通信的重要基础。通过`Crypto.PublicKey`模块,开发者可以轻松创建密钥对,并进行安全的加密通信。

## 1.3 为什么选择Crypto.PublicKey

选择`Crypto.PublicKey`模块的原因在于它的稳定性和广泛的支持。`pycrypto`库经过多年的开发和优化,拥有稳定的性能和成熟的社区支持。此外,`Crypto.PublicKey`模块的API设计简洁直观,即使是加密技术的新手也能快速上手。本章将详细介绍该模块的使用方法,为后续章节中更高级的加密技术打下坚实的基础。

# 2. 密钥生成与管理

在本章节中,我们将深入探讨密钥生成与管理的原理和方法,包括对称密钥和非对称密钥的生成,以及密钥的安全存储和生命周期管理。此外,我们还将介绍密钥的编码和格式转换,为后续的数字签名和加密解密实践打下坚实的基础。

## 2.1 密钥生成的原理和方法

密钥生成是加密技术中的核心环节,它涉及到对称加密和非对称加密两大体系。我们将分别介绍这两种体系下的密钥生成方法。

### 2.1.1 对称密钥生成

对称加密算法使用同一个密钥进行加密和解密。生成一个安全的对称密钥是保证通信安全的关键。对称密钥的生成通常依赖于随机数生成器,这些随机数生成器可以是硬件基础的,如基于物理现象的随机性,也可以是软件基础的,如基于系统熵的伪随机数生成器。

#### 硬件随机数生成器

硬件随机数生成器利用物理过程的随机性来产生不可预测的随机数。例如,热噪声、量子效应等物理现象可以被用来生成真正的随机数。

#### 软件随机数生成器

软件随机数生成器依赖于算法来生成伪随机数。在Python中,我们可以使用`os.urandom()`函数或`random`模块来生成伪随机数。虽然这些数不是真正的随机,但在实际应用中,只要种子的熵足够高,就可以生成安全的密钥。

```python

import os

# 生成一个安全的随机密钥

symmetric_key = os.urandom(16) # AES密钥长度为16字节

```

### 2.1.2 非对称密钥生成

非对称加密算法使用一对密钥:公钥和私钥。公钥用于加密,私钥用于解密。最常用的非对称加密算法是RSA和ECC。

#### RSA密钥生成

RSA密钥的生成涉及到大素数的生成和模幂运算。在Python中,我们可以使用`Crypto.PublicKey.RSA.generate()`方法来生成RSA密钥对。

```python

from Crypto.PublicKey import RSA

# 生成一个2048位的RSA密钥对

key = RSA.generate(2048)

private_key = key.export_key()

public_key = key.publickey().export_key()

```

#### ECC密钥生成

椭圆曲线加密(ECC)提供了一种高安全性的替代方案,尤其是在密钥长度较短的情况下。ECC密钥的生成同样涉及到数学上的椭圆曲线选择和基点的确定。

```python

from Crypto.PublicKey import ECC

# 生成一个NIST P-256曲线的ECC密钥对

key = ECC.generate(curve='P-256')

private_key = key.export_key(format='PEM')

public_key = key.publickey().export_key(format='PEM')

```

## 2.2 密钥存储与管理

密钥生成之后,如何安全地存储和管理密钥是另一个关键问题。密钥的存储需要考虑到安全性、可恢复性和易管理性。

### 2.2.1 密钥的安全存储

密钥的安全存储需要防止未授权访问和数据泄露。常见的密钥存储方法包括使用硬件安全模块(HSM)、加密的数据库和密钥管理系统。

#### 硬件安全模块(HSM)

HSM是一种物理设备,用于安全地存储和管理密钥。HSM提供了防篡改和防渗透的安全措施,确保密钥不会泄露到外部环境。

#### 加密的数据库

在某些情况下,密钥可以直接存储在加密的数据库中。数据库中的密钥可以使用对称密钥加密,然后将该对称密钥存储在HSM中。

#### 密钥管理系统

密钥管理系统(KMS)提供了一种集中管理密钥的方式。KMS可以帮助企业自动化密钥的生命周期管理,包括密钥的生成、轮换、撤销和备份。

### 2.2.2 密钥的生命周期管理

密钥的生命周期管理涉及到密钥的创建、更新、轮换和销毁。密钥的生命周期管理有助于提高安全性,防止密钥长期使用带来的风险。

#### 密钥轮换

定期轮换密钥可以减少密钥泄露的风险。在密钥轮换过程中,旧密钥会被废弃,新的密钥会被部署。

#### 密钥备份与恢复

为了防止密钥丢失,密钥备份是必要的。同时,密钥恢复机制确保在密钥丢失的情况下可以恢复服务。

## 2.3 密钥的编码和转换

密钥生成之后,可能需要进行编码和转换以满足不同系统的兼容性要求。常见的密钥编码标准包括PEM和DER。

### 2.3.1 密钥的编码标准

PEM编码是一种Base64编码的文本格式,通常以"-----BEGIN CERTIFICATE-----"开头。DER编码是一种二进制编码格式,用于存储公钥。

#### PEM编码

PEM编码可以用于存储私钥和公钥。Python中可以直接将密钥对象编码为PEM格式。

```python

from Crypto.PublicKey import RSA

# 生成RSA密钥对

key = RSA.generate(2048)

private_key = key.export_key(format='PEM')

public_key = key.publickey().export_key(format='PEM')

# 将PEM编码的私钥转换为PKCS#1格式

from Crypto.PublicKey import PKCS1_OAEP

private_key_pkcs1 = PKCS1_OAEP.importKey(private_key)

```

#### DER编码

DER编码通常用于存储公钥。Python中的`Crypto.PublicKey`模块提供了将公钥转换为DER格式的方法。

```python

from Crypto.PublicKey import ECC

# 生成ECC密钥对

key = ECC.generate(curve='P-256')

public_key = key.publickey()

# 将ECC公钥转换为DER格式

public_key_der = public_key.export_key(format='DER')

```

### 2.3.2 密钥的格式转换

密钥格式转换是指将密钥从一种格式转换为另一种格式。例如,从PEM格式转换为DER格式,或者从PKCS#1转换为PKCS#8。

#### PKCS#1与PKCS#8

PKCS#1和PKCS#8是公钥加密标准的一部分,定义了密钥的编码方式。PKCS#8提供了比PKCS#1更通用的密钥编码方法。

```python

from Crypto.PublicKey import RSA, PKCS8

# 生成RSA密钥对

key = RSA.generate(2048)

private_key_pem = key.export_key()

# 将PEM格式的私钥转换为PKCS#8格式

private_key_pkcs8 = PKCS8.importKey(private_key_pem)

```

在本章节中,我们介绍了密钥生成与管理的原理和方法,包括对称密钥和非对称密钥的生成,以及密钥的安全存储、生命周期管理和编码转换。这些知识点将为我们后续深入探讨数字签名和加密解密实践打下坚实的基础。

# 3. 数字签名与验证

## 3.1 数字签名的原理

### 3.1.1 数字签名的基本概念

在本章节中,我们将深入探讨数字签名的基本概念。数字签名是一种用于验证数字信息完整性和来源的技术。它类似于传统的手写签名,但采用了加密技术,以确保签名的安全性和不可伪造性。数字签名通常用于软件分发、电子邮件、电子合同等领域,确保数据的真实性和完整性。

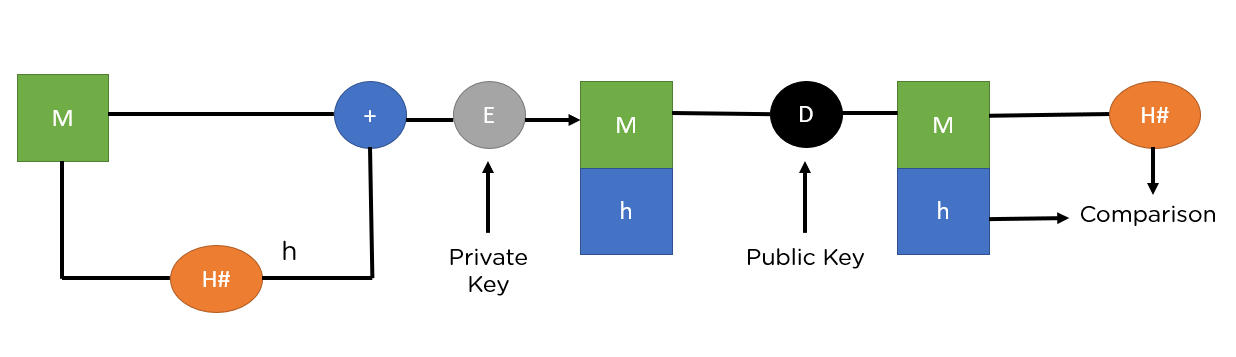

数字签名的实现依赖于非对称加密技术,使用公钥和私钥对数据进行加密和解密。发送者使用私钥对信息进行加密,生成一个唯一的签名。接收者可以使用发送者的公钥对签名进行解密,验证其真实性和完整性。

### 3.1.2 数字签名的工作流程

数字签名的工作流程包括几个关键步骤:

1. **生成密钥对**:发送者生成一对密钥,包括一个私钥和一个公钥。

2. **创建签名**:发送者使用私钥对数据进行加密,生成数字签名。

3. **附加签名**:发送者将数字签名附加到原始数据上。

4. **传输数据**:发送者将带有签名的数据发送给接收者。

5. **验证签名**:接收者使用发送者的公钥对数字签名进行解密,并与原始数据进行比对。

6. **验证成功**:如果解密后的数据与原始数据一致,签名验证成功。

## 3.2 数字签名的实现

### 3.2.1 使用Crypto.PublicKey模块签名

在本章节中,我们将展示如何使用Python的Crypto.PublicKey模块实现数字签名。以下是使用RSA算法进行签名的示例代码:

```python

from Crypto.PublicKey import RSA

from Crypto.Signature import pkcs1_15

from Crypto.Hash import SHA256

# 生成RSA密钥对

key = RSA.generate(2048)

private_key = key.export_key()

public_key = key.publickey().export_key()

# 待签名的数据

data = b'Hello, this is a test message.'

hash_obj = SHA256.new(data)

signature = pkcs1_15.new(key).sign(hash_obj)

# 将签名附加到数据

signed_data = data + signature

# 验证签名的函数

def verify_signature(public_key, data, signature):

key = RSA.import_key(public_key)

hash_obj = SHA256.new(data)

try:

pkcs1_15.new(key).verify(hash_obj, signature)

return True

except (ValueError, TypeError):

return False

# 验证签名

is_valid = verify_signature(public_key, data, signature[len(data):])

print("Is the signature valid?", is_valid)

```

在上述代码中,我们首先生成了一个RSA密钥对,然后对消息进行了SHA256哈希处理,并使用私钥生成了签名。之后,我们将签名附加到了原始数据上。最后,我们定义了一个函数来验证签名的有效性。

### 3.2.2 签名的验证过程

数字签名的验证过程是签名工作流程的关键部分。接收者需要验证签名的有效性,以确保数据的真实性和完整性。以下是签名验证过程的详细步骤:

1. **提取签名**:从收到的数据中提取数字签名部分。

2. **

0

0