【密钥对生成终极指南】:RSA与DSA密钥对生成与管理

发布时间: 2024-10-14 03:23:41 阅读量: 11 订阅数: 5

# 1. 密钥对生成基础概述

## 密钥对生成的定义和重要性

在信息安全领域,密钥对生成是构建加密通信的基石。它涉及到生成一对唯一的密钥:公钥和私钥。公钥可以公开,用于加密数据和验证签名;私钥必须保密,用于解密数据和创建签名。密钥对的生成对于保护数据传输、确保身份验证和维护数据完整性至关重要。

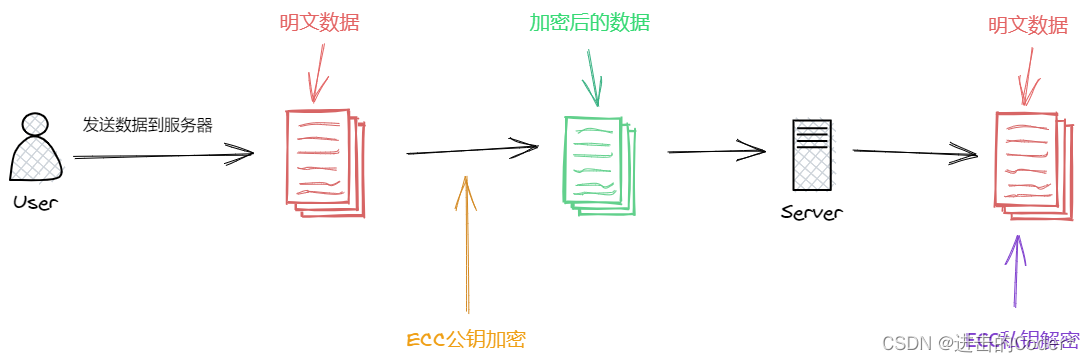

## 公钥加密技术简介

公钥加密,又称非对称加密,是一种使用一对不同但相关密钥的加密方法。这对密钥包括一个公钥和一个私钥,公钥用于加密数据,私钥用于解密数据。这种方法使得任何持有公钥的人都可以加密信息,但只有持有对应私钥的人才能解密。这种技术广泛应用于SSL/TLS、数字签名和加密货币等领域。

## 密钥对生成的基本流程

生成密钥对的基本流程通常涉及以下步骤:

1. **选择算法**:确定使用哪种公钥加密算法(如RSA、DSA等)。

2. **生成密钥对**:使用选择的算法生成公钥和私钥。

3. **验证密钥对**:确保生成的密钥对符合安全性要求。

4. **导出密钥**:将生成的密钥对导出为可用的格式。

以下是一个使用OpenSSL生成RSA密钥对的简单示例代码:

```bash

openssl genpkey -algorithm RSA -out private_key.pem -pkeyopt rsa_keygen_bits:2048

openssl pkey -in private_key.pem -out public_key.pem -pubout

```

在这个例子中,我们生成了一个2048位的RSA密钥对,并将其保存为PEM格式的文件。私钥保存在`private_key.pem`中,公钥保存在`public_key.pem`中。

# 2. RSA密钥对的生成与管理

### 2.1 RSA密钥对生成的理论基础

#### 2.1.1 RSA算法的工作原理

RSA算法是一种非对称加密算法,由Rivest、Shamir和Adleman在1977年共同提出。它的安全性基于大数分解的难度,即给定两个大素数,计算它们的乘积很容易,但从它们的乘积中分解出这两个素数却极其困难。

RSA算法的关键步骤如下:

1. 选择两个大素数 \( p \) 和 \( q \),计算它们的乘积 \( n = p \times q \),\( n \) 的长度即为密钥长度。

2. 计算 \( n \) 的欧拉函数 \( \phi(n) = (p-1)(q-1) \)。

3. 选择一个小于 \( \phi(n) \) 的整数 \( e \),使得 \( e \) 和 \( \phi(n) \) 互质,通常 \( e \) 可以选择65537。

4. 计算 \( e \) 关于 \( \phi(n) \) 的模逆元 \( d \),即 \( d \times e \mod \phi(n) = 1 \)。

5. 公钥为 \( (e, n) \),私钥为 \( (d, n) \)。

加密过程:对于明文 \( M \),计算密文 \( C = M^e \mod n \)。

解密过程:对于密文 \( C \),计算明文 \( M = C^d \mod n \)。

#### 2.1.2 密钥长度和安全性

RSA密钥的安全性与密钥长度密切相关。随着计算机性能的提升,传统的512位和1024位密钥长度已经不再安全。目前,推荐的密钥长度至少为2048位。

密钥长度越长,破解的难度越大,但相应的计算成本也越高。因此,选择合适的密钥长度是一个权衡性能和安全性的问题。

### 2.2 RSA密钥对生成的实践操作

#### 2.2.1 使用OpenSSL生成RSA密钥对

OpenSSL是一个强大的加密库,提供了丰富的命令行工具来管理密钥。以下是使用OpenSSL生成2048位RSA密钥对的步骤:

```bash

openssl genrsa -out rsa_private_key.pem 2048

```

这条命令会生成一个名为`rsa_private_key.pem`的私钥文件。

接下来,我们可以从私钥中导出公钥:

```bash

openssl rsa -in rsa_private_key.pem -pubout -out rsa_public_key.pem

```

这条命令会生成一个名为`rsa_public_key.pem`的公钥文件。

#### 2.2.2 密钥的存储和保护

生成的密钥文件需要妥善存储和保护,以防止未授权访问。以下是一些推荐的保护措施:

- 使用强密码保护私钥文件。

- 将密钥文件存储在安全的位置,例如加密的文件系统或安全的密钥管理服务。

- 定期备份密钥,并确保备份的安全性。

### 2.3 RSA密钥对的管理与维护

#### 2.3.1 密钥的轮换和更新

密钥轮换是指定期更换密钥,以减少密钥被破解的风险。RSA密钥对应该定期更新,特别是对于长时间运行的服务。

使用OpenSSL更新RSA密钥对的步骤如下:

```bash

# 生成新的密钥对

openssl genrsa -out new_rsa_private_key.pem 2048

openssl rsa -in new_rsa_private_key.pem -pubout -out new_rsa_public_key.pem

# 将新的公钥替换旧的公钥

# 将新的私钥备份到安全的地方

```

#### 2.3.2 密钥的安全备份与恢复

密钥的安全备份是密钥管理的重要环节。以下是使用OpenSSL备份和恢复RSA私钥的步骤:

```bash

# 备份私钥

openssl rsa -in rsa_private_key.pem -out rsa_private_key_backup.pem

#

```

0

0