【数字签名速成课】:利用Crypto.PublicKey轻松实现数字签名

发布时间: 2024-10-14 03:31:00 阅读量: 24 订阅数: 34

# 1. 数字签名的基本概念和原理

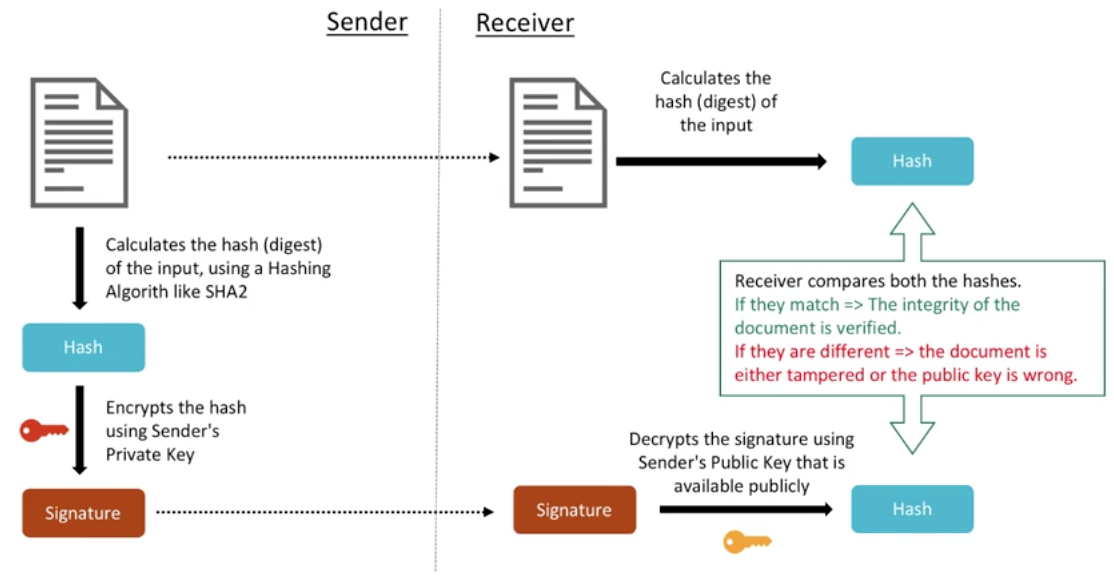

数字签名是一种密码学技术,它利用非对称加密算法确保信息的完整性和来源的认证。在信息安全领域,数字签名扮演着至关重要的角色,它不仅验证了消息发送者的身份,还确保了消息在传输过程中未被篡改。

## 数字签名的基本原理

数字签名的核心原理基于非对称加密技术,通常涉及一对密钥:公钥和私钥。私钥用于签名,公钥用于验证。当发送者A想要向接收者B发送信息时,A会使用自己的私钥对信息的哈希值进行加密,生成签名。然后,将这个签名和原始信息一起发送给B。

```

+--------+ +--------+

| 发送者A | | 接收者B |

+--------+ +--------+

| |

| 生成信息和签名 |

|---------------------->|

| |

| 使用公钥验证签名 |

|<----------------------|

```

接收者B收到信息后,会使用发送者A的公钥对签名进行解密,得到一个哈希值,然后将这个哈希值与自己对原始信息计算出的哈希值进行比较。如果两者一致,说明信息未被篡改,且确实由A发送。

## 数字签名的应用

数字签名在很多领域都有广泛的应用,比如电子邮件、软件代码签名、电子合同等。在企业环境中,数字签名可以用于内部文件的验证,确保文件的来源和完整性。此外,在电子商务中,数字签名可以用于验证交易双方的身份,保障交易的安全。

数字签名作为一种成熟的技术,其安全性依赖于非对称加密算法的强度和密钥的管理。在下一章中,我们将探讨如何在Python中使用Crypto.PublicKey模块来实现数字签名的生成和验证。

# 2. Python中的Crypto.PublicKey模块介绍

Crypto.PublicKey模块是Python中用于处理公钥密码学的模块,它是PyCrypto库的一部分,提供了生成和管理密钥对、签名和验证消息等功能。本章将详细介绍该模块的安装、使用方法、密钥的生成和管理以及消息的签名和验证。

## 2.1 模块概述

### 2.1.1 模块的安装和配置

在开始使用Crypto.PublicKey模块之前,我们需要确保已经安装了PyCrypto库。可以通过以下命令来安装PyCrypto:

```bash

pip install pycryptodome

```

安装完成后,我们可以开始使用Crypto.PublicKey模块。这个模块主要是用于生成公钥和私钥对,并进行相关的加密、解密和签名操作。

### 2.1.2 模块的基本使用方法

Crypto.PublicKey模块提供了多个类,用于处理不同的公钥密码学算法。其中,RSA是最常用的公钥加密算法之一,因此我们将重点介绍如何使用RSA算法。

首先,我们需要导入Crypto.PublicKey中的RSA类:

```python

from Crypto.PublicKey import RSA

```

然后,我们可以生成一个新的RSA密钥对:

```python

key = RSA.generate(2048)

private_key = key.export_key()

public_key = key.publickey().export_key()

```

这里,`RSA.generate(2048)`函数用于生成一个新的2048位的RSA密钥对,`export_key()`方法用于将私钥和公钥导出为PEM格式的字符串。

## 2.2 密钥的生成和管理

### 2.2.1 生成公钥和私钥

生成公钥和私钥是数字签名的基础。在Python中,我们可以使用Crypto.PublicKey模块轻松地生成这些密钥。以下是生成密钥对的代码示例:

```python

from Crypto.PublicKey import RSA

# 生成密钥对

key = RSA.generate(2048)

private_key = key.export_key()

public_key = key.publickey().export_key()

# 将密钥保存到文件

with open('private.pem', 'wb') as f:

f.write(private_key)

with open('public.pem', 'wb') as f:

f.write(public_key)

```

在上述代码中,我们首先生成了一个2048位的RSA密钥对,并将私钥和公钥导出为PEM格式的字符串。然后,我们将这些字符串保存到文件中。

### 2.2.2 密钥的保存和加载

密钥的保存和加载是密钥管理的重要环节。我们可以通过以下代码示例来演示如何保存和加载密钥:

```python

from Crypto.PublicKey import RSA

# 加载私钥

with open('private.pem', 'rb') as f:

private_key_data = f.read()

private_key = RSA.import_key(private_key_data)

# 加载公钥

with open('public.pem', 'rb') as f:

public_key_data = f.read()

public_key = RSA.import_key(public_key_data)

```

在这个示例中,我们首先从文件中读取私钥和公钥的PEM格式数据,然后使用`RSA.import_key()`方法导入密钥。

## 2.3 消息的签名和验证

### 2.3.1 签名过程详解

数字签名的过程包括使用私钥对消息进行签名。以下是签名过程的代码示例:

```python

from Crypto.Signature import pkcs1_15

from Crypto.Hash import SHA256

# 加载私钥

with open('private.pem', 'rb') as f:

private_key_data = f.read()

private_key = RSA.import_key(private_key_data)

# 消息哈希

message = b'Hello, Crypto!'

hash = SHA256.new(message)

# 签名消息

signature = pkcs1_15.new(private_key).sign(hash)

```

在这个示例中,我们首先加载了私钥,然后对消息进行SHA256哈希处理。最后,我们使用`pkcs1_15`签名方法对消息哈希进行签名。

### 2.3.2 验证签名的基本流程

验证签名是确保消息未被篡改的关键步骤。以下是验证签名的代码示例:

```python

from Crypto.Signature import pkcs1_15

from Crypto.Hash import SHA256

# 加载公钥

with open('public.pem', 'rb') as f:

public_key_data = f.read()

public_key = RSA.import_key(public_key_data)

# 消息哈希

message = b'Hello, Crypto!'

hash = SHA256.new(message)

# 验证签名

signature = # 假设这是接收到的签名

try:

pkcs1_15.new(public_key).verify(hash, signature)

print("验证成功")

except (ValueError, TypeError):

print("验证失败")

```

在这个示例中,我们加载了公钥,并对消息进行SHA256哈希处理。然后,我们使用`pkcs1_15`验证方法来验证签名是否与消息哈希匹配。

【代码逻辑解读】

在上述代码中,我们首先导入了必要的模块,然后加载了公钥和私钥。接着,我们对消息进行哈希处理,使用私钥对消息的哈希进行签名,并将签名保存在`signature`变量中。最后,我们尝试使用公钥验证签名是否有效。如果验证通过,则输出“验证成功”,否则输出“验证失败”。

【参数说明】

- `private_key`: 用于签名的私钥。

- `public_key`: 用于验证的公钥。

- `message`: 需要签名的消息。

- `hash`: 消息的哈希值。

- `signature`: 从发送方接收到的签名。

【代码执行逻辑】

1. 加载私钥和公钥。

2. 对消息进行哈希处理。

3. 使用私钥对哈希值进行签名。

4. 使用公钥验证签名的有效性。

通过上述步骤,我们可以确保消息在传输过程中未被篡改,并且确实是由持有相应私钥的发送方发送的。这对于安全通信至关重要。

【mermaid流程图】

以下是数字签名和验证的流程图:

```mermaid

graph LR

A[开始] --> B{加载私钥}

B --> C{计算消息哈希}

C --> D{使用私钥签名}

D

```

0

0