SSH免密钥登录实现指南

发布时间: 2024-09-30 08:31:09 阅读量: 3 订阅数: 9

# 1. SSH免密钥登录概述

SSH(Secure Shell)协议被广泛用于网络服务的安全访问和远程管理,是保障IT基础设施安全通信的重要工具。免密钥登录是一种高效、安全的认证方式,它允许用户在不需要输入密码的情况下登录到远程服务器。与传统的密码认证相比,免密钥登录减少了密码泄露的风险,同时提高了登录效率。

在本章节中,我们将介绍免密钥登录的基本概念、优势以及使用场景。我们将探讨为什么免密钥登录成为许多组织首选的认证方式,并且为读者提供一个概览,如何通过配置实现免密钥登录,以及它的操作简便性和安全性。接下来的章节将深入探讨SSH协议的理论基础和实践操作。

# 2. SSH免密钥登录的理论基础

### 2.1 SSH协议简介

#### 2.1.1 SSH的工作原理

安全外壳协议(SSH)是一种网络协议,用于安全地访问远程计算机。它在不可信的网络中提供安全通信。SSH通常用于远程登录、远程命令执行以及数据传输。SSH的工作原理主要基于客户端-服务器模型,两端通过加密的隧道进行通信。

SSH协议分为几个部分,主要包括传输层协议和用户认证协议。传输层负责对数据包进行加密、解密以及完整性校验。它为上层协议提供可靠的传输服务。用户认证协议则用于客户端与服务器之间身份验证。

要理解SSH的工作原理,关键在于以下几个步骤:

- 服务器启动SSH服务,监听特定端口(默认是22)。

- 客户端请求连接到服务器端指定端口。

- 服务器响应并发送服务器的SSH版本信息以及服务器支持的加密算法。

- 客户端选择一个共同支持的加密算法,然后生成会话密钥。

- 服务器和客户端使用密钥进行认证和数据交换。

以下是其工作过程的逻辑流程图:

```mermaid

graph LR

A[客户端] -->|建立连接| B(SSH服务器)

B -->|版本和算法协商| A

A -->|选择加密算法并生成会话密钥| B

B -->|会话密钥确认| A

A -->|会话密钥开始加密通信| B

```

通过此流程,SSH确保了在数据传输过程中即使有第三方拦截也无法理解数据内容,从而保护了通信的安全性。

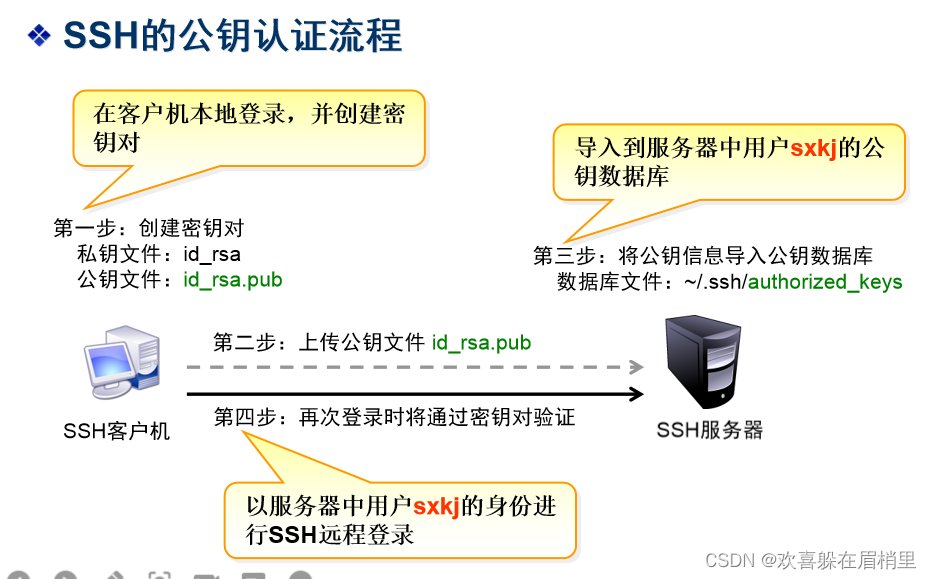

#### 2.1.2 SSH的密钥认证机制

SSH的密钥认证机制是通过公钥和私钥的配对来实现的,这种机制称为非对称加密。用户使用一对密钥,即公钥和私钥。私钥必须保密,只有用户自己知道,而公钥可以公开。

当用户试图通过SSH连接到服务器时,客户端向服务器提供用户的公钥。服务器端将使用该公钥对一段数据进行加密,然后将加密后的数据发送回客户端。客户端此时使用对应的私钥对加密数据进行解密。如果解密成功,服务器验证了客户端的私钥所有权,从而确认客户端的身份。

这是一个高层次的流程:

1. 用户生成一对密钥(公钥和私钥)。

2. 用户将公钥添加到服务器的`~/.ssh/authorized_keys`文件中。

3. 用户使用私钥尝试通过SSH连接到服务器。

4. 服务器验证公钥是否在`authorized_keys`列表中,并发送挑战消息。

5. 客户端使用私钥对挑战消息进行解密。

6. 解密后的消息被发送回服务器。

7. 如果服务器成功验证解密消息,则允许用户登录。

使用这种机制,SSH为用户提供了一个既安全又方便的登录方式。与传统的密码登录相比,密钥认证提供了一种强认证机制,大大减少了密码泄露或被猜测的风险。

### 2.2 密钥对的生成与管理

#### 2.2.1 使用OpenSSH生成密钥对

在Linux系统中,通常使用OpenSSH套件来生成密钥对。OpenSSH是一个开源的SSH实现,提供了完整的工具集来操作SSH服务。要生成密钥对,你可以使用`ssh-keygen`工具。以下是`ssh-keygen`工具的基本用法。

```bash

ssh-keygen -t rsa -b 4096 -C "your_***"

```

参数解释:

- `-t rsa`:指定生成的密钥类型为RSA。

- `-b 4096`:指定密钥长度为4096位。

- `-C`:添加注释(通常是你的电子邮件地址)。

执行上述命令后,系统会要求你输入一个文件名来保存生成的密钥对,并可选择设置密钥的密码(passphrase)。若未设置密码,意味着私钥被解密后就可以使用,因此设置密码可以提供额外的安全层。

生成密钥后,你会在指定的目录得到两个文件:一个私钥(默认是`id_rsa`,不带扩展名),一个公钥(默认是`id_rsa.pub`)。其中,公钥文件包含用户身份的证明,而私钥文件必须保密。

#### 2.2.2 密钥对的安全存储与备份

私钥的安全存储至关重要。因为任何获取到私钥的人都可以访问对应的服务器,拥有私钥等同于持有服务器的访问权限。因此,保护私钥的安全和保密是至关重要的。以下是管理私钥的一些最佳实践:

- **设置文件权限**:确保私钥文件(通常是`~/.ssh/id_rsa`)的权限设置为600,这样只有文件所有者有读写权限。

- **使用密码**:为私钥设置密码,即使私钥文件被泄露,没有密码也无法使用。

- **安全备份**:定期备份私钥文件到安全的备份介质上,如物理安全的硬盘或加密的USB驱动器。

- **使用硬件安全模块(HSM)**:对于需要极高安全级别的用户,可以考虑使用硬件安全模块来存储私钥。

以下是针对Linux系统备份私钥的示例代码:

```bash

cd ~/.ssh/

tar czf ~/ssh_backup.tar.gz id_rsa*

```

该示例中,我们进入`.ssh`目录,将私钥文件打包备份到用户主目录下。使用tar命令压缩并打包,文件名以`ssh_backup.tar.gz`为备份文件名。

请牢记,私钥的备份和恢复要非常谨慎处理,恢复私钥时,应确保目标系统是安全可信的,并且新的存储位置权限设置符合安全要求。

# 3. SSH免密钥登录的实践操作

## 3.1 客户端配置

### 3.1.1 私钥的加载与使用

私钥是SSH免密钥登录过程中的关键部分。私钥必须保密,绝不能泄露给任何未经授权的第三方。通过使用私钥,用户可以无需输入密码即可建立安全的SSH连接。

要加载私钥,首先需要使用`ssh-agent`服务,它会在当前会话中维护私钥,并与SSH程序交互。启动`ssh-agent`的命令是:

```bash

eval $(ssh-agent -s)

```

此命令启动`ssh-agent`并输出shell命令来设置环境变量。这些命令通常以`eval`开头,所以需要将输出内容一起执行。

然后,使用`ssh-add`命令将私钥添加到`ssh-agent`中:

```bash

ssh-add ~/.ssh/id_rsa

```

这里假设私钥文件名为`id_rsa`,默认情况下,OpenSSH客户端会查找`~/.ssh/id_rsa`和`~/.ssh/id_dsa`这两个文件作为私钥。

**代码逻辑分析**:

- `ssh-agent`是一个程序,用于运行SSH时,帮助管理私钥和公钥对,并提供对密码短语的请求。

- `ssh-add`是一个命令行工具,用于将私钥添加到`ssh-agent`的高速缓存中。

- 上述命令中,`~/.ssh/id_rsa`是私钥文件的路径。如果私钥位于不同的位置,或使用了不同的文件名,应相应修改命令。

### 3.1.2 连接服务器的配置

配置客户端以使用私钥连接到服务器时,需要确保`~/.ssh/config`文件(如果没有,则创建一个)被正确配置。以下是一个配置文件示例,说明如何连接到不同的服务器:

```***

***

User username

IdentityFile ~/.ssh/id_rsa

```

这里定义了一个`Host`条目`myserver`,它映射到服务器地址`***`,指定使用`username`作为用户名,并指定使用`~/.ssh/id_rsa`作为连接服务器的私钥。

在命令行中,要连接到配置好的服务器,可以使用如下命令:

```bash

ssh myserver

```

**代码逻辑分析**:

- `Host`指令后跟上定义的别名,例如`myserver`。

- `HostName`是服务器的实际IP地址或域名。

- `User`指定默认的用户名。

- `IdentityFile`指定了客户端使用的私钥文件路径。

- 使用`ssh`命令时,如果提供了`Host`别名,如`myserver`,它将加载对应配置。

## 3.2 服务器端配置

### 3.2.1 公钥的授权与管理

在服务器端,需要将客户端生成的公钥添加到`~/.ssh/authorized_keys`文件中,以便客户端可以无密码登录。首先,将客户端的公钥内容复制到服务器的`authorized_keys`文件中:

```bash

cat ~/.ssh/id_rsa.pub | ssh username@server_ip 'cat >> ~/.ssh/authorized_keys'

```

这里,`id_rsa.pub`是客户端公钥文件的路径,`username`是服务器上的用户名,`server_ip`是服务器的IP地址。

然后,确保服务器上的`~/.ssh`目录和`authorized_keys`文件具有正确的权限:

```bash

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keys

```

**代码逻辑分析**:

- `cat`命令用于读取公钥文件的内容。

- `ssh`命令用于远程执行命令。管道符`|`将客户端的公钥内容传输到服务器。

- `chmod`命令用于修改文件和目录的权限,`700`表示只有所有者可以读取、写入和执行,`600`表示只有所有者可以读取和写入。

### 3.2.2 配置无密码认证的步骤

服务器端的配置主要包括以下几个步骤:

1. **创建SSH目录**:

```bash

mkdir -p ~/.ssh

```

2. **设置目录权限**:

```bash

chmod 700 ~/.ssh

```

3. **编辑或创建`~/.ssh/authorized_keys`文件**,添加客户端公钥。

4. **配置SSH服务**。编辑`/etc/ssh/sshd_config`,修改或确认以下参数设置:

```plaintext

PermitRootLogin prohibit-password

PasswordAuthentication no

PubkeyAuthentication yes

```

这里禁止了root用户通过密码登录,禁用了密码认证,并启用了公钥认证。

5. **重启SSH服务**:

```bash

service ssh restart

```

**代码逻辑分析**:

- `mkdir -p`命令创建`~/.ssh`目录,如果目录已存在则不会报错。

- `chmod`命令设置`~/.ssh`目录权限为700,确保只有用户本人可以访问。

- 修改`sshd_config`配置文件时,需要对文件进行备份,以防配置错误导致服务无法启动。

- 使用`service ssh restart`命令是为了使配置更改生效。

## 3.3 故障排查与安全加固

### 3.3.1 常见连接问题的诊断与解决

在实施SSH免密钥登录时,可能会遇到各种问题导致连接失败。以下是一些常见的故障排查方法:

1. **检查端口是否开放**:默认SSH服务运行在22端口,可以使用如下命令检查端口是否开放:

```bash

telnet server_ip 22

```

或者使用`nmap`扫描端口:

```bash

nmap -p 22 server_ip

```

2. **检查SSH服务状态**:

```bash

service ssh status

```

或者:

```bash

systemctl status ssh

```

3. **查看SSH服务日志**:

```bash

journalctl -u ssh

```

**代码逻辑分析**:

- `telnet`是一个用于检查网络连接的命令,如果端口开放,它将成功连接并退出。

- `nmap`是一个网络探测和安全审核工具。

- `service`和`systemctl`是用于管理服务的命令。

- `journalctl`用于查询和显示日志条目,`-u ssh`参数指定了仅显示与SSH服务相关的日志。

### 3.3.2 SSH免密钥登录的安全措施

为了加强SSH免密钥登录的安全性,可以采取以下措施:

1. **使用更安全的密钥算法**:较旧的密钥算法(如RSA 1024位)已不再安全,推荐使用2048位或更高级别的算法,例如ECDSA或ED25519。

2. **禁用密码认证**:如前所述,在`sshd_config`中设置`PasswordAuthentication no`确保不会使用密码登录。

3. **限制允许登录的用户**:只允许特定用户通过SSH登录。这可以通过`sshd_config`文件中的`AllowUsers`或`DenyUsers`指令设置。

4. **使用防火墙限制访问**:使用如iptables或firewalld等防火墙工具,仅允许特定IP地址或IP段连接到SSH端口。

5. **定期更新软件和密钥**:保持系统和SSH客户端与服务器端软件更新,并定期轮换密钥。

6. **使用密钥过期机制**:定期更换密钥,并限制密钥的使用期限。

**代码逻辑分析**:

- 修改`sshd_config`配置文件是提高SSH安全性的常见做法。

- 防火墙工具可以控制网络流量,限制访问特定服务的IP地址。

- 密钥过期机制可以通过设置过期时间强制用户定期更换密钥。

## 3.4 客户端与服务器的交互流程图

为了更好地理解客户端和服务器之间的SSH免密钥登录交互流程,可以参考以下mermaid流程图:

```mermaid

sequenceDiagram

participant Client

participant SSH-Agent

participant SSH-Client

participant Server

Client->>SSH-Agent: Load Private Key

SSH-Agent-->>SSH-Agent: Store Private Key

Client->>SSH-Client: Connect to Server

SSH-Client->>Server: Request Authentication

Server->>SSH-Client: Send Challenge

SSH-Client->>SSH-Agent: Request Private Key

SSH-Agent-->>SSH-Client: Provide Private Key

SSH-Client->>Server: Respond with Key

Server->>Server: Verify Key

alt Key is valid

Server->>SSH-Client: Allow Access

SSH-Client->>SSH-Agent: Confirm Connection

else Key is invalid

Server->>SSH-Client: Deny Access

SSH-Client->>SSH-Agent: Confirm Rejection

end

```

**流程图解释**:

- 该流程图描述了从客户端请求连接到服务器,到最终验证密钥并允许或拒绝访问的整个过程。

- 首先,客户端加载私钥到`ssh-agent`中,然后使用`ssh-client`建立与服务器的连接。

- 服务器响应挑战,并要求客户端提供密钥作为认证。

- 客户端请求`ssh-agent`提供私钥,并将其发送给服务器进行验证。

- 如果密钥有效,则服务器允许访问,否则拒绝。

## 3.5 安全最佳实践与合规性要求

实现SSH免密钥登录后,必须确保所有安全最佳实践都得到遵守,以符合行业合规性要求。这些实践可能包括:

1. **使用强加密**:确保使用强加密算法和密钥长度来保护数据传输过程中的安全性。

2. **定期审查认证日志**:定期检查SSH认证日志,以便发现和应对潜在的不安全行为。

3. **多因素认证**:虽然免密钥登录本身不涉及密码,但可以结合其他安全措施,如手机认证或硬件令牌。

4. **配置文件权限**:确保所有SSH相关配置文件的权限安全,例如`sshd_config`、`authorized_keys`等。

5. **加密存储密钥**:敏感密钥应以加密形式存储,以防敏感数据泄露。

6. **安全培训与意识**:对使用SSH的员工进行定期的安全培训和意识提升。

## 3.6 客户端配置的示例表格

下表是一个简单的配置示例,展示了如何为不同的服务器设置SSH免密钥登录:

| Host Alias | Host Name | User | IdentityFile |

|------------|--------------|------|-------------------------|

| server1 | ***.***.*.* | root | ~/.ssh/id_rsa_server1 |

| server2 | *** | user | ~/.ssh/id_ecdsa_server2 |

**表格解释**:

- 表格中每一列分别代表了SSH配置中的`Host`别名、`HostName`、`User`和`IdentityFile`。

- 多个服务器可以有不同的登录凭证和配置,通过这种表格形式可以清晰地管理和维护。

# 4. SSH免密钥登录高级应用

## 4.1 多密钥管理与自动化部署

### 4.1.1 使用ssh-agent和ssh-add管理密钥

在使用多个SSH密钥进行远程登录时,手动加载每个私钥会变得非常繁琐。这时,`ssh-agent`和`ssh-add`工具可以提供帮助,它们能够管理用户的私钥,并且与SSH客户端协作,实现无需每次连接都手动输入密码。

`ssh-agent`是一个程序,用于运行SSH的进程,它会保存用户的私钥的密码短语,并且通过`ssh-add`将私钥添加到进程中。我们可以设置`ssh-agent`在用户登录时自动启动,通过以下步骤进行配置:

1. 在用户的`.bashrc`或`.bash_profile`文件中添加以下内容:

```bash

if [ -z "$SSH_AUTH_SOCK" ] ; then

eval `ssh-agent -s`

fi

```

2. 添加私钥到`ssh-agent`,使用`ssh-add`命令:

```bash

ssh-add ~/.ssh/id_rsa或者其他私钥文件路径

```

执行此命令后,系统会提示你输入私钥的密码短语。密码短语输入后,私钥被`ssh-agent`缓存,并且无需再次输入密码即可进行身份认证。

`ssh-agent`和`ssh-add`的主要功能是缓存私钥的密码短语,避免重复输入。一旦`ssh-agent`运行,你只需要第一次使用`ssh-add`加载私钥,之后的会话中都不需要重新输入密码短语。

### 4.1.2 利用脚本自动部署密钥

对于需要自动部署多个服务器的场景,可以编写脚本来自动设置SSH免密钥登录。这不仅减少了重复劳动,也提高了效率。下面是一个简单的脚本示例,用于自动化部署密钥:

```bash

#!/bin/bash

# 配置变量

SERVER_LIST="server1 server2 server3" # 待配置的服务器列表

USER="username" # SSH连接的用户名

KEY_PATH="$HOME/.ssh/id_rsa.pub" # 公钥路径

# 将公钥内容保存到临时文件

KEY_CONTENT=$(cat $KEY_PATH)

# 遍历服务器列表,自动添加公钥到服务器的授权密钥列表

for SERVER in $SERVER_LIST

do

echo "正在配置服务器:$SERVER"

ssh-copy-id -i $KEY_PATH $USER@$SERVER # 使用ssh-copy-id命令自动化添加密钥

done

echo "所有服务器的配置完成。"

```

上述脚本首先定义了需要配置的服务器列表和SSH用户名,然后读取本地的公钥文件内容,接着通过循环遍历服务器列表,使用`ssh-copy-id`命令自动添加公钥到远程服务器的`authorized_keys`文件中。

这样的自动化部署脚本大大减少了人工操作的复杂度,并且可以集成到持续集成/持续部署(CI/CD)流程中,从而实现更加流畅的自动化运维。

## 4.2 远程主机跳转与端口转发

### 4.2.1 SSH跳转的配置与优势

SSH提供了灵活的跳转功能,允许用户通过一个中间服务器(跳转主机)连接到目标主机。这种配置对于安全性要求较高的网络环境非常有用,因为它可以限制直接从外部网络访问内部网络的服务器。

配置SSH跳转非常简单,用户只需要在SSH命令中添加一个跳转主机参数`-J`:

```bash

ssh -J jump_host_user@jump_host_address target_host_user@target_host_address

```

在这个命令中,`jump_host_user`和`target_host_user`分别是跳转主机和目标主机的用户名,`jump_host_address`是跳转主机的地址,`target_host_address`是目标主机的地址。

使用SSH跳转的优势包括:

- **安全性提升**:通过隐藏目标主机的IP地址,避免直接暴露在外部网络中。

- **访问控制**:只允许已知的跳转主机连接到内部网络,增强了安全策略的灵活性。

- **网络隔离**:适用于网络隔离环境,其中直接连接是被限制或禁止的。

SSH跳转也支持使用配置文件简化操作。例如,在用户的`.ssh/config`文件中可以配置如下:

```bash

Host jump_host

HostName jump_host_address

User jump_host_user

Host target_host

HostName target_host_address

User target_host_user

ProxyJump jump_host

```

配置之后,可以简单使用`ssh target_host`命令来通过跳转主机连接到目标主机。

### 4.2.2 端口转发的原理与配置

端口转发(Port Forwarding)是SSH的另一个重要功能,它允许用户将远程主机上的端口与本地端口连接,或反之。端口转发有多种类型,包括本地端口转发、远程端口转发和动态端口转发。其中,本地端口转发是最常用的一种。

本地端口转发的原理是将远程主机的某个端口转发到本地端口。通过这种方式,用户可以访问远程主机上受限服务,即使这些服务没有暴露到公网上。

在命令行中配置本地端口转发的语法如下:

```bash

ssh -L local_port:localhost:remote_port user@remote_host

```

- `local_port`是本地机器上将要监听的端口。

- `localhost`表示本地主机,即转发到本地。

- `remote_port`是远程主机上的端口。

- `user`是远程主机的用户名。

- `remote_host`是远程主机的地址。

例如,将远程主机的MySQL端口转发到本地机器的3306端口,可以使用:

```bash

ssh -L 3306:localhost:3306 user@remote_host

```

这样配置后,本地的MySQL客户端连接到`localhost:3306`即可访问远程主机的MySQL服务。

远程端口转发与本地端口转发类似,但是方向相反,通常用于当远程主机可以访问到某些本地服务,但本地网络环境限制无法直接访问远程服务时。

动态端口转发则提供了更多的灵活性,通过创建一个SOCKS代理服务器,将所有发送到本地端口的数据转发到远程主机。

端口转发在多层网络架构中尤其有用,可以确保敏感服务的安全,同时提供远程访问的能力。然而,不当的端口转发配置可能会带来安全风险,因此在进行配置时应谨慎考虑,并确保只转发必要的端口。

## 4.3 监控与日志分析

### 4.3.1 监控SSH登录活动

SSH服务器的日志文件记录了所有通过SSH进行的登录活动。通过分析这些日志,管理员可以监控系统安全状况,发现潜在的安全威胁。在Linux系统中,SSH的日志通常位于`/var/log/auth.log`或`/var/log/secure`,具体取决于系统配置。

要查看SSH登录活动,可以使用`grep`命令从日志文件中筛选SSH相关的条目:

```bash

grep "sshd" /var/log/auth.log

```

或者

```bash

grep "sshd" /var/log/secure

```

查看日志文件时,需要注意以下几点:

- **登录失败尝试**:可以发现是否存在暴力破解攻击尝试,应监控连续多次的失败登录尝试。

- **登录时间**:登录活动的时间可以帮助检测非工作时间的异常登录行为。

- **登录源IP**:检查登录活动的源IP地址,可以发现异地登录或来自已知恶意IP的登录尝试。

- **使用的用户账户**:监控哪些账户被频繁尝试登录,特别是那些具有高级权限的账户。

### 4.3.2 SSH日志的分析与管理

SSH日志是追踪用户行为、确保系统安全的重要工具。管理员可以通过分析日志来监控系统异常行为,如不寻常的登录活动或未经授权的访问尝试。在进行日志分析时,可以使用一些工具来辅助,例如`fail2ban`或`auditd`。

`fail2ban`是一个常用于SSH日志分析的工具,它会根据预设规则检测日志文件中的错误尝试,并自动添加防火墙规则来阻止这些尝试。

首先,需要安装`fail2ban`:

```bash

sudo apt-get install fail2ban # Debian/Ubuntu

sudo yum install fail2ban # CentOS/RHEL

```

然后,修改`/etc/fail2ban/jail.conf`文件配置相应的SSH规则:

```ini

[ssh]

enabled = true

port = ssh

filter = sshd

logpath = /var/log/auth.log

maxretry = 3

```

`fail2ban`服务启动后,一旦检测到三次失败的登录尝试,相关IP地址会被暂时封禁。封禁时间、重试次数和日志路径等参数都可以根据实际需求调整。

`auditd`是一个Linux内核的审计框架,它可以让管理员收集关于文件系统、系统调用、用户登录等事件的详细信息。使用`auditd`可以帮助实现更细致的日志管理和分析:

安装`auditd`:

```bash

sudo apt-get install auditd # Debian/Ubuntu

sudo yum install audit # CentOS/RHEL

```

启动`auditd`服务:

```bash

sudo systemctl start auditd

```

使用`auditctl`工具添加规则来监控SSH登录尝试:

```bash

sudo auditctl -w /var/log/auth.log -p wa -k ssh_login_attempts

```

此命令会监控`auth.log`文件的写入和属性更改,如果检测到与SSH登录相关的事件,这些事件将与`ssh_login_attempts`这个key关联。

虽然日志分析可以提供安全监控的手段,但产生大量的日志数据也会消耗系统资源。因此,在配置日志分析时,需要权衡日志详细程度和系统性能之间的关系。一个良好的实践是结合使用日志聚合工具(如ELK Stack)来汇总和分析日志数据,这可以帮助管理员更高效地处理和响应日志事件。

# 5. SSH免密钥登录的未来趋势与展望

## 5.1 安全性增强技术

随着网络安全威胁的日益增加,传统的SSH免密钥登录机制在安全性方面显得越来越脆弱。因此,未来的发展趋势将着重于增强其安全性。本节将探讨两种正在发展中的安全性增强技术。

### 5.1.1 FIDO2/U2F认证的应用

通用第二因素认证(U2F)标准是由FIDO(Fast IDentity Online)联盟推出的,它提供了一种基于硬件的安全密钥,可以被用来增加额外的安全层。U2F设备(如YubiKey)可以通过USB或蓝牙与计算机连接,并在登录过程中进行物理验证。

要将U2F认证集成到SSH免密钥登录中,通常需要依赖于PAM(Pluggable Authentication Modules)模块。例如,使用Google的U2F PAM模块,可以实现U2F设备的集成认证。以下是一个简化的配置步骤:

1. 安装U2F PAM模块。

2. 配置PAM以使用U2F模块,通常涉及修改`/etc/pam.d/`目录下的配置文件。

3. 确保用户有一个注册了U2F认证的账户。

4. 当用户尝试登录时,系统会提示用户物理地按一下U2F设备上的按钮。

这种认证机制为传统的SSH免密钥登录增加了一层物理验证,大大提升了安全性。

### 5.1.2 多因素认证的集成

多因素认证(MFA)将身份验证过程分解为两个或更多步骤,要求用户提供两种或多种类型的身份验证因素。对于SSH免密钥登录来说,这意味着除了密钥对之外,还需要至少一种其他形式的身份验证,如密码、短信验证码、电子邮件链接或U2F设备。

为了集成MFA,可以采用如下策略:

- 使用专门的MFA服务或解决方案,比如Authy、Duo Security等。

- 开发自定义的MFA集成方案,比如结合PAM、脚本和第三方服务API。

- 利用现有的身份验证框架和协议,如OAuth2.0、SAML等,进行身份验证的增强。

配置多因素认证通常涉及在服务器端和客户端进行一系列设置,以确保认证流程顺利进行。

## 5.2 自动化与云服务的整合

云技术的发展为SSH免密钥登录带来了新的应用场景和挑战。这一部分将探讨如何将SSH免密钥登录与自动化和云服务结合起来,实现更高效和安全的访问控制。

### 5.2.1 SSH免密钥登录在云环境中的应用

云环境具有动态性和可扩展性,这要求SSH免密钥登录能够适应快速变化的基础设施。在云环境中使用SSH免密钥登录的策略包括:

- 利用云服务提供商提供的身份与访问管理(IAM)策略,如AWS IAM或Azure AD。

- 使用云密钥管理系统,例如AWS Secrets Manager或Google Secret Manager,来安全地存储和管理私钥。

- 配置云服务器实例,使其在启动时通过预设的IAM角色或服务账户自动加载和使用SSH密钥。

### 5.2.2 自动化运维中SSH免密钥的使用策略

自动化运维工具,如Ansible、Chef或Puppet,常用于大规模服务器管理。在自动化运维中,合理的使用SSH免密钥登录可以极大地提高效率:

- 在自动化工具的配置文件中设置SSH密钥,以便无需人工干预即可进行服务器连接。

- 利用自动化工具的权限分离功能,保证只有授权的人员和角色可以执行特定的操作。

- 使用持续集成和持续部署(CI/CD)工具链,将SSH免密钥登录与自动代码部署流程整合。

通过将SSH免密钥登录与自动化和云服务整合,不仅提高了运维的效率,还增加了安全性。这种整合策略适应了现代云和DevOps环境的需求。

以上章节内容展示了SSH免密钥登录在安全性增强和云服务整合方面的发展趋势和应用策略。随着技术的不断进步,这些领域将继续深化和扩展,为IT行业带来更多的可能性。

0

0