Spring Security最佳实践:防御CSRF和XSS攻击的7个步骤

发布时间: 2024-10-22 12:23:44 阅读量: 44 订阅数: 44

SpringSecurity框架下实现CSRF跨站攻击防御的方法

# 1. Spring Security简介与安全威胁概述

在当今数字化时代,网络应用程序面临着各种安全威胁,其中身份验证和授权是两个关键的安全问题。**Spring Security** 作为一个功能强大的安全框架,旨在为Java应用程序提供全面的认证和授权支持。本章将介绍Spring Security的核心概念,同时概述安全威胁,为后续章节深入探讨如何防御CSRF和XSS攻击打下基础。

## 1.1 Spring Security基础

Spring Security基于Spring框架,通过一系列拦截器过滤器和安全拦截机制,确保了应用程序的安全性。它支持多种身份验证方法,如基于表单的认证、HTTP基础认证、LDAP认证等。Spring Security的模块化设计使其可以轻松扩展,以实现自定义安全需求。

## 1.2 安全威胁概述

在网络安全领域,攻击者常利用应用程序的漏洞进行各种攻击。例如,**CSRF(跨站请求伪造)**攻击利用用户身份进行未授权操作;而**XSS(跨站脚本)**攻击则在用户浏览器上执行恶意脚本,盗取用户信息。理解这些安全威胁对于制定防御措施至关重要。

## 1.3 防御策略的重要性

在应用程序开发和维护过程中,部署有效的安全防御策略是不可忽视的一环。本章内容为读者提供安全威胁的基础知识,并为接下来的章节做好铺垫,其中将详细讨论如何利用Spring Security防御这些常见攻击。

# 2. 理解CSRF和XSS攻击机制

## 2.1 CSRF攻击的工作原理

### 2.1.1 会话劫持与伪造请求

跨站请求伪造(CSRF)是一种网络攻击,攻击者诱导受害者在已经认证的Web应用中执行非预期的操作。这通常发生在受害者保持登录状态时。CSRF攻击依赖于Web应用中对于用户身份的信任,利用了已经通过认证的会话。

在会话劫持的情况下,攻击者试图获取用户的会话令牌(如Cookie),通过此令牌,攻击者可以在未授权的情况下与服务器进行交互。一旦拥有会话令牌,攻击者就能够模拟用户的行为,向Web应用发送伪造的请求,执行恶意的操作,如修改用户信息、购买商品、发起转账等。

为防范会话劫持,Web应用开发者需要采取诸如设置HttpOnly属性于Cookie中,避免暴露给JavaScript等安全措施。此外,使用HTTPS协议来保护会话令牌不被中间人攻击窃取,也是常见的防范方法之一。

### 2.1.2 CSRF攻击的实例分析

CSRF攻击的一个常见场景是用户在登录状态下访问一个恶意网站。这个恶意网站可能包含了一些不可见的表单,这些表单在页面加载时自动提交到目标Web应用。当用户在不知情的情况下触发了这些表单提交,其登录会话中的令牌可能会被包含在请求中。

例如,考虑一个用户登录了一个在线银行应用,然后访问了一个含有CSRF攻击载荷的恶意网站。这个恶意网站中嵌入了一个表单,它看起来是银行的一个转账页面。当用户加载这个页面时,表单自动提交,向银行发起了一笔转账请求。因为表单请求包含了用户的会话令牌,银行应用会认为这个请求是合法的,从而执行转账操作。

为了防止这种攻击,需要确保Web应用能够区分来自用户的自然行为和由第三方发起的伪造请求。通过引入CSRF Token,应用可以对每个请求进行验证,确保请求确实是用户主动发起的。

## 2.2 XSS攻击的攻击类型

### 2.2.1 反射型XSS攻击

反射型XSS攻击是一种常见的XSS攻击方式。这种攻击利用Web应用对用户输入的错误处理,当用户输入的数据被嵌入到HTML文档中,未经适当处理就返回给浏览器,攻击脚本就能够在用户浏览器上执行。

例如,在一个搜索引擎的查询参数中,攻击者可能会构造一个恶意的查询串,当搜索引擎将查询结果返回时,恶意脚本随之被嵌入到结果页面中。如果其他用户通过这个搜索引擎进行查询,恶意脚本就会在他们的浏览器中执行,可能导致各种安全问题,包括但不限于用户信息泄露、会话劫持等。

### 2.2.2 存储型XSS攻击

存储型XSS攻击涉及在服务器端存储恶意代码,然后在用户访问相关页面时执行这些恶意代码。攻击者通常会在Web应用的数据库中输入恶意脚本,这些脚本在用户访问包含它们的页面时会被触发。

例如,一个论坛允许用户发表评论,如果攻击者在评论中包含恶意脚本,那么每次有用户浏览到这条评论时,他们的浏览器都会执行这段脚本。与反射型XSS不同的是,存储型XSS攻击不需要用户在攻击中起直接作用,攻击脚本已经在服务器上准备好了。

### 2.2.3 DOM型XSS攻击

DOM型XSS攻击是一种特殊的XSS攻击类型,它主要发生在客户端,由JavaScript动态修改了DOM树,导致恶意脚本被插入到页面中。这种攻击不是直接通过服务端的响应代码中包含恶意脚本,而是在浏览器端对DOM进行操作,使得原本无害的网页内容变为恶意脚本。

例如,当一个页面的URL参数被用来动态改变页面内容时,如果参数值未经检查就用于DOM操作,攻击者就可能构造一个特殊的URL,使得页面加载时执行了恶意代码。

```javascript

// 不安全的DOM操作示例

document.location = '***<script>alert(1)</script>';

```

以上代码展示了如何通过修改`document.location`导致恶意脚本执行。因此,需要使用`encodeURIComponent`函数进行编码,或者在服务器端进行内容验证来防止这类攻击。

### 代码块分析:

在上面的JavaScript代码示例中,`document.location`用于设置浏览器的新地址。攻击者通过修改此属性并传入恶意脚本,导致页面跳转至包含恶意脚本的URL。对此攻击的防御方法是,不要直接使用客户端提供的数据来操作DOM,同时确保传入的URL参数是安全的,避免执行不安全的脚本代码。

**防范策略:**

- 对客户端传入的数据进行严格的验证和清洗。

- 使用Web安全框架提供的工具或函数对输出进行编码,确保不执行JavaScript代码。

- 设置合适的HTTP头部,如`Content-Security-Policy`,禁止不安全的脚本执行。

- 在浏览器端使用DOMPurify这样的库来净化用户输入。

以上内容展示了XSS攻击的各种类型和相应的防范措施,接下来的内容将进一步探讨防御CSRF和XSS攻击的最佳实践。

# 3. 防御CSRF攻击的最佳实践

CSRF(Cross-Site Request Forgery)攻击是一种广泛存在的安全威胁,它允许攻击者强迫用户在当前已经认证的会话中执行非预期的操作。为了保护我们的应用程序免受此类攻击,必须采取一系列有效的防御措施。本章节将详细探讨如何使用CSRF Token机制来防御CSRF攻击,并分析如何通过提升会话管理的安全性来进一步加固Web应用的安全防线。

## 3.1 使用CSRF Token机制

CSRF Token是一种广泛采用的防御CSRF攻击的技术。其核心思想是要求客户端在发送请求时携带一个只有服务器端才能生成的有效令牌,以确保请求是由合法用户发起,而不是由第三方脚本或者是被重放的。

### 3.1.1 CSRF Token的生成与校验

为了生成一个CSRF Token,通常会使用一个安全的随机数生成器,确保每个Token都是唯一的。在用户与网站交互的开始阶段,Web应用将生成一个Token,并将其存储在用户的会话中。同时,Token也会以隐藏字段的方式包含在表单中或者作为HTTP请求头发送,以便在后续的请求中进行验证。

```java

// Java伪代码展示生成CSRF Token的过程

String csrfToken = generateSecureToken();

session.setAttribute("csrfToken", csrfToken);

```

```html

<!-- HTML表单中包含CSRF Token的隐藏字段 -->

<input type="hidden" name="csrfToken" value="生成的Token值"/>

```

服务器端在接收到请求后,将对比请求中携带的Token与会话中存储的Token是否一致。只有当两者匹配时,请求才会被处理,否则将被拒绝。

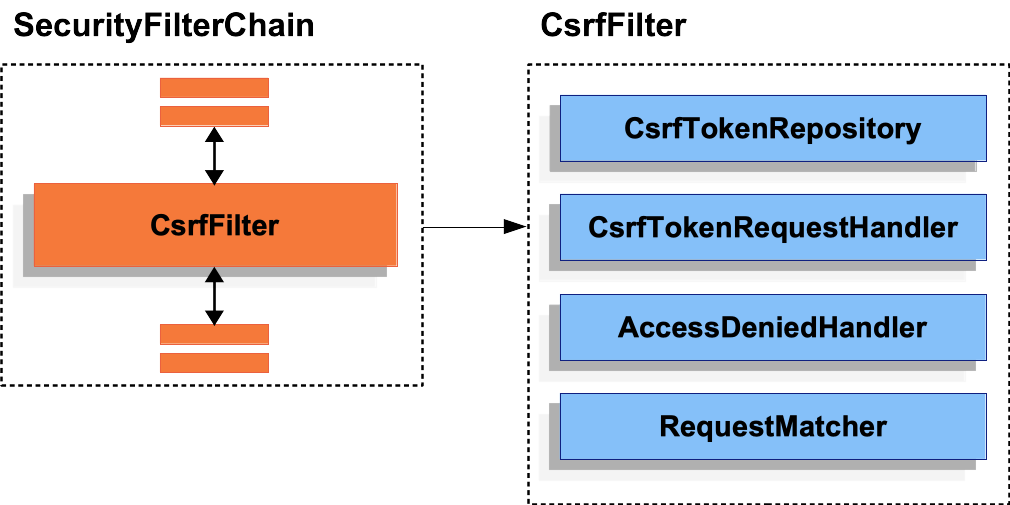

### 3.1.2 集成Spring Security CSRF防御

Spring Security框架提供了对CSRF攻击的内置支持,通过自动配置的CSRF过滤器来保护应用程序。在使用Spring Security时,开发者可以通过配置来启用和定制CSRF保护。

```java

@Override

protected void confi

```

0

0