【Django CSRF Decorator安全审计】:提升安全防护的定期检查指南

发布时间: 2024-10-09 09:24:01 阅读量: 5 订阅数: 57

# 1. Django CSRF Decorator简介

## CSRF Decorator简介

**Django CSRF Decorator**是Django框架中用于增强Web应用安全性的工具。它全称是跨站请求伪造防护装饰器,可以自动为视图函数增加CSRF保护。在Web开发中,CSRF(Cross-Site Request Forgery)是一种常见的攻击方式,攻击者可以利用用户的浏览器缓存信息伪造请求,以用户的名义对网站执行操作。

为了防止此类攻击,Django提供了CSRF令牌机制。而CSRF Decorator就是这一机制的一个实践,简化了开发中的CSRF防护配置。开发者只需要在视图函数上添加装饰器,系统就能自动处理CSRF令牌的生成、验证和管理,使得开发更为高效和安全。

总结来说,Django CSRF Decorator是一个便捷的安全工具,用于提高Web应用的安全性,防止CSRF攻击。在后续章节中,我们将深入探讨CSRF攻击的机制,防御策略,以及如何在Django项目中高效地使用CSRF Decorator。

# 2. CSRF攻击机制与防御策略

## 2.1 CSRF攻击的基本概念

### 2.1.1 CSRF攻击的工作原理

跨站请求伪造(Cross-Site Request Forgery,简称CSRF)攻击是一种常见的安全威胁,它利用了网站对用户浏览器的信任。在CSRF攻击中,攻击者诱导受害者访问一个含有恶意脚本的网站,这个脚本能够自动地代表用户向他们已经认证的网站发送请求,这些请求可能是执行某些操作,如修改账户信息、发起交易等。

当用户登录一个网站并获得认证后,网站会发放一个会话cookie给用户的浏览器。正常情况下,该cookie会在随后的所有请求中被浏览器自动发送到该网站。CSRF攻击正是利用了这一点。攻击者精心设计一个跨域请求,诱使用户在不知情的情况下通过受信任的会话向目标网站提交请求。

### 2.1.2 CSRF攻击的常见攻击向量

攻击向量是指攻击者利用的漏洞或利用手段,CSRF攻击的常见攻击向量包括但不限于以下几种:

1. **图像或链接点击**:在受害者的浏览器上显示攻击者控制的网页,其中包含了恶意的图片或链接,当用户点击这些元素时,会触发后端的CSRF攻击请求。

2. **自动表单提交**:利用JavaScript自动填充并提交表单,用户在访问含有恶意脚本的页面时,脚本可能悄无声息地提交一个隐藏的表单。

3. **Cookie劫持**:如果攻击者可以劫持受害者的会话cookie,则可以在任何浏览器上发起CSRF攻击。

4. **HTML注入**:如果攻击者能够在受害者的网站上插入恶意代码,例如通过反射型XSS漏洞,那么插入的代码可能会发起CSRF攻击。

## 2.2 CSRF Decorator的作用与原理

### 2.2.1 Decorator在Django中的应用

在Django框架中,Decorator(装饰器)是一种设计模式,用于修改或增强函数、方法或类的行为,而无需改变其原始定义。在Web开发中,Decorator被广泛用于权限控制、日志记录、CSRF验证等场景。

Django内置了CSRF保护机制,它通过使用装饰器(如`@csrf_exempt` 和 `@csrf_protect`)来控制CSRF验证。开发者可以根据视图函数或类视图的需求,选择性的启用或禁用CSRF验证。

### 2.2.2 CSRF Decorator如何工作

在Django中,CSRF Decorator工作原理是基于验证CSRF令牌的有效性来提供额外的安全层。当装饰器应用于视图函数时,它会检查请求中是否包含了一个有效的CSRF令牌。令牌通常是一个隐藏字段,它是在用户登录时生成,并存储在用户的会话中。

在视图函数被调用时,装饰器会从请求中提取CSRF令牌值,并将其与会话中存储的令牌进行比对。如果两者匹配,则认为请求有效,并允许视图函数正常执行;否则,请求将被拒绝,并返回一个403禁止错误。

## 2.3 防御CSRF的有效措施

### 2.3.1 安全令牌的使用

为了防御CSRF攻击,Django推荐使用安全令牌机制,其工作流程如下:

1. 用户登录网站后,服务器生成一个随机的安全令牌,并将其与用户的会话关联。

2. 安全令牌被包含在所有后续请求中,通常是一个隐藏的表单字段,或者是一个HTTP请求头。

3. 服务器接收到请求后,检查令牌是否存在并且有效,然后将其与会话中的令牌进行比对。

### 2.3.2 双重提交Cookie方案

双重提交Cookie(Double Submit Cookie)是一种常用于CSRF防御的方案,它不依赖于会话,而是使用以下流程:

1. 用户登录网站时,服务器生成一个唯一值,并将其作为Cookie存储在用户的浏览器中。

2. 用户发起的每一个请求,不仅需要在表单或请求头中携带这个唯一的值(通常称为CSRF Token),同时浏览器也会自动发送这个Cookie。

3. 服务器接收到请求时,会检查请求携带的Token值与Cookie中的值是否一致。

双重提交Cookie方案的优点是简单高效,同时也避免了会话劫持带来的风险。不过,这种方法要求网站必须使用HTTPS来保证传输过程的安全性,防止Token值在传输过程中被拦截。

# 3. Django CSRF Decorator的实现细节

## 3.1 CSRF Decorator的代码解析

### 3.1.1 Django内部的CSRF处理流程

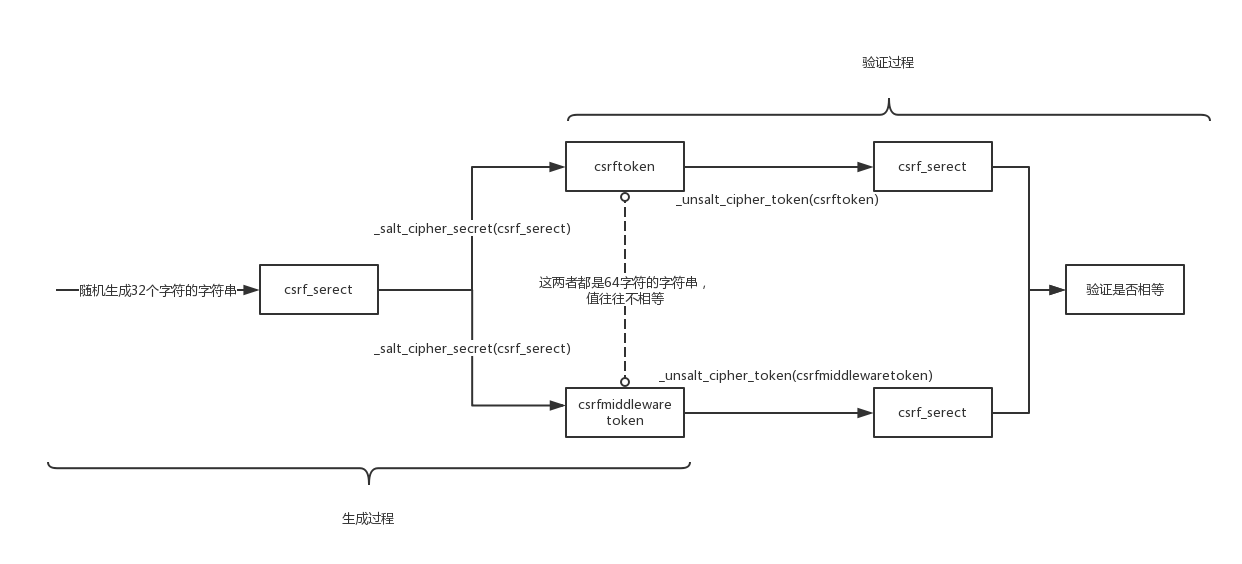

Django框架在处理CSRF(Cross-Site Request Forgery,跨站请求伪造)时,有一套内置的机制来保护应用免受CSRF攻击。这个机制主要依赖于cookie和表单令牌的配合使用。当用户首次访问应用时,Django会在用户的cookie中设置一个安全密钥(CSRF token),然后在生成的表单中嵌入一个隐藏的输入字段,该字段包含由安全密钥和会话信息计算得出的CSRF令牌值。当用户提交表单时,Django后端将验证提交的CSRF令牌是否与存储在用户会话中的令牌值相匹配。如果不匹配,请求将被拒绝。

这个流程的核心是CSRF Decorator。在Django中,Decorator是一种用于修改函数或类方法功能的函数。通过使用Decorator,开发者可以在不更改现有函数逻辑的前提下,增加额外的功能。例如,在视图函数中使用CSRF Decorator,可以强制执行CSRF验证。

```python

from django.views.decorators.csrf import csrf_exempt, csrf_protect

@csrf_protect

def my_view(request):

# ...

pass

@csrf_exempt

def my_other_view(request):

# ...

pass

```

### 3.1.2 Decorator关键函数的分析

在Django中,`csrf_protect`和`csrf_exempt`是两个常用的CSRF Decorator。`csrf_protect` Decorator会为视图函数提供CSRF保护,而`csrf_exempt` Decorator则用于标记不需要CSRF保护的视图。

`csrf_protect`的实现利用了Django中间件的功能,具体地,是在`CsrfViewMiddleware`中。该中间件的`process_view`方法负责在处理视图之前检查CSRF令牌是否有效。如果没有提供CSRF令牌或令牌无效,它将抛出`CsrfFailure`异常,导致视图不被执行。

```python

class CsrfViewMiddleware(MiddlewareMixin):

# ...

def process_view(self, request, callback, callback_args, callback_kwargs):

if getattr(callback, 'csrf_exempt', False):

return None

# ...

if request.method in ('GET', 'HEAD', 'OPTIONS', 'TRACE'):

return None

# ...

if not check_token(request):

# ...

raise CsrfFailure()

# ...

return None

```

`check_token` 函数是检查CSRF令牌是否有效的主要函数。它会从cookie和POST参数中提取相应的安全密钥和令牌值,并进行比较。如果两者匹配,则CSRF令牌有效。

## 3.2 Decorator的集成与配置

### 3.2.1 将Decorator集成到现有项目

要将CSRF Decorator集成到现有的Django项目中,需要修改项目的`settings.py`文件,确保`CsrfViewMiddleware`中间件被激活。此外,还需要在项目的模板中加入CSRF令牌

0

0