【Django CSRF Decorator应用秘籍】:优化你的网络安全防护

发布时间: 2024-10-09 08:50:34 阅读量: 230 订阅数: 61

# 1. Django CSRF Decorator基础介绍

Django CSRF Decorator是Django Web框架中用于防止跨站请求伪造(CSRF)攻击的一种装饰器。CSRF攻击是一种常见的安全威胁,攻击者利用用户已经通过认证的信任关系,诱使用户在已认证的会话中执行非预期的动作。Django CSRF Decorator通过在HTTP请求中添加特定的令牌(token),确保服务器能够验证请求来源的安全性,从而防止CSRF攻击。

为了更有效地使用Django CSRF Decorator,开发者需要了解其工作原理和应用场景。本章节将从基础概念开始,逐步深入探讨CSRF Decorator的用途和重要性。我们将介绍如何在Django项目中集成和配置CSRF Decorator,以及它在整个Web应用安全策略中扮演的角色。通过本章的学习,读者将为深入理解CSRF攻击的防护机制以及后续章节中关于实战应用和高级技巧的探讨打下坚实的基础。

# 2. 深入理解CSRF攻击与防护机制

CSRF(Cross-Site Request Forgery)攻击是一种常见的网络攻击方式,它迫使用户的浏览器在当前已经认证的会话中执行非预期的操作。本章节将深入探讨CSRF攻击的工作原理,以及Django框架如何在内部实现CSRF防护策略。

### CSRF攻击的工作原理

#### CSRF攻击的类型和特点

CSRF攻击主要分为两种类型:基于表单的攻击和基于链接的攻击。

- **基于表单的攻击** 通常涉及到对一个包含用户认证信息的表单进行提交。攻击者会诱导受害者访问一个包含表单的恶意网页,该表单被设计为在提交时对第三方网站执行某些操作(如转账、更改密码等)。因为浏览器会自动携带会话cookie,所以操作会被当作是合法用户发起的。

- **基于链接的攻击** 则涉及到直接在URL中嵌入指令,尽管现代浏览器和安全机制对URL中的指令执行做了限制,但在某些旧的或者配置不当的服务器上,这种攻击还是可能有效的。

CSRF攻击的特点包括:

- **隐秘性强**:用户往往难以察觉到自己的浏览器正在执行非预期的操作。

- **易于实施**:只需构造特定的链接或者表单,利用用户的认证信息。

- **危害性大**:攻击可以对用户的账户执行敏感操作,导致个人隐私泄露或经济损失。

#### CSRF与XSS攻击的区别

CSRF与XSS(Cross-Site Scripting)攻击经常被混淆,它们之间存在明显的区别:

- **攻击目标不同**:CSRF的目标是迫使用户的浏览器执行非预期的操作,而XSS的目标是注入恶意脚本到用户的浏览器中执行,进而盗取信息或操纵用户的会话。

- **执行方式不同**:CSRF依赖于用户的认证会话,而XSS攻击则利用浏览器对脚本代码的执行。

- **防范措施不同**:CSRF通常通过令牌机制来防范,而XSS则需要对输入进行清理和验证。

### Django框架下的CSRF防护策略

#### Django内置的CSRF机制

Django作为一个功能强大的Web框架,内置了对CSRF攻击的防护机制。在默认设置下,Django会为每个POST请求生成一个CSRF token,并要求在执行非GET请求前验证这个token。

#### Django CSRF保护的工作流程

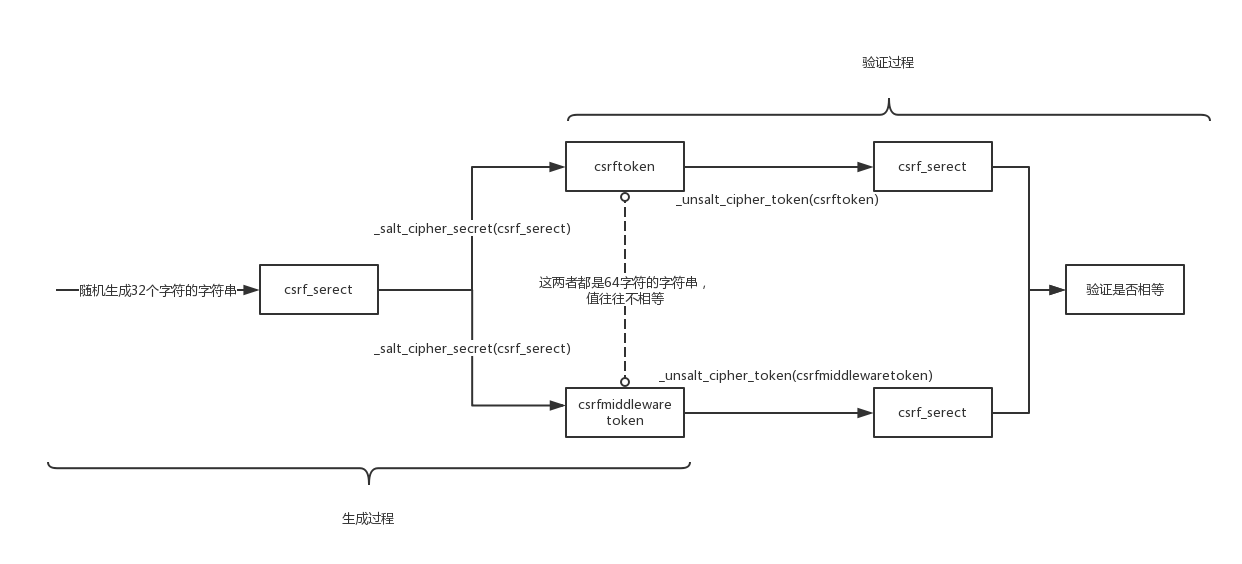

- **生成token**:Django在用户登录时生成一个密钥,并将其存储在会话中。随后,每当生成表单时,Django都会在表单中加入一个隐藏的输入字段,该字段包含了根据会话密钥和用户特定数据生成的CSRF token。

- **验证token**:当用户提交表单时,Django会从POST数据中提取token,并使用用户会话中存储的密钥以及用户的特定数据进行验证。只有在验证成功时,请求才会被处理。

- **保护AJAX请求**:对于通过JavaScript发起的AJAX请求,Django同样要求在请求中包含CSRF token。这通常通过在请求头中加入`X-CSRFToken`字段或者通过AJAX请求中的数据包含CSRF token来实现。

在接下来的章节中,我们会进一步深入到Django CSRF Decorator的实战应用,包括如何在具体的场景下使用这一工具来提升安全性。

# 3. Django CSRF Decorator实战应用

## 3.1 CSRF Decorator的使用方法

### 3.1.1 CSRF Decorator的安装和配置

CSRF Decorator是Django中用于防止跨站请求伪造(CSRF)攻击的一个便捷工具。它通过检查HTTP请求头中的CSRF令牌来验证请求是否合法。安装和配置CSRF Decorator通常很简单,但是要确保正确地应用到需要防护的视图上。

首先,确保你的项目已经安装了Django,并且版本支持CSRF Decorator。在你的Django项目的`settings.py`文件中,确保已经开启了CSRF保护机制:

```python

# settings.py

# 确保CSRF中间件已在中间件列表中启用

MIDDLEWARE = [

# ...,

'django.middleware.csrf.CsrfViewMiddleware',

# ...,

]

# 默认情况下,Django启用CSRF保护

CSRF_USE_COOKIES = True # 一般情况下保持默认值即可

```

在以上设置正确无误后,Django将自动为所有视图提供CSRF保护。然而,为了利用CSRF Decorator更细致地控制CSRF保护的使用,你可以使用`@csrf_exempt`装饰器来绕过CSRF保护:

```python

from django.views.decorators.csrf import csrf_exempt

@csrf_exempt

def my_view(request):

# ...

```

### 3.1.2 CSRF Decorator在视图中的应用

在视图中使用`csrf_exempt`装饰器是一个比较极端的做法,因为它意味着完全绕过CSRF保护,只适用于那些确实不需要CSRF防护的视图。如果你只是想为部分视图增加额外的CSRF保护,可以使用`csrf_protect`装饰器:

```python

from django.views.decorators.csrf impor

```

0

0